Mais de uma dúzia de aplicativos maliciosos, somando mais de 20 milhões de downloads foram retirados da Google Play Store. 16 aplicativos Android foram pegos cometendo fraude de anúncios para dispositivos móveis, infectados com o malware Clicker.

Malware Clicker em 16 aplicativos Android

De acordo com a empresa de segurança cibernética, McAfee, o malware Clicker mascarado como utilitários aparentemente inofensivos, como câmeras, conversores de moeda/unidade, leitores de código QR, aplicativos de anotações e dicionários, entre outros, em uma tentativa de enganar os usuários para baixá-los.

A lista de aplicativos retirados da Play Store você encontra abaixo.

- High-Speed Camera (com.hantor.CozyCamera) – mais de 10 milhões de downloads;

- Smart Task Manager (com.james.SmartTaskManager) – mais de 5 milhões de downloads;

- Flashlight+ (kr.caramel.flash_plus) – mais de um milhão de downloads;

- (com.smh.memocalendar) – mais de um milhão de downloads;

- K-Dictionary (com.joysoft.wordBook) – mais de um milhão de downloads;

- BusanBus (com.kmshack.BusanBus) – mais de um milhão de downloads;

- Flashlight+ (com.candlencom.candleprotest) – mais de 500 mil downloads;

- Quick Note (com.movinapp.quicknote) – mais de 500 mil downloads;

- Currency Converter (com.smartwho.SmartCurrencyConverter) – mais de 500 mil downloads;

- Joycode (com.joysoft.barcode) – mais de 100 mil downloads;

- EzDica (com.joysoft.ezdica) – mais de 100 mil downloads;

- Instagram Profile Downloader (com.schedulezero.instapp) – mais de 100 mil downloads;

- Ez Notes (com.meek.tingboard) – mais de 100 mil downloads;

- (com.candlencom.flashlite) – mais de mil downloads;

- (com.doubleline.calcul) – mais de 100 downloads;

- Flashlight+ (com.dev.imagevault) – mais de 100 downloads;

Danos do Clicker

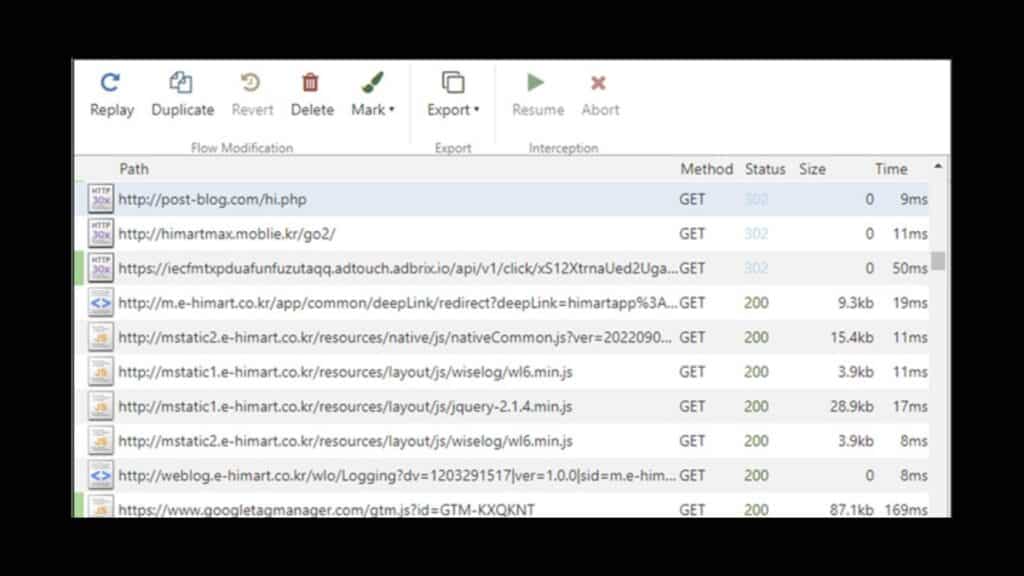

O Clicker, uma vez instalado e lançado, libera sua funcionalidade fraudulenta que permite que o malware visite secretamente sites falsos e simule cliques em anúncios sem o conhecimento das vítimas. “Isso pode causar tráfego pesado na rede e consumir energia sem a conscientização do usuário durante o tempo em que gera lucro para o agente da ameaça por trás desse malware”, disse SangRyol Ryu, pesquisador da McAfee.

Para ocultar ainda mais seu verdadeiro motivo, o aplicativo leva em consideração o tempo de instalação do aplicativo para que a atividade suspeita não seja iniciada na primeira hora após o download do aplicativo. Além disso, ele também incorpora um atraso aleatório no meio para ficar sob o radar.

Essa nova descoberta surge apenas dois meses depois que a McAfee descobriu uma dúzia de aplicativos de adware para Android distribuídos na Google Play Store, que abrigavam uma variedade de malware chamada HiddenAds, que executava automaticamente sem qualquer interação do usuário.

De acordo com Ryu, “o malware Clicker tem como alvo a receita de publicidade ilícita e pode atrapalhar o ecossistema de publicidade móvel”. Ainda de acordo com ele: “Comportamento malicioso é habilmente escondido da detecção”.