Grupo de análise de ameaças do Google afirma que mais de 40% das falhas de zero dia descobertas em 2022 eram variantes de problemas anteriores. As informações foram publicadas em um novo relatório de vulnerabilidades da empresa.

Relatório do Google aponta que mais de 40% das explorações de zero dia vieram de problemas anteriores

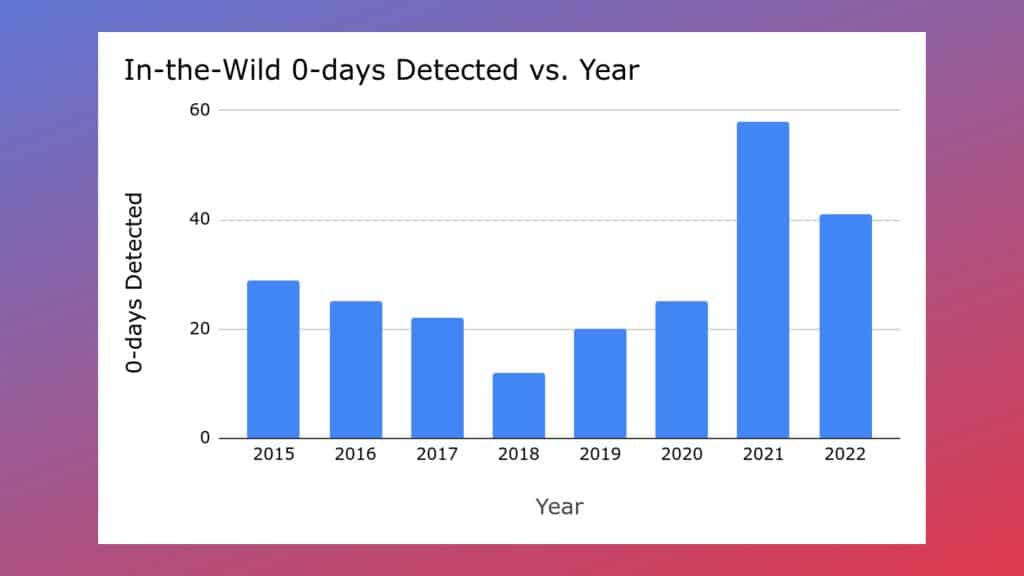

O popular Grupo de Análise de Ameaças (TAG) Maddie Stone escreveu a quarta revisão anual do Google sobre falhas de dia zero exploradas na natureza. Em 2022, os pesquisadores revelaram 41 falhas de dia zero exploradas ativamente, o que marca a segunda maior já registrada desde 2014. Em 2021, o número de zero dias descobertos pelos pesquisadores foi de 69.

O número de vulnerabilidades de dia zero exploradas ativamente na natureza caiu também devido a explorações de 0 clique e novas mitigações de navegador implementadas por fornecedores de software.

Muitos invasores estão migrando para explorações de 0 clique em vez de 1 clique. Os cliques 0 geralmente têm como alvo componentes diferentes do navegador. Além disso, todos os principais navegadores também implementaram novas defesas que tornam a exploração de uma vulnerabilidade mais difícil e podem ter influenciado os invasores a migrar para outras superfícies de ataque.

No entanto, os pesquisadores apontaram que a queda de 40% não é causada apenas pela melhoria da segurança dos fornecedores de software e hardware. Um dos dados mais interessantes que surgiram do relatório é que mais de 40% dos dias 0 descobertos eram variantes de vulnerabilidades relatadas anteriormente. Abaixo está a lista de falhas de dia zero que eram variantes de bugs relatados anteriormente:

Dezessete dos 41 dias zero explorados ativamente a partir de 2022 são variantes de vulnerabilidades relatadas anteriormente, esses dados confirmam uma tendência observada pelos pesquisadores em relatórios anteriores. Além disso, outro aspecto destacado pelos pesquisadores do Google é que, de acordo com o arsenal dos invasores, os dias N funcionam como 0 dias no Android devido aos longos tempos de correção. Isso significa que os agentes de ameaças podem usar N dias que funcionaram como 0 dias por um longo período de tempo.

As falhas de zero dia

Analisando de perto as falhas de dia zero divulgadas pelo Google TAG, podemos observar uma queda de 42% no número de navegadores de segmentação de dia zero detectados na natureza de 2021 a 2022 (de 26 para 15). Os principais motivos para essa queda são os esforços dos navegadores para evitar a exploração e uma mudança no comportamento do invasor, que passa dos navegadores para explorações de 0 cliques que visam outros componentes do dispositivo.

Os fornecedores precisam fornecer patches e mitigações aos usuários finais o mais rápido possível e sugere compartilhar mais detalhes sobre as causas principais das falhas.