Vários aplicativos Android colocam em risco milhões de usuários em todo o planeta por conta de problemas de segurança. Segundo pesquisadores da Check Point esses apps Android na Google Play Store estão sujeitos à potencial exploração maliciosa de uma vulnerabilidade conhecida, reportada pela primeira vez em agosto passado pelos pesquisadores da Oversecured.Portanto,

A vulnerabilidade CVE-2020-8913 permite a execução de códigos que conferem aos atacantes o acesso a todos os recursos usados pelo aplicativo. Do mesmo modo, isso possibilita o roubo de dados confidenciais de outros programas do mesmo dispositivo, como detalhes de login, senhas e dados financeiros e até mesmo acessar o e-mail.

A falha de segurança tem a sua origem na biblioteca Play Core do Google e que permite aos desenvolvedores enviar atualizações no aplicativo e novos módulos de recursos para seus aplicativos Android. A vulnerabilidade permite que módulos executáveis sejam adicionados a qualquer aplicativo que use a biblioteca. Assim, qualquer código pode ser injetado neles.

Desenvolvedores precisam se atualizar o quanto antes

O Google reconheceu e corrigiu a falha em 6 de abril de 2020, classificando-a em 8,8 de 10 no grau de severidade. Contudo, para que a ameaça seja eliminada, é necessário que também os desenvolvedores atualizem as suas aplicações com o patch. Caso contrário, a segurança de milhões de usuários permanecerá em risco. Os pesquisadores da Check Point selecionaram um número de aplicativos amplamente conhecidos para analisar, de modo a descobrir quais implementaram efetivamente o patch fornecido pelo Google.

Durante o mês de setembro, 13% dos aplicativos analisados pelos pesquisadores da Check Point utilizavam a Google Play Core Library, sendo que, destes, 8% continuavam disponíveis na versão vulnerável. Estes são os aplicativos que, no momento, ainda contam com falhas de segurança:

• Redes sociais: Viber*

• Viagens: Booking*

• Business: Cisco Teams

• Mapas e navegação: Yango Pro (Taximeter), Moovit

• Dating: Grindr, OKCupid, Bumble

• Browsers: Edge

• Utilitários: Xrecorder, PowerDirector

*Antes desta divulgação, a Check Point notificou todos os responsáveis pelos aplicativos em relação à vulnerabilidade e à necessidade de atualizar a versão da biblioteca para que não sejam afetados. Análises mais recentes demonstraram que tanto o Viber como o Booking adotaram o respectivo patch após a notificação.

Vários aplicativos Android continuam vulneráveis e colocam em risco milhões de usuários. Veja como ocorre o ataque

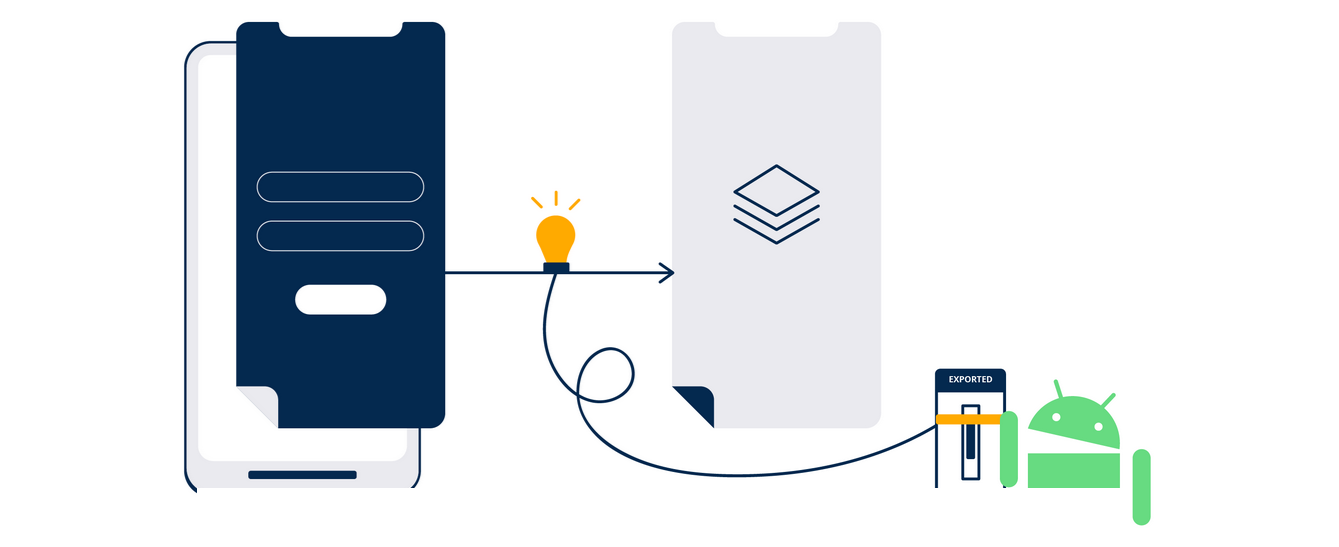

Os pesquisadores da Check Point demonstram, em quatro passos, como a vulnerabilidade é explorada:

- Usuário instala aplicativo malicioso;

- O aplicativo malicioso tira proveito de um outro aplicativo com a versão vulnerável e desatualizada da Google Play Core (GPC) Library;

- A GPC carrega e executa o ataque;

- O atacante pode agora pode acessar todos os recursos disponíveis no aplicativo de hospedagem.

Demonstração do ataque no aplicativo Google Chrome

Para demonstrar o ataque a um aplicativo específico, os pesquisadores da Check Point utilizaram uma versão desatualizada do Google Chrome e simularam um ataque. A simulação, disponível no vídeo, demonstra como alguém pode se apropriar dos cookies de um usuário, como forma de acessar as contas de terceiros em sites ou aplicativos, como o DropBox. Assim que o ataque for ativado, os cibercriminosos terão o mesmo acesso que o Google Chrome a variadas informações, como cookies, histórico, marcadores e gerenciadores de senhas.

“Estima-se que centenas de milhões de usuários do Android estão com a sua segurança em risco. Ainda que o Google tenha implementado uma correção (patch), muitos aplicativos ainda estão usando bibliotecas Play Core desatualizadas. A vulnerabilidade CVE-2020-8913 é altamente perigosa”, afirma Aviran Hazum, gerente de pesquisa do segmento móvel da Check Point. “Ela pode, por exemplo, permitir que um atacante roube códigos de autenticação dupla ou injete códigos em aplicações bancárias, de forma a obter as credenciais. Ou, ainda, executar códigos em aplicativos de redes sociais que permitam espionar vítimas ou acessar as suas mensagens. As possibilidades de ataque estão limitadas apenas pela imaginação do atacante”, comenta Hazum.