Uma nova e sofisticada campanha de phishing explora a funcionalidade de recuperação de arquivos corrompidos no Microsoft Word para driblar softwares de segurança. O ataque é estruturado com documentos Word intencionalmente danificados, enviados como anexos de e-mail, com o objetivo de enganar sistemas de detecção e chegar à caixa de entrada das vítimas.

Campanha de phishing usa documentos Word corrompidos

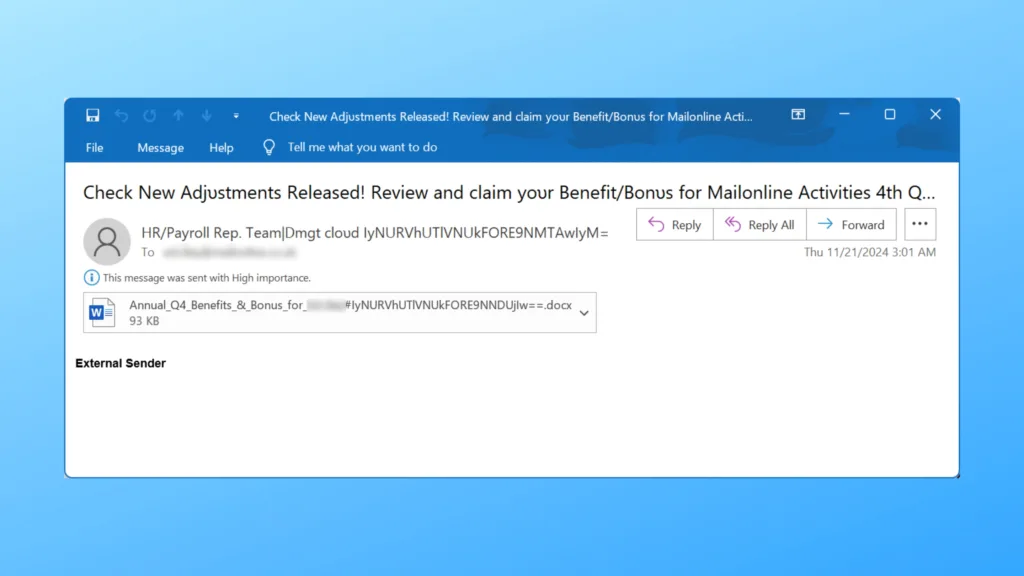

Os cibercriminosos por trás dessa campanha utilizam documentos Word corrompidos que, apesar de danificados, podem ser recuperados pelo Word. Esses arquivos são enviados como anexos em e-mails que fingem ser comunicados oficiais de departamentos de recursos humanos ou folha de pagamento, atraindo a atenção das vítimas com temas como benefícios anuais, bônus ou pagamentos pendentes.

Alguns exemplos de nomes desses arquivos incluem:

- Annual_Benefits_&Bonus_for[name]IyNURVhUTlVNUkFORE9NNDUjIw_.docx

- Benefits_&Bonus_for[name]IyNURVhUTlVNUkFORE9NNDUjIw_.docx.bin

- Q4_Benefits_&Bonus_for[name]IyNURVhUTlVNUkFORE9NNDUjIw_.docx.bin

Os nomes contêm o código base64 “IyNURVhUTlVNUkFORE9NNDUjIw”, que traduz para “##TEXTNUMRANDOM45##“, reforçando a aparência legítima do documento.

O que acontece ao abrir o documento?

Quando a vítima tenta abrir o anexo, o Microsoft Word identifica o arquivo como corrompido, exibindo a mensagem: “Encontrado conteúdo ilegível no arquivo. Deseja tentar recuperá-lo?”. Ao aceitar a recuperação, o Word restaura o arquivo, que contém instruções para que a vítima escaneie um QR code.

Esse QR code direciona o usuário para um site falso que imita a página de login da Microsoft, com o objetivo de roubar credenciais de acesso.

Por que o ataque é tão eficaz?

De acordo com a firma de segurança Any.Run, essa tática é altamente eficaz porque os arquivos corrompidos não são detectados por grande parte dos softwares de segurança. Quando enviados ao VirusTotal, os arquivos apresentam índices de detecção mínimos, com muitos sistemas classificando-os como “limpos” ou simplesmente não analisáveis.

Além disso, os documentos não contêm códigos maliciosos propriamente ditos. Isso dificulta ainda mais sua detecção, já que o único objetivo do arquivo é exibir o QR code.

Como se proteger?

Para evitar cair em golpes como esse, siga estas recomendações:

- Desconfie de e-mails inesperados: Mensagens de remetentes desconhecidos, especialmente com anexos, devem ser excluídas ou verificadas com o administrador de TI.

- Cuidado com anexos corrompidos: Arquivos que requerem “recuperação” podem ser uma armadilha.

- Não escaneie QR codes suspeitos: Certifique-se da origem antes de interagir com códigos.

- Atualize sistemas de segurança: Soluções de segurança mais modernas podem identificar padrões de comportamento anômalos.

A criatividade dos criminosos cibernéticos segue em constante evolução. Estar atento e adotar boas práticas de segurança é a melhor maneira de evitar prejuízos.