O malware Emotet experimenta um crescimento importante na distribuição e provavelmente mudará em breve para novas cargas úteis que são atualmente detectadas por menos mecanismos antivírus. Os pesquisadores de segurança que monitoram a botnet estão observando que os e-mails maliciosos no mês passado aumentaram dez vezes. Os dados são da Check Point. Portanto, o botnet Emotet aumenta atividade e se torna ainda mais perigoso.

Emotet é um trojan que se espalha de forma independente e pode manter a persistência no host. Ele é usado para roubar dados do usuário, realizar reconhecimento de rede, mover-se lateralmente ou descartar cargas adicionais, como Cobalt Strike e ransomware em particular.

Ele foi visto crescendo lentamente, porém forma constante, desde o início do ano. No entanto, seus operadores podem estar mudando de tática agora.

Pico na distribuição

De acordo com um relatório que a Kaspersky divulgou, a atividade do Emotet teve um aumento importante entre fevereiro a março, passando de 3.000 para 30.000 e-mails. Os idiomas usados nessas mensagens incluem inglês, francês, húngaro, italiano, norueguês, polonês, russo, esloveno, espanhol e chinês.

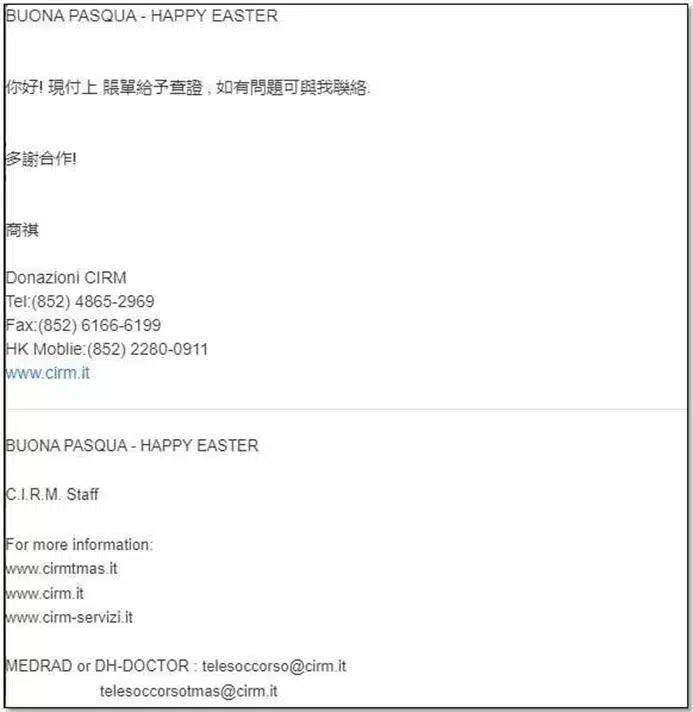

Quanto aos temas, os distribuidores Emotet são conhecidos por mudar os tópicos regularmente para aproveitar os rápidos de interesse sazonais. Desta vez é a celebração da Páscoa que eles estão aproveitando.

A Check Point também divulgou um relatório, que classificou o Emotet como o malware mais prevalente e ativo número um em março de 2022.

(Check Point)

Kaspersky menciona que as campanhas de distribuição de e-mail Emotet em andamento também empregam truques de seqüestro de threads de discussão, vistos em campanhas Qbot vinculadas aos mesmos operadores.

“Os cibercriminosos interceptam a correspondência já existente e enviam aos destinatários um e-mail contendo um arquivo ou link, o que geralmente leva a um serviço de hospedagem em nuvem popular e legítimo”, diz a Kaspersky.

“O objetivo do e-mail é convencer os usuários a (i) seguir o link e baixar um documento arquivado e abri-lo – às vezes usando uma senha mencionada no e-mail, ou (ii) simplesmente abrir um anexo de e-mail”, observam os pesquisadores. .

Como os agentes da ameaça têm acesso à correspondência anterior, é razoavelmente fácil para eles apresentar o anexo como algo que o destinatário esperaria como uma continuação da discussão com os colegas.

Mudar para 64 bits

O grupo de pesquisa de segurança Cryptolaemus, que está de olho na atividade do botnet Emotet, disse que os operadores de malware também mudaram para carregadores de 64 bits e módulos de roubo na Epoch 4, um dos subgrupos do botnet que roda em infraestrutura separada. Anteriormente, dependia de código de 32 bits.

Via BleepingComputer