Um pesquisador de segurança cibernética divulgou os detalhes técnicos e a prova de conceito de um bug crítico na execução remota de código que afeta o OpenWrt, um sistema operacional baseado em Linux amplamente usado para roteadores, gateways residenciais e outros dispositivos embarcados que direcionam o tráfego de rede.

Conhecida como CVE-2020-7982, a vulnerabilidade reside no gerenciador de pacotes OPKG do OpenWrt. Ela envolve a maneira como o gerenciador executa a verificação de integridade dos pacotes baixados.

Bug afeta dispositivos de rede baseados em OpenWrt

À medida que um comando opkg install é invocado no sistema da vítima, a falha pode permitir que um invasor remoto intercepte a comunicação de um dispositivo alvo para executar código arbitrário. Assim, ele engana o sistema para instalar um pacote malicioso ou uma atualização de software sem verificação.

Se explorado com êxito, um invasor remoto poderá obter controle completo sobre o dispositivo de rede OpenWrt de destino. Além disso, ele controlará o tráfego de rede que este dispositivo gerencia.

A vulnerabilidade de três anos de idade foi descoberta no início deste ano por Guido Vranken, da empresa de software ForAllSecure, que a relatou de maneira responsável à equipe de desenvolvimento do OpenWrt.

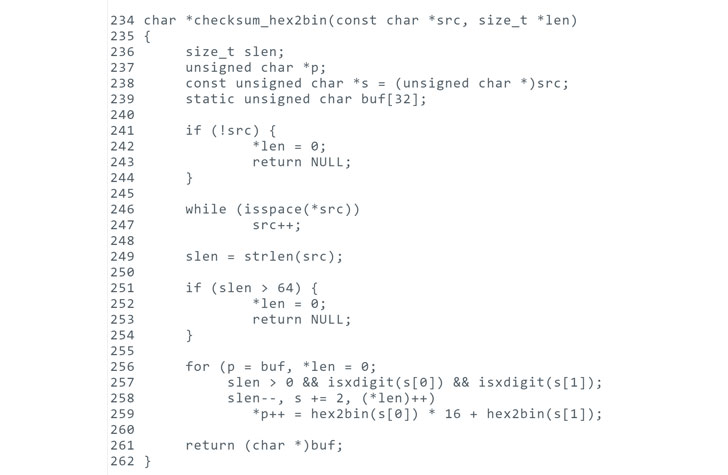

Em um post, Vranken explicou que, quando o checksum contém espaços à esquerda, o OPKG nas versões vulneráveis do OpenWrt ignora a verificação da integridade do pacote baixado e prossegue para a tarefa de instalação.

A equipe do OpenWrt disse:

O OPKG no OpenWrt é executado como root e tem acesso de gravação a todo o sistema de arquivos. Portanto, código arbitrário pode ser injetado por meio de pacotes .ipk forjados com uma carga maliciosa.

Assim, para explorar a vulnerabilidade, os invasores precisam veicular um pacote malicioso com o tamanho igual ao especificado na lista de pacotes em downloads.openwrt.org.

De acordo com a equipe do projeto, as versões do OpenWrt 18.06.0 a 18.06.6 e 19.07.0, assim como o LEDE 17.01.0 a 17.01.7, são afetadas.

Por fim, para corrigir esse problema, os usuários afetados são aconselhados a atualizar o firmware do dispositivo. As versões mais recentes são OpenWrt 18.06.7 e 19.07.1, lançadas no mês passado.

Fonte: The Hacker News