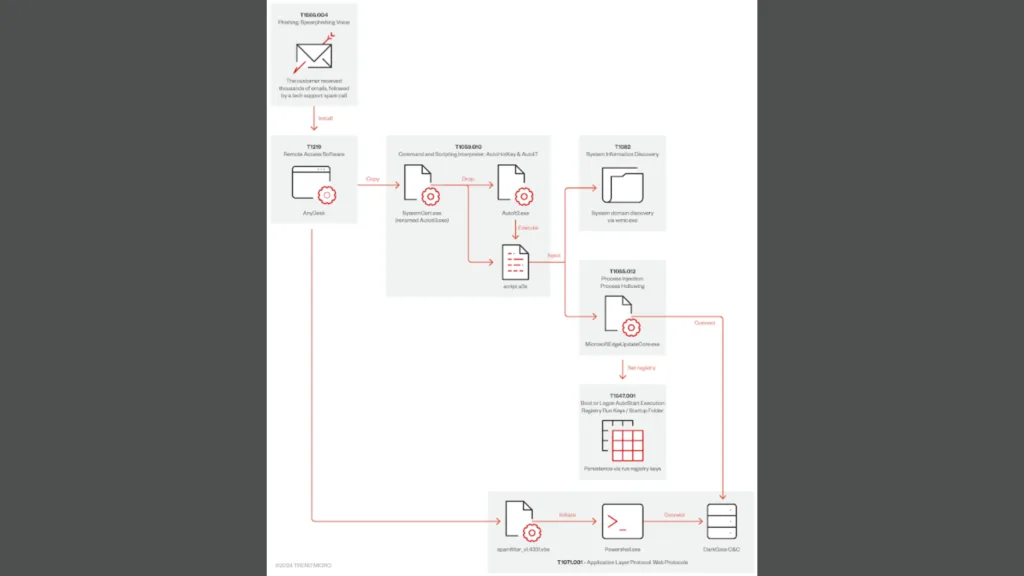

Recentemente, pesquisadores da Trend Micro descobriram que atacantes estão utilizando Microsoft Teams e AnyDesk em uma nova campanha de malware, com o objetivo de implantar o trojan DarkGate. Este ataque começa com uma abordagem via Microsoft Teams, onde o invasor se faz passar por um cliente da vítima, convencendo-a a instalar o AnyDesk, uma ferramenta de acesso remoto amplamente utilizada. Embora o invasor tenha tentado inicialmente instalar um aplicativo de suporte remoto da Microsoft, a estratégia de engenharia social foi bem-sucedida, permitindo o controle do sistema da vítima e a entrega de várias cargas maliciosas, como um ladrão de credenciais e o DarkGate.

Como o DarkGate é Distribuído e Seus Efeitos no Sistema

O DarkGate é um malware ativo desde 2018 e evoluiu para um modelo de “malware como serviço” (MaaS), com funcionalidades que incluem roubo de credenciais, keylogging, captura de tela, gravação de áudio e controle remoto do desktop. Em uma análise recente, os pesquisadores descobriram que o malware foi entregue por meio de um script AutoIt, um método comum de distribuição de DarkGate.

A Trend Micro também destacou que, embora o ataque tenha sido interrompido antes da exfiltração de dados, ele serve como um alerta sobre como os agentes de ameaça estão utilizando uma diversidade de vetores de entrada, como chamadas no Teams e ferramentas de acesso remoto, para propagar malwares de maneira cada vez mais sofisticada.

Para se proteger, as organizações devem adotar práticas como a autenticação multifatorial (MFA), restringir o uso de ferramentas de acesso remoto não autorizadas, revisar com cuidado os provedores de suporte técnico terceirizados e bloquear aplicativos não verificados. Além disso, é essencial monitorar e educar os usuários sobre os riscos de phishing e engenharia social.

Além disso, os atacantes estão cada vez mais utilizando campanhas de phishing diversificadas, como aquelas relacionadas a YouTube e Microsoft 365, para capturar credenciais e comprometer sistemas. Ataques de phishing também estão sendo lançados com o auxílio de domínios fraudulentos e sites falsificados que imitam plataformas de confiança, como o Cloudflare Pages, para enganar as vítimas.

Os criminosos cibernéticos frequentemente exploram eventos globais, como campeonatos esportivos ou lançamentos de produtos, para aumentar a eficácia de suas campanhas de phishing. Ao manipular o interesse público, eles tentam induzir as vítimas a clicar em links maliciosos ou fornecer informações confidenciais. A melhor defesa contra essas ameaças é uma combinação de vigilância constante, monitoramento de registros de domínio e educação contínua dos usuários sobre os riscos de segurança cibernética.