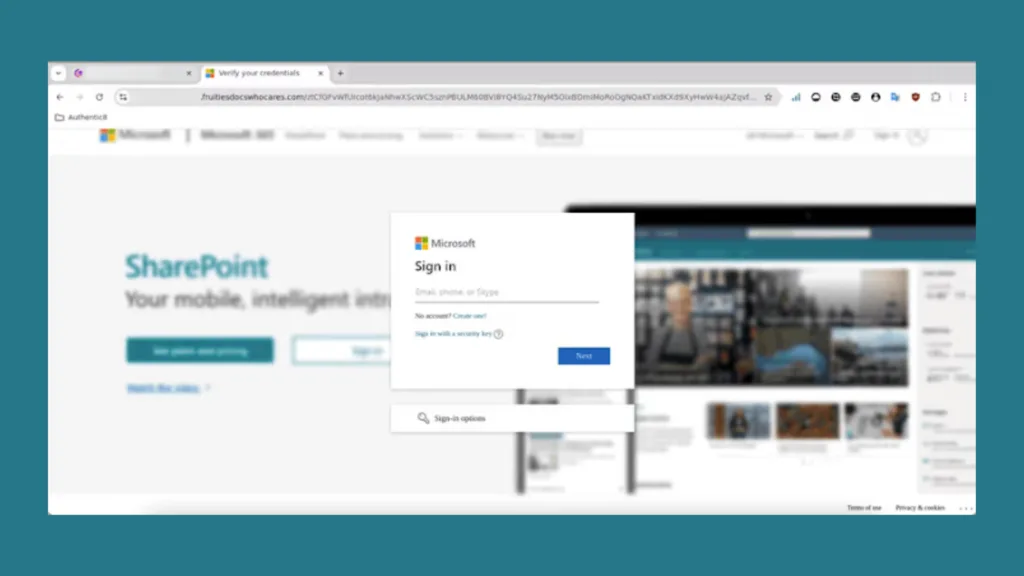

Cibercriminosos estão explorando a plataforma Gamma, uma ferramenta de apresentação com inteligência artificial, para aplicar golpes de phishing que visam roubar credenciais de acesso ao Microsoft SharePoint.

De acordo com uma análise recente da Abnormal Security, os golpistas iniciam seus ataques enviando e-mails maliciosos — muitas vezes provenientes de contas legítimas comprometidas — com arquivos PDF em anexo. Embora pareçam documentos comuns, esses arquivos funcionam apenas como ponteiros para redirecionar as vítimas.

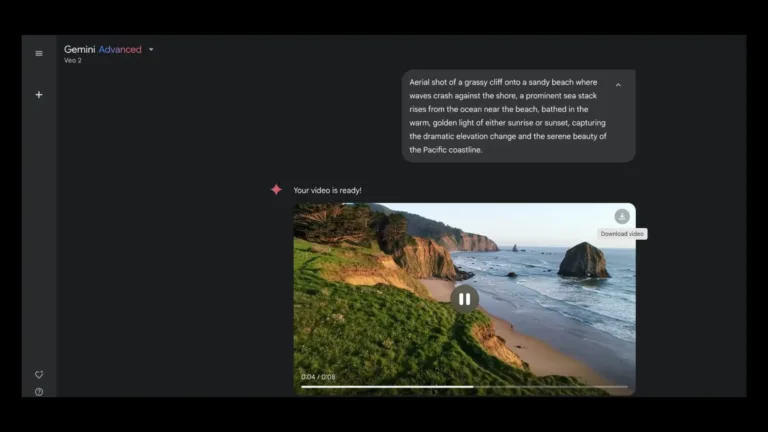

Ao clicar no PDF, o usuário é conduzido a uma apresentação hospedada no Gamma. Lá, é incentivado a clicar em um botão com a promessa de revisar “documentos seguros”. No entanto, esse clique dá início a uma cadeia maliciosa que culmina em uma página falsa de login da Microsoft.

Antes de alcançar o site de phishing, a vítima passa por uma etapa intermediária: uma página disfarçada que simula um ambiente da Microsoft e exige a resolução de um CAPTCHA do Cloudflare Turnstile. Essa etapa tem como objetivo legitimar a ação e driblar sistemas automatizados de segurança que analisam links suspeitos.

Na etapa final, o usuário é redirecionado para um portal falso do Microsoft SharePoint. Caso insira informações incorretas, um erro de “senha inválida” é exibido — um indicativo de que os criminosos estão utilizando uma técnica de adversário no meio (AiTM) para verificar em tempo real a validade das credenciais inseridas.

Essa estratégia demonstra o uso da técnica conhecida como living-off-trusted-sites (LOTS), em que criminosos se aproveitam de plataformas legítimas para hospedar conteúdo malicioso e evitar detecção por sistemas de autenticação como SPF, DKIM e DMARC.

Avanço dos golpes com IA

A Microsoft vem alertando sobre a crescente utilização da inteligência artificial por grupos criminosos para ampliar a sofisticação de ataques. Segundo o relatório mais recente Cyber Signals, deepfakes, clonagem de voz e e-mails altamente personalizados são apenas algumas das armas utilizadas para criar armadilhas convincentes.

Ferramentas de IA, por exemplo, são capazes de reunir dados corporativos da web e usá-los para construir perfis detalhados de funcionários — uma base perfeita para golpes de engenharia social direcionada. Além disso, os cibercriminosos vêm criando sites falsos com aparência autêntica, recheados de depoimentos forjados e avaliações geradas por IA.

Ataques evoluem com novas técnicas

Um exemplo recente é o grupo Storm-1811 (também conhecido como STAC5777), que utilizou o software Microsoft Quick Assist em ataques de engenharia social se passando por suporte técnico. Esses golpes, realizados via Microsoft Teams, persuadiram as vítimas a fornecer acesso remoto aos seus dispositivos, o que permitiu a instalação de ransomware.

Contudo, um relatório da ReliaQuest indica uma possível mudança nas estratégias do grupo. Os analistas detectaram um novo método de persistência baseado no sequestro de COM TypeLib, combinado com uma backdoor em PowerShell, oferecendo aos invasores acesso prolongado sem serem detectados.

Desde janeiro de 2025, variantes desse malware vêm sendo distribuídas por meio de anúncios maliciosos no Bing, com foco em alvos dos setores financeiro e de serviços técnicos, sobretudo executivos com nomes considerados femininos — evidência de uma personalização deliberada dos ataques.

Phishing via Teams continua preocupante

As ações mais recentes sugerem que o grupo Storm-1811 pode estar sendo fragmentado ou que outros agentes estão reutilizando suas táticas. Independentemente da autoria, os ataques via Microsoft Teams seguem uma lógica oportunista: as mensagens são disparadas entre 14h e 15h, momento de maior vulnerabilidade dos funcionários durante a jornada de trabalho.

Segundo a ReliaQuest, mesmo que o grupo responsável não seja o conhecido Black Basta, o fato é que o phishing por meio do Teams continua sendo uma ameaça ativa. Invasores seguem desenvolvendo abordagens criativas para penetrar redes corporativas e permanecer nelas sem levantar suspeitas.