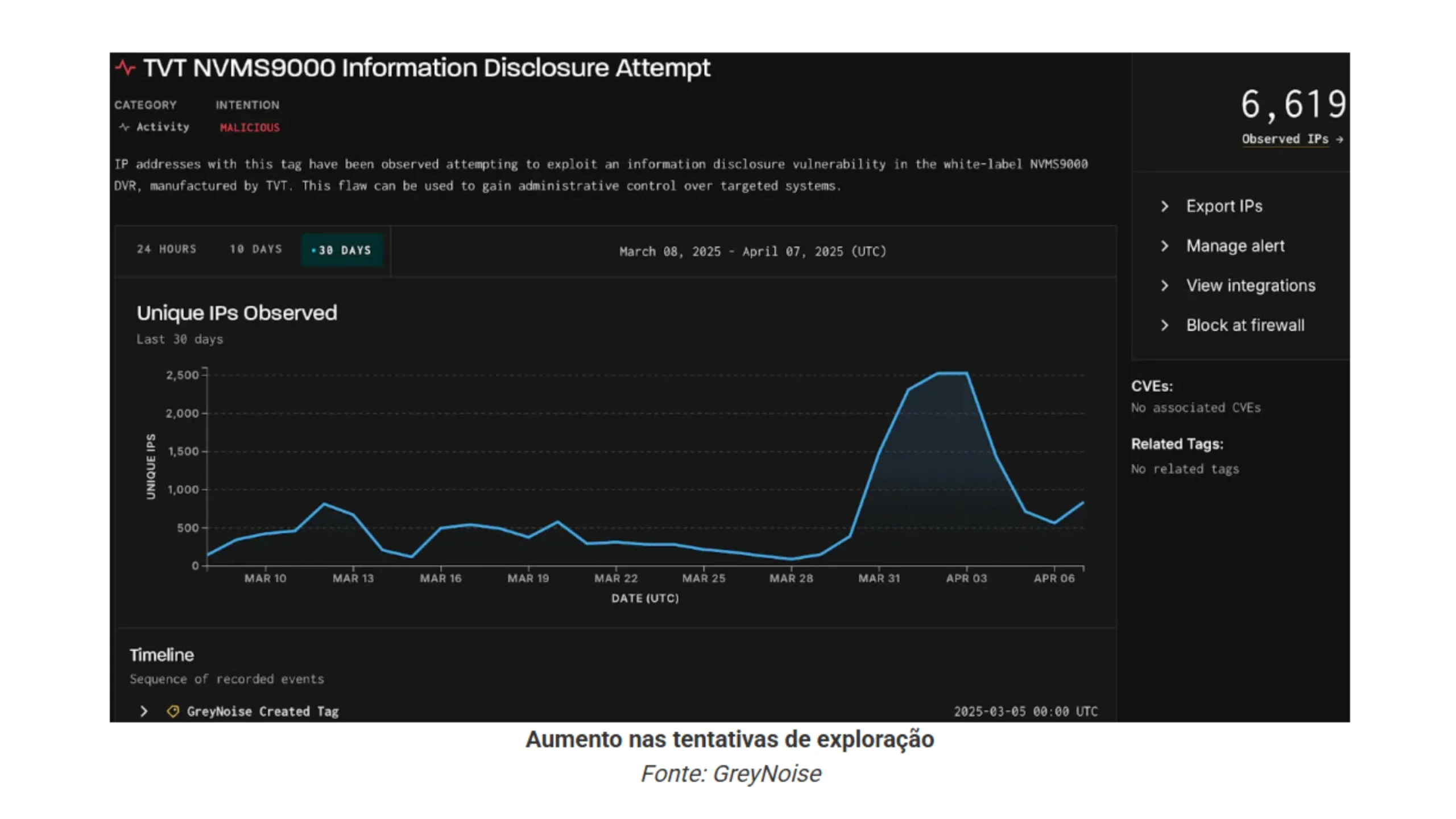

A comunidade de segurança cibernética acendeu o alerta após um aumento acentuado nas investidas contra os gravadores digitais NVMS9000 da fabricante chinesa TVT Digital Technology. No início de abril de 2025, mais de 2.500 endereços IP únicos foram detectados tentando localizar e explorar esses dispositivos vulneráveis.

Mirai evolui e transforma DVRs TVT em armas cibernéticas

Esses ataques têm como base uma falha crítica de divulgação de informações, revelada em maio de 2024 por um relatório do SSD Advisory. O exploit permite que invasores obtenham, com apenas um pacote TCP, as credenciais de administrador em texto simples. Com isso, conseguem ignorar completamente o processo de autenticação e executar comandos privilegiados nos DVRs afetados.

Botnet alimentada por DVRs

A plataforma de monitoramento GreyNoise atribui essa campanha de exploração a uma nova variante do notório malware Mirai, especializado em transformar dispositivos de Internet das Coisas (IoT) em zumbis controlados remotamente. Esses equipamentos infectados geralmente são usados para:

- Redirecionar tráfego suspeito (proxy malicioso);

- Realizar mineração de criptomoedas;

- Lançar ataques de negação de serviço (DDoS) em larga escala.

No mês anterior, a GreyNoise identificou mais de 6.600 IPs únicos envolvidos nessa atividade maliciosa, todos com comportamento não falsificável. Os ataques têm origem majoritária na Ásia Oriental, especialmente em Taiwan, Japão e Coreia do Sul, enquanto os principais alvos residem nos Estados Unidos, Reino Unido e Alemanha.

Vulnerabilidade antiga, ameaça presente

Os DVRs NVMS9000 são amplamente utilizados em sistemas de vigilância por vídeo, onde desempenham funções cruciais de gravação e gerenciamento de imagens de câmeras de segurança. Contudo, a exposição constante desses dispositivos à internet os torna alvos recorrentes de campanhas maliciosas.

Além da nova botnet Mirai, outras ameaças conhecidas como FreakOut e HiatusRAT já exploraram vulnerabilidades similares nesses equipamentos, algumas com mais de cinco anos sem correção.

Como proteger seu dispositivo

A SSD recomenda atualizar o firmware para a versão 1.3.4 ou superior. No entanto, a última atualização oficial do NVMS9000 data de 2018, levantando dúvidas sobre o suporte contínuo desses equipamentos.

Se não for possível atualizar, especialistas aconselham as seguintes medidas:

- Bloquear acesso externo ao DVR, restringindo portas públicas;

- Filtrar IPs maliciosos identificados pela GreyNoise;

- Monitorar o dispositivo por sinais como:

- Quedas de desempenho;

- Aumento de tráfego de saída;

- Reboots inesperados;

- Uso elevado de CPU sem justificativa;

- Alterações não autorizadas nas configurações.

Caso sejam notados sintomas de comprometimento, a recomendação é desconectar o DVR da rede, realizar uma redefinição de fábrica, instalar a versão de firmware mais recente disponível e isolá-lo da rede principal.