Uma nova campanha de publicidade maliciosa, codinome Dormant Colors, está entregando extensões maliciosas do Google Chrome que sequestram os navegadores dos alvos.

A descoberta foi feita por pesquisadores do Guardio Labs. Segundo as descobertas, as extensões do Chrome sequestram pesquisas e inserem links de afiliados em páginas da web.

Dormant Colors: Campanha maliciosa usando extensões para o Chrome

Os especialistas chamaram a campanha de Dormant Colors porque as extensões oferecem opções de personalização de cores. Segundo a Guardio Labs, “Começa com a campanha de malvertising enganosa, continua com uma nova maneira astuta de carregar o código malicioso real sem que ninguém perceba ( até agora! ) sites — um recurso que é facilmente aproveitado para spear phishing direcionado, controle de contas e extração de credenciais — todos usando essa poderosa rede de milhões de computadores infectados em todo o mundo!”.

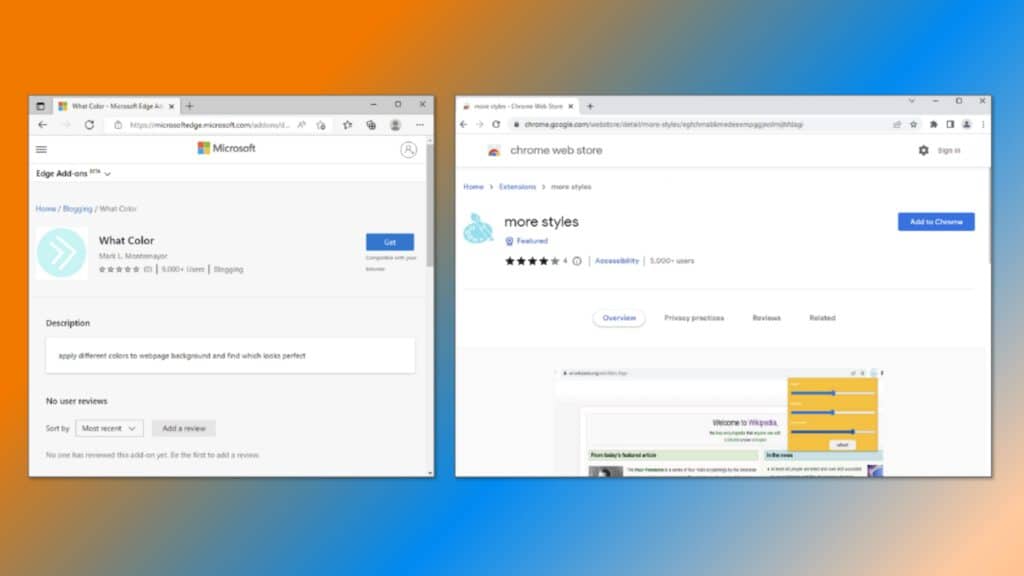

Em meados de outubro de 2022, os pesquisadores descobriram pelo menos 30 variantes dessas extensões nas lojas da Web Chrome e Edge. Inclusive, as extensões maliciosas do navegador contaram com mais de um milhão de instalações.

Os especialistas notaram que, em seu estado inicial, o código das extensões do Chrome não inclui componentes maliciosos, mas depois são adicionados trechos maliciosos ao código.

Cadeia de ataque

A cadeia de ataque se baseia em mensagens de publicidade maliciosa que foram criadas para induzir as vítimas a clicar no botão de instalação, como visto no vídeo a seguir:

Ao clicar no botão “OK” ou “Continuar”, as vítimas são solicitadas a instalar uma extensão de mudança de cor. Depois que essas extensões são instaladas, elas redirecionam os usuários para várias páginas que carregam scripts maliciosos que modificam o comportamento do navegador.

As extensões são capazes de sequestrar pesquisas e retornar links de afiliados como resultados. Esse esquema permite que os agentes de ameaças gerem receita do tráfego para esses sites e roubem dados.

Os dados coletados são usados para classificar alvos em potencial e selecionar os melhores vetores de ataque de engenharia social para atingi-los e roubar credenciais. As operações Dormant Colors dependem da afiliação a 10.000 sites direcionados e usam uma rede de milhões de computadores infectados em todo o mundo.

Os invasores anexam as tags de afiliado à URL e qualquer compra feita no site gerará uma comissão para os operadores. Abaixo está um vídeo publicado pelos pesquisadores que mostra o sequestro de afiliação para o site de compras em 365games.co.uk. O vídeo mostra a barra de endereços sendo preenchida com dados de fontes de afiliação.

Claramente, o mesmo processo pode ser usado para redirecionar as vítimas para páginas de phishing para roubar credenciais de serviços populares, incluindo Microsoft 365, bancos online e plataformas de mídia social.