Cibercriminosos estão comprometendo sites para injetar scripts que exibem erros falsos de atualização automática do Google Chrome, para distribuir malware para visitantes desavisados.

Cibercriminosos distribuem malware através de atualização falsa do Google Chrome

A campanha está em andamento desde novembro de 2022 e, de acordo com Rintaro Koike, analista de segurança da NTT (Via: Bleeping Computer), ela mudou de marcha depois de fevereiro de 2023, expandindo seu escopo de segmentação para cobrir usuários que falam japonês, coreano e espanhol. O BleepingComputer encontrou vários sites hackeados nessa campanha de distribuição de malware, incluindo sites adultos, blogs, sites de notícias e lojas online.

O ataque começa comprometendo sites para injetar código JavaScript malicioso que executa scripts quando um usuário os visita. Esses scripts farão o download de scripts adicionais com base no fato de o visitante ser o público-alvo. Esses scripts maliciosos são entregues por meio do serviço Pinata IPFS (InterPlanetary File System), que ofusca o servidor de origem que hospeda os arquivos, tornando a lista de bloqueio ineficaz e resistindo a remoções.

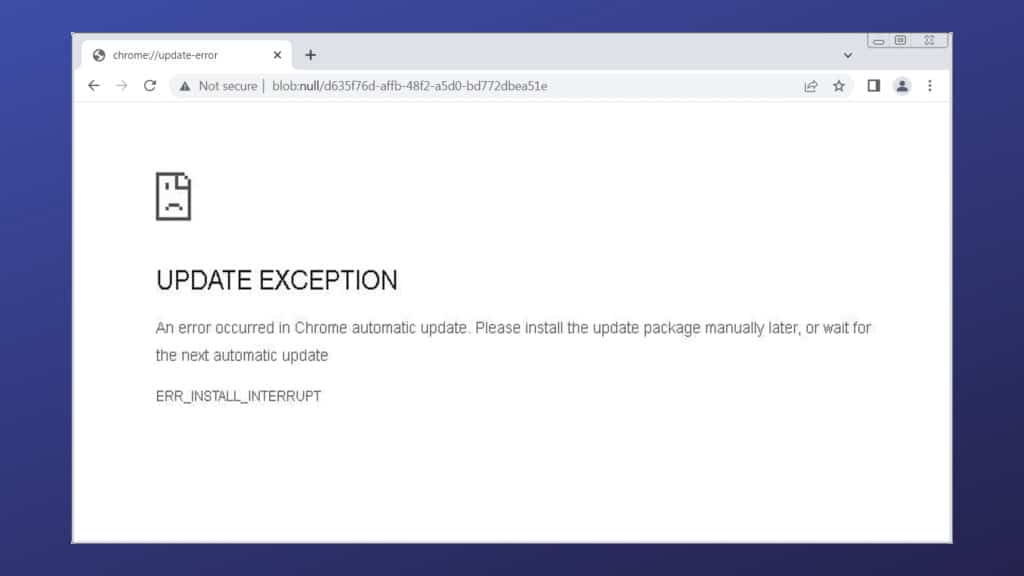

Se um visitante direcionado navegar no site, os scripts exibirão uma tela de erro falsa do Google Chrome informando que uma atualização automática necessária para continuar navegando no site falhou ao ser instalada.

“Ocorreu um erro na atualização automática do Chrome. Instale o pacote de atualização manualmente mais tarde ou aguarde a próxima atualização automática”, diz a falsa mensagem de erro do Chrome.

O malware

Os scripts baixarão automaticamente um arquivo ZIP chamado ‘release.zip’, disfarçado como uma atualização do Chrome que o usuário deve instalar. No entanto, este arquivo ZIP contém um minerador Monero que utilizará os recursos da CPU do dispositivo para minerar criptomoedas para os agentes da ameaça. Após o lançamento, o malware se copia para C:\Arquivos de Programas\Google\Chrome como “updater.exe” e, em seguida, inicia um executável legítimo para executar a injeção de processo e executar diretamente da memória.

De acordo com o VirusTotal (Via: Bleeping Computer), o malware usa a técnica “BYOVD” (traga seu próprio driver vulnerável) para explorar uma vulnerabilidade no WinRing0x64.sys legítimo para obter privilégios de SISTEMA no dispositivo.

O minerador persiste adicionando tarefas agendadas e realizando modificações no Registro enquanto se exclui do Windows Defender. Além disso, interrompe o Windows Update e interrompe a comunicação dos produtos de segurança com seus servidores, modificando os endereços IP destes últimos no arquivo HOSTS. Isso dificulta as atualizações e a detecção de ameaças e pode até mesmo desabilitar um AV completamente.

Depois de todas essas etapas, o minerador se conecta ao xmr.2miners[.]com e começa a minerar a criptomoeda Monero (XMR) difícil de rastrear. Embora alguns dos sites que foram desfigurados sejam japoneses, a NTT adverte que a recente inclusão de idiomas adicionais pode indicar que os invasores planejam expandir seu escopo de segmentação, portanto, o impacto da campanha pode se tornar maior em breve.

Como sempre, nunca instale atualizações de segurança para software instalado em sites de terceiros e instale-as apenas dos desenvolvedores do software ou por meio de atualizações automáticas incorporadas ao programa.