O crime cibernético parece estar se especializando cada vez mais. Duas gangues de ransomware e um grupo de extorsão de dados adotaram uma nova estratégia para forçar as empresas vítimas a pagar aos agentes de ameaças para não vazar dados roubados.

A nova tática, adotada pelas gangues, consiste em adicionar uma função de busca no site do vazamento para facilitar a localização de vítimas ou mesmo detalhes específicos. Essa tática foi adotada por pelo menos duas operações de ransomware e uma gangue de extorsão de dados adotaram a estratégia recentemente e mais agentes de ameaças provavelmente farão o mesmo.

Localização de dados das vítimas facilitada pelas gangues de ransomware

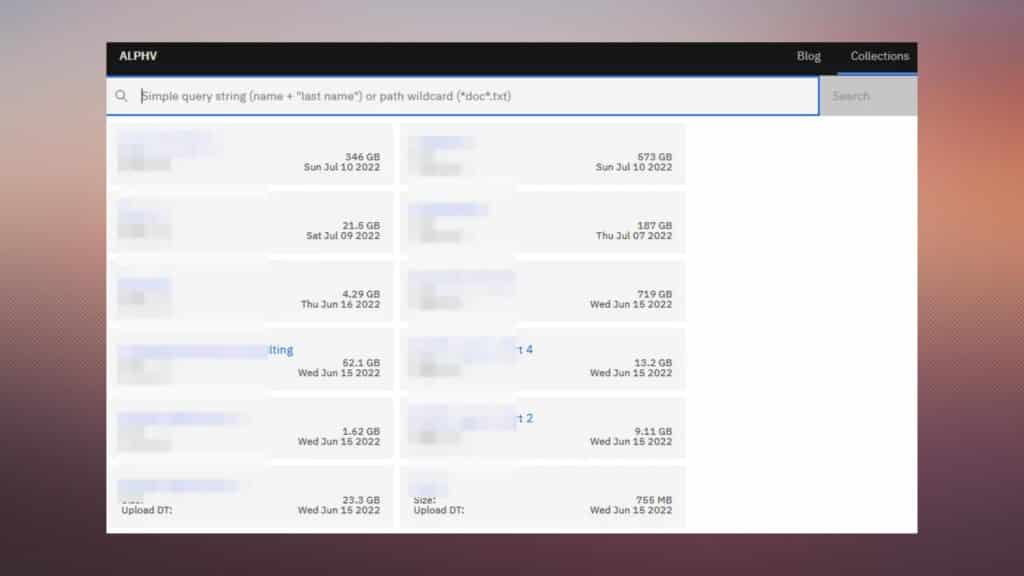

Na semana passada, a operação de ransomware ALPHV/BlackCat anunciou que criou um banco de dados pesquisável com vazamentos de vítimas não pagantes. Os hackers deixaram claro que os repositórios foram indexados e a busca funciona ao buscar informações por nome de arquivo ou por conteúdo disponível em documentos e imagens.

Os resultados são extraídos da parte “Coleções” do site de vazamento do BlackCat e podem não ter a melhor precisão, mas ainda é uma evolução da estratégia de extorsão do cibercriminoso.

Os operadores de ransomware BlackCat afirmam que fazem isso para facilitar que outros cibercriminosos encontrem senhas ou informações confidenciais sobre empresas. A quadrilha já tentou essa estratégia em meados de junho, quando criaram um site pesquisável com dados supostamente roubados em um ataque a um hotel e spa no Oregon, lemnbra o Bleeping Computer.

O site permitia que os hóspedes dos spas e funcionários verificassem se suas informações pessoais haviam sido roubadas durante o ataque de ransomware. Este é um passo à frente no negócio de extorsão, pois pressiona a vítima a pagar o resgate e remover os dados da web e evitar o risco potencial de ações judiciais coletivas.

No final da semana passada, a BleepingComputer notou que a LockBit oferecia uma versão redesenhada de seu site de vazamento de dados que permitia pesquisar empresas vítimas listadas. A pesquisa do LockBit não é tão avançada quanto a variante apresentada pelo BlackCat e limita-se a apenas encontrar vítimas pelo nome.

No entanto, mesmo nesta forma básica, a implementação da função de pesquisa da gangue ainda facilita a localização de dados de empresas específicas no site de vazamento.

Outro site de vazamento que implementou uma função de pesquisa é o publicado pela gangue de extorsão de dados Karakurt. As tentativas do BleepingComputer de usar a opção mostraram que ela não funcionou corretamente.

Os extorsionários de dados estão apenas começando a explorar o recurso de pesquisa. Não está claro se tornar os dados roubados pesquisáveis é uma tática bem-sucedida, mas com várias gangues extorsionárias adotando-a, a opção parece ser atraente.