O Emotet está sendo usado em uma nova campanha de phishing que tem como alvo os contribuintes dos EUA. A Gangue do Emotet está distribuindo o malware como formulários de impostos fiscais W-9 supostamente enviados pelo Internal Revenue Service e pelas empresas com as quais você trabalha.

Malware Emotet

O Emotet é uma infecção de malware notória distribuída por e-mails de phishing que no passado continham documentos do Microsoft Word e Excel com macros maliciosas que instalam o malware. No entanto, depois que a Microsoft começou a bloquear macros por padrão em documentos do Office baixados, o Emotet passou a usar arquivos do Microsoft OneNote com scripts incorporados para instalar o malware.

Depois que o Emotet é instalado, ele rouba os e-mails das vítimas para usar em futuros ataques de cadeia de resposta, envia mais e-mails de spam e, por fim, instala outro malware que fornece acesso inicial a outros atores de ameaças, como gangues de ransomware.

Gangue prepara para a temporada de impostos nos EUA e pode ser uma ameaça a outros países

As operações de malware Emotet geralmente usam campanhas temáticas de phishing para coincidir com feriados e atividades comerciais anuais, como a atual temporada de impostos nos EUA. Em novas campanhas de phishing vistas por pesquisadores de segurança da Malwarebytes e da Palo Alto Networks Unit42 (Via: Bleeping Computer), o malware Emotet tem como alvo os usuários com e-mails contendo anexos falsos do formulário fiscal W-9.

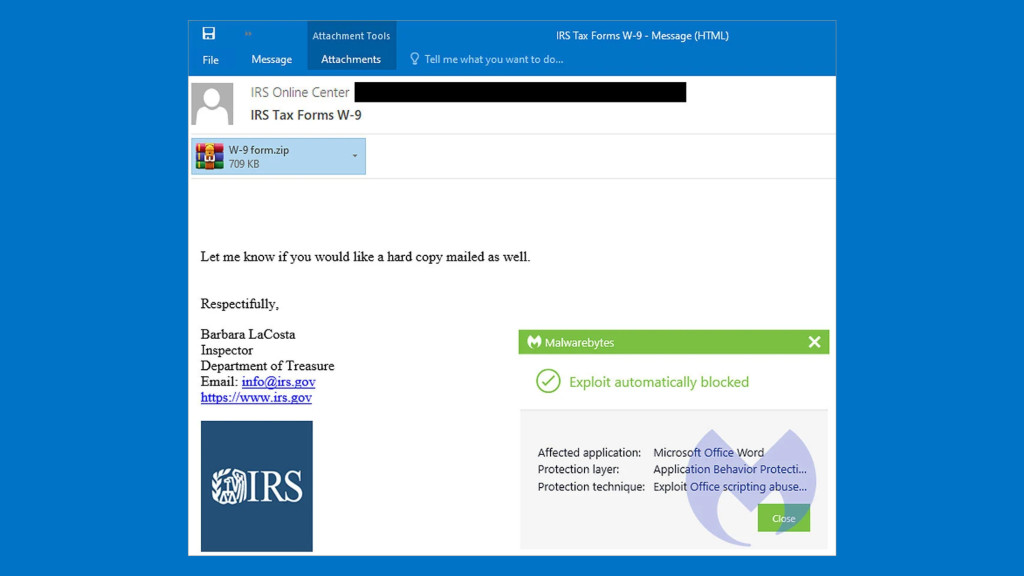

Nessa campanha vista pelo Malwarebytes, os agentes de ameaças enviam e-mails intitulados “IRS Tax Forms W-9′” enquanto se fazem passar por um “inspetor” do Internal Revenue Service. Esses e-mails de phishing contêm um arquivo ZIP chamado “W-9 form.zip” que contém um documento malicioso do Word. Este documento do Word foi aumentado para mais de 500 MB para tornar mais difícil para o software de segurança detectá-lo como malicioso.

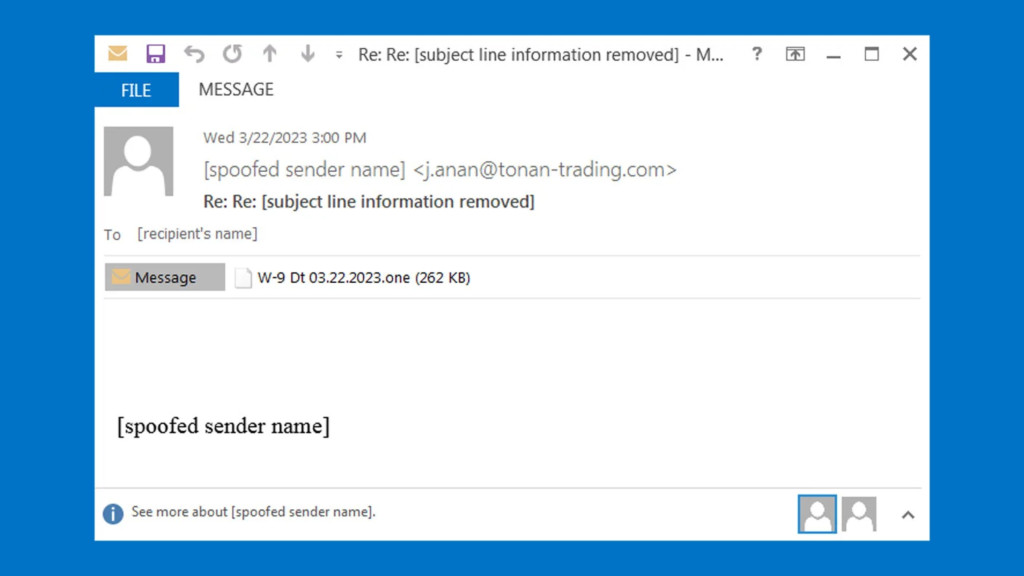

No entanto, agora que a Microsoft está bloqueando as macros por padrão, é menos provável que os usuários tenham problemas para habilitar as macros e sejam infectados usando documentos maliciosos do Word. Em uma campanha de phishing vista por Brad Duncan, da Unit42, os agentes da ameaça contornam essas restrições usando documentos do Microsoft OneNote com arquivos VBScript incorporados que instalam o malware Emotet.

Esta campanha de phishing usa e-mails de cadeia de resposta que fingem ser de parceiros de negócios que estão enviando formulários W-9, conforme mostrado abaixo.

Os documentos anexados do OneNote fingirão estar protegidos, solicitando que você clique duas vezes no botão “Exibir” para ver o documento corretamente. No entanto, oculto sob o botão Exibir está um documento VBScript que será iniciado. Ao iniciar o arquivo VBScript incorporado, o Microsoft OneNote avisará o usuário de que o arquivo pode ser malicioso.

Depois de executado, o VBScript fará o download do Emotet DLL e o executará usando o regsvr32.exe. O malware agora será executado silenciosamente em segundo plano, roubando e-mails, contatos e aguardando a instalação de mais cargas no dispositivo.

Se você receber algum e-mail afirmando ser W-9 ou outros formulários fiscais, primeiro verifique os documentos com seu software antivírus local. No entanto, devido à natureza confidencial desses formulários, não é recomendável carregá-los em serviços de varredura baseados em nuvem, como o VirusTotal.