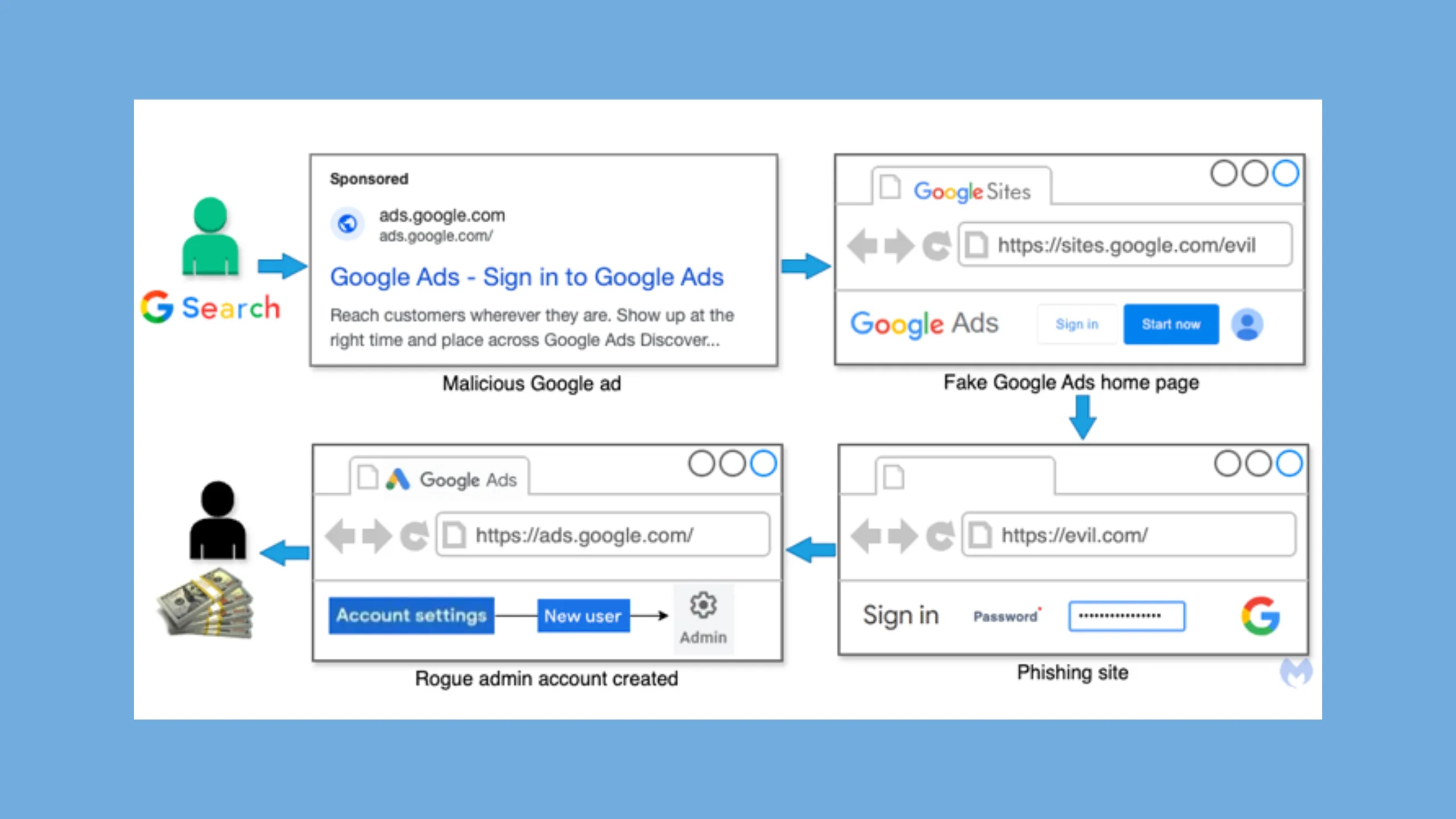

Pesquisadores de cibersegurança detectaram uma campanha de malvertising direcionada a usuários do Google Ads, tanto indivíduos quanto empresas, com o objetivo de roubar credenciais e códigos de autenticação de dois fatores (2FA). O esquema utiliza anúncios fraudulentos no Google para enganar as vítimas e redirecioná-las a páginas de phishing.

Campanha de malvertising explora usuários do Google Ads

De acordo com Jérôme Segura, diretor de inteligência de ameaças da Malwarebytes, a campanha finge ser o próprio Google Ads e utiliza técnicas avançadas para atrair as vítimas a sites falsos. Essas páginas capturam informações sensíveis, como dados de login e códigos 2FA, utilizando WebSocket para exfiltrar as informações para servidores controlados pelos criminosos.

Os cibercriminosos utilizam o Google Sites para hospedar páginas intermediárias, enquanto exibem URLs legítimas no anúncio, como “ads.google[.]com”. Essa abordagem permite enganar até mesmo usuários mais experientes.

Operação sofisticada e impacto global

A campanha também adota técnicas como fingerprinting, detecção de bots, uso de CAPTCHA como isca e ofuscação de URLs. Um aspecto notável é que parte dos agentes parece operar no Brasil, utilizando domínios com terminação “.pt”, geralmente associados a Portugal, para reforçar a autenticidade do golpe.

Os golpistas sequestram contas do Google Ads das vítimas, adicionam novos administradores e utilizam os orçamentos dessas contas para veicular anúncios maliciosos, criando um ciclo contínuo de ataques.

Riscos para anunciantes e medidas de proteção

O impacto do golpe é significativo: contas hackeadas, orçamentos drenados e a disseminação de anúncios fraudulentos. Segundo Segura, algumas das contas comprometidas já tinham campanhas legítimas em andamento, o que amplia os danos financeiros.

Enquanto o Google ainda não implementa medidas eficazes para conter esses ataques, especialistas recomendam:

- Verificar URLs antes de clicar em anúncios.

- Utilizar autenticação multifator robusta, preferencialmente por aplicativo.

- Monitorar regularmente as atividades em contas do Google Ads.

Golpes similares em plataformas populares

Além do Google Ads, outras plataformas como YouTube e SoundCloud também estão sendo exploradas para distribuir malwares por meio de links fraudulentos. Segundo a Trend Micro, instaladores falsos de softwares populares levam à instalação de famílias de malware como Amadey, Lumma Stealer e Vidar Stealer.

Esses agentes utilizam serviços confiáveis como Mediafire e Mega.nz para hospedar os arquivos maliciosos, protegendo-os com senhas e codificação. Essas estratégias dificultam a análise e detecção em sistemas de segurança, prolongando o ciclo de infecção.

Conclusão

A crescente sofisticação dessas campanhas de malvertising reforça a necessidade de maior vigilância por parte de anunciantes e plataformas como o Google. A implementação de medidas de segurança mais rigorosas é essencial para mitigar esses ataques e proteger os usuários de perdas financeiras e exposição de dados.