Os hackers do ransomware Royal começou a testar um novo criptografador chamado BlackSuit, que compartilha muitas semelhanças com o criptografador usual da operação. A operação Royal foi lançada em janeiro de 2023, que se acredita ser o sucessor direto da notória operação Conti, que foi encerrada em junho de 2022.

A gangue Royal é uma operação privada de ransomware composta por pentesters, afiliados do Conti Team 1 e afiliados que eles recrutaram de outras gangues de ransomware voltadas para empresas. Desde o seu lançamento, o Royal Ransomware se tornou uma das operações mais ativas, responsável por inúmeros ataques à empresa.

Royal começa a testar o BlackSuit

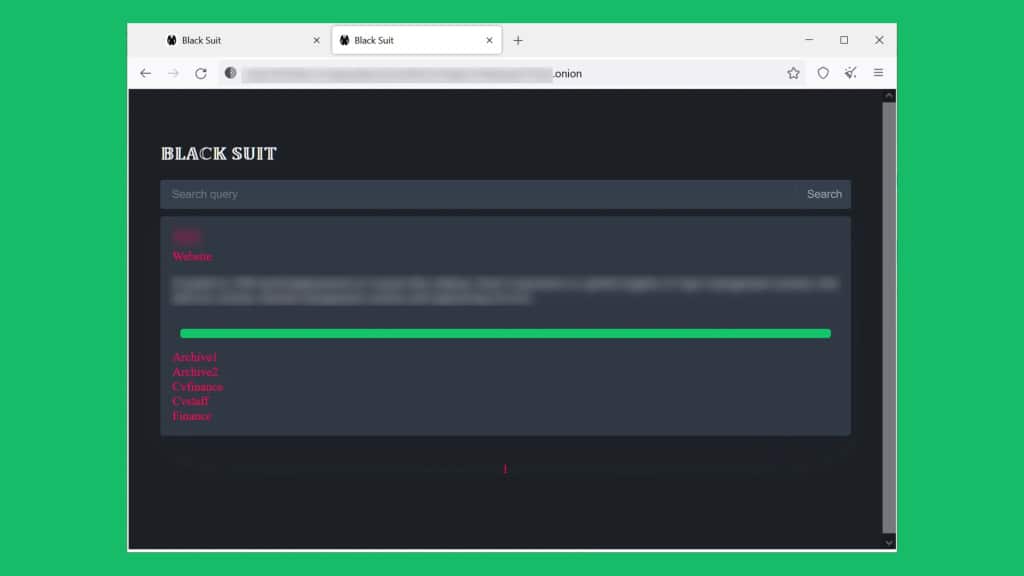

Desde o final de abril, houve rumores de que a operação de ransomware Royal estava se preparando para mudar de nome. Isso aumentou ainda mais depois que eles começaram a sentir a pressão da aplicação da lei depois de atacarem a cidade de Dallas, Texas. Uma nova operação de ransomware BlackSuit foi descoberta em maio, que usava seu próprio criptografador de marca e sites de negociação Tor. Acreditava-se que esta era a operação de ransomware para a qual o grupo Royal ransomware iria renomear.

No entanto, uma mudança de marca nunca ocorreu e a Royal ainda está atacando ativamente a empresa enquanto usa o BlackSuit em ataques limitados.

Royal: O herdeiro direto de Conti, compreendendo mais de 60 pentesters da “Velha Guarda” de Conti ou recrutados de vários grupos de ransomware de elite. Operando em pequenas equipes de 4 a 5 indivíduos, eles permanecem leais a seus líderes: o administrador e o engenheiro-chefe.

O grupo emprega armários Royal e BlackSuit, com Emotet e IcedID como precursores. Eles priorizam alternativas ao CobaltStrike, particularmente Sliver, e desenvolvem carregadores precursores personalizados.

Yelisey Bohuslavskiy, sócio e chefe de P&D da RedSense, postou no LinkedIn.

Bohuslavskiy disse ainda ao BleepingComputer que é possível que a Royal esteja simplesmente testando um novo criptografador, como fizeram com outras ferramentas usadas pelo grupo, incluindo um novo carregador, IcedID, e uma revitalização do Emotet.

Como o BlackSuit é uma operação independente, é possível que Royal esteja planejando lançar um subgrupo focado em certos tipos de vítimas, ou esteja sendo salvo para uma nova marca mais tarde.

No entanto, uma nova marca não faria mais sentido, já que um relatório recente da Trend Micro mostrou semelhanças claras entre os criptografadores BlackSuit e Royal Ransomware, tornando difícil convencer alguém de que eles são uma nova operação de ransomware.

Semelhanças com o criptografador usual da operação

Essas semelhanças incluem argumentos de linha de comando, semelhanças de código, exclusões de arquivos e técnicas de criptografia intermitente semelhantes. Embora não esteja claro como o BlackSuit será usado, o ransomware está sendo usado ativamente em um pequeno número de ataques.

Neste momento, teremos que esperar para ver se BlackSuit é, de fato, um experimento fracassado ou o início de um novo subgrupo como Conti teve com Diavol. Seja o que for, os defensores da rede devem saber que esta nova operação é apoiada pela Royal, que provou ter experiência em violar redes ou implantar seus criptografadores.