Um kit de ferramentas contendo o malware AlienFox apresenta um crescimento rápido e renova ferramentas para ataques em nuvem. Este problema pode comprometer os serviços de e-mail e hospedagem na web representa uma evolução dos ataques na nuvem. Até então, esses ataques se restringiam à mineração de criptomoedas.

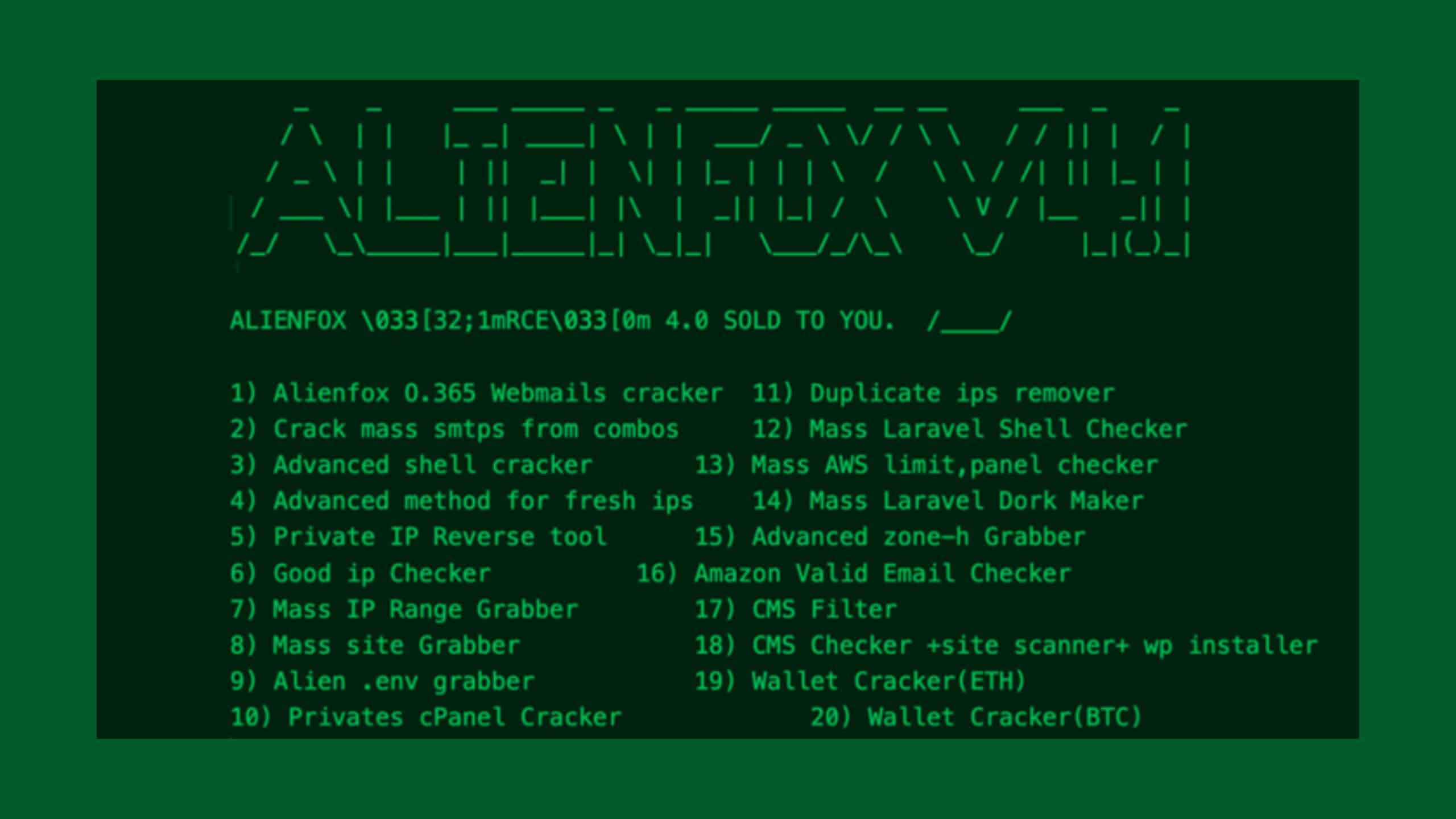

O kit de ferramentas AlienFox está sendo vendido no Telegram. Eles representam uma forma de comprometer hosts mal configurados em plataformas de serviços em nuvem. Sendo assim, podem coletar informações confidenciais como chaves de API e outros segredos, de acordo com a loja de segurança SentinelOne.

É uma virada relativamente nova nos ataques oportunistas à nuvem, escreveu Alex Delamotte, pesquisador sênior de ameaças do SentinelLabs, em um relatório hoje.

“As ferramentas AlienFox facilitam ataques a serviços mínimos que não possuem os recursos necessários para a mineração”, escreveu ela. “Ao analisar as ferramentas e os resultados das ferramentas, descobrimos que os atores usam o AlienFox para identificar e coletar credenciais de serviços mal configurados ou expostos. Para as vítimas, o comprometimento pode levar a custos adicionais de serviço, perda de confiança do cliente e custos de remediação.”

Também pode abrir as portas para novas campanhas criminosas. Versões posteriores do AlienFox incluem scripts que automatizam operações maliciosas usando as credenciais roubadas, como estabelecer persistência e permitir escalonamento de privilégios em contas da AWS. Outro script automatiza campanhas de spam por meio de contas e serviços de vítimas.

Malware AlienFox renova ferramentas para ataques em massa na nuvem. Procurando por hosts mal configurados

Por meio do AlienFox, os invasores podem coletar listas de hosts mal configurados por meio de plataformas de verificação como LeakIX e SecurityTrails, exibindo uma característica cada vez mais comum entre os grupos de ameaças de usar produtos de segurança legítimos – como a ferramenta de emulação de ameaças Cobalt Strike – em suas operações maliciosas.

Eles podem usar vários scripts no kit de ferramentas para roubar informações confidenciais dos hosts mal configurados em plataformas de nuvem como Amazon Web Services e Microsoft Office 365. Embora os scripts AlienFox possam ser usados ??em uma variedade de serviços da Web, eles visam principalmente e serviços de hospedagem de e-mail de software como serviço (SaaS), Delamotte escreveu.

A maioria das configurações incorretas exploradas está vinculada a várias estruturas da Web, incluindo Laravel, Drupal, WordPress e OpenCart. Os scripts AlienFox verificam serviços em nuvem e incluem uma lista de alvos que são gerados por um script separado, como grabipe.py e grabsite.py. Os scripts de segmentação usam métodos de força bruta para IPs e sub-redes e APIs da Web para plataformas de inteligência de código aberto, como SecurityTrails e LeakIX.

Quando um servidor vulnerável é encontrado, os criminosos se movem para obter as informações confidenciais. O SentinelOne encontrou scripts direcionados a tokens e outros segredos de mais de uma dúzia de serviços em nuvem, não apenas AWS e Office 365, mas também Google Workspace, Nexmo, Twilio e OneSignal.

Uma ameaça altamente adaptável

O AlienFox é um kit de ferramentas modular de código aberto altamente adaptável. Embora disponíveis principalmente via Telegram, alguns módulos podem ser encontrados no GitHub, o que pode levar à adaptação constante e ao uso de múltiplas variantes, de acordo com o relatório.

“A evolução dos recursos recorrentes sugere que os desenvolvedores estão se tornando cada vez mais sofisticados, com considerações de desempenho em primeiro plano nas versões mais recentes”, escreveu Delamotte.

Dada a enorme quantidade de dados confidenciais em sistemas de mensagens e e-mail baseados em nuvem que agora correm “grave risco de exposição”, a ameaça representada pelo AlienFox é uma preocupação, de acordo com Dan Benjamin, cofundador e CEO da startup de segurança de dados em nuvem. Dig Segurança.

“O surgimento de kits de ferramentas como o AlienFox ressalta a crescente sofisticação das redes de invasores e sua capacidade coletiva de causar danos e interrupções”, disse Benjamin ao The Register . “Esta é uma tendência muito preocupante, em que os invasores por trás do AlienFox estão adaptando a ferramenta para ser eficaz em mais alvos, principalmente aqueles em uso amplamente nas empresas”.

Três versões, até agora

O SentinelOne detectou três versões do AlienFox datadas de fevereiro de 2022 e alguns dos scripts encontrados foram marcados como famílias de malware por outros pesquisadores, como o Androxgh0st da Lacework.

“Vale a pena notar que cada um dos conjuntos de ferramentas que abusam de SES que analisamos visa servidores usando a estrutura Laravel PHP, o que pode indicar que o Laravel é particularmente suscetível a configurações incorretas ou exposições”, escreveu ela.

O AlienFox v4 é organizado de maneira diferente das outras – por exemplo, cada ferramenta recebe um identificador numérico, como Tool1 e Tool2 – e algumas novas sugerem que os desenvolvedores estão procurando novos usuários ou aumentando o que os kits de ferramentas existentes podem fazer. Por exemplo, verifica-se se os endereços de e-mail estão vinculados a contas de varejo da Amazon. Caso contrário, o script criará uma nova conta Amazon usando o endereço de e-mail. Outro automatiza as sementes de carteira de criptomoeda para Bitcoin e Ethereum.

Dada a sua evolução contínua, é provável que o AlienFox esteja por aí por um tempo.

“Os serviços em nuvem têm APIs poderosas e bem documentadas, permitindo que desenvolvedores de todos os níveis de habilidade escrevam prontamente ferramentas para o serviço”, escreveu Delamotte. “O conjunto de ferramentas melhorou gradualmente por meio de práticas de codificação aprimoradas, bem como a adição de novos módulos e recursos.”