Os cibercriminosos continuam aprimorando suas estratégias para atingir profissionais da Web3, usando um novo esquema que mistura engenharia social e aplicativos de reunião falsos. Desde setembro de 2024, uma campanha conhecida como “Meeten” tem atraído vítimas para baixar software malicioso, projetado para roubar criptomoedas e outros dados sensíveis.

Como funciona o golpe

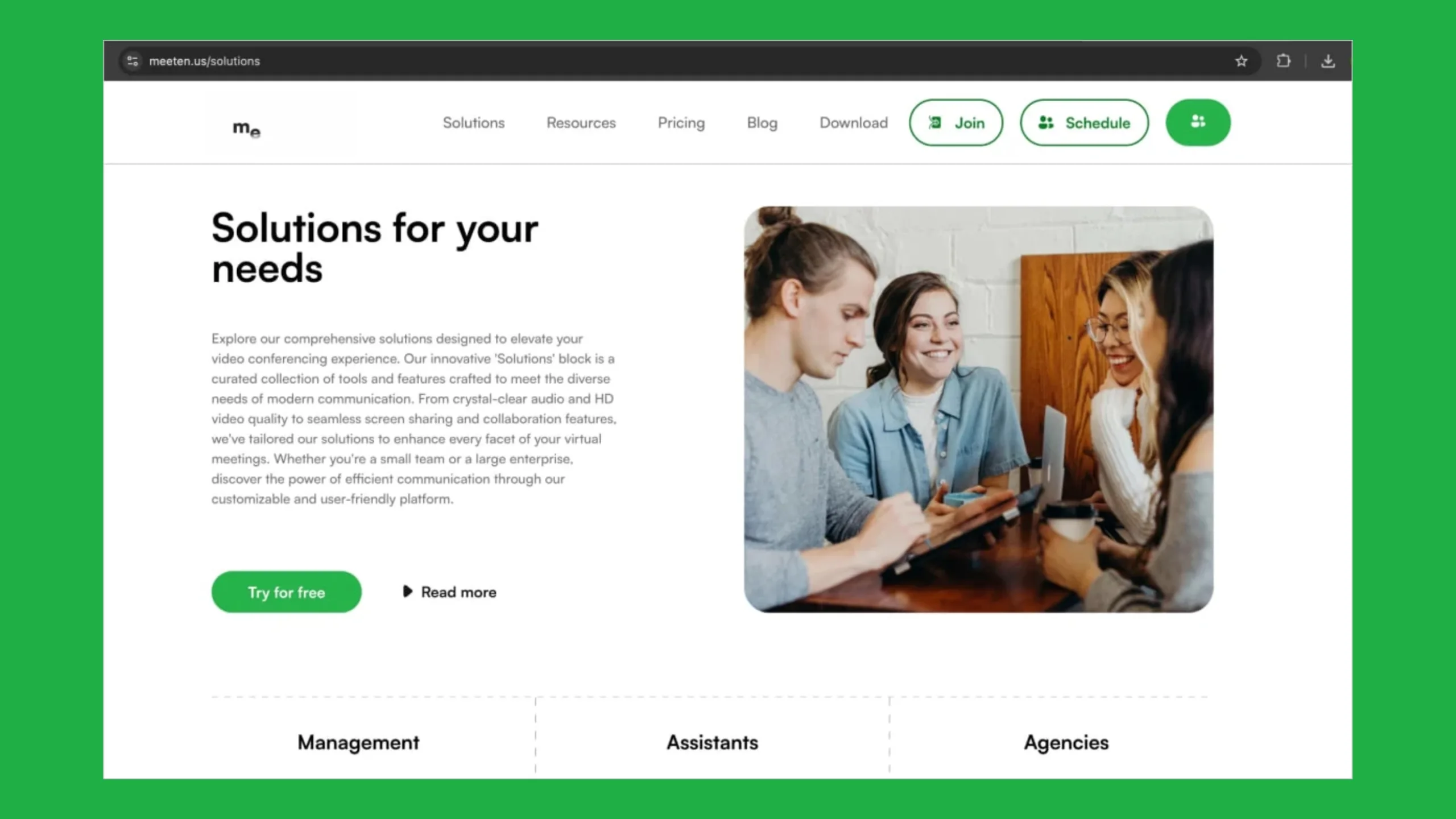

Os hackers criam sites falsos, muitas vezes com aparência profissional e conteúdo gerado por inteligência artificial, que promovem ferramentas de videoconferência como “Meeten”. Nomes alternativos, como “Clusee” e “Meetio”, também são usados para disfarçar as operações. O ataque começa com táticas de phishing ou contato direto via redes sociais como Telegram, onde criminosos fingem ser colegas ou parceiros de negócios para enganar as vítimas.

Uma vez no site falso, os usuários são incentivados a baixar um aplicativo que, na realidade, é um malware chamado Realst. Esse programa não apenas rouba criptomoedas armazenadas em navegadores, mas também coleta credenciais bancárias, informações de preenchimento automático, dados do Keychain (no macOS) e até carteiras de criptomoedas físicas, como Ledger e Trezor.

Alvo em diferentes sistemas

Versão para macOS

O malware é distribuído por meio de um arquivo chamado CallCSSetup.pkg. Quando executado, ele solicita a senha do sistema para elevar privilégios e, em segundo plano, exfiltra dados como:

- Credenciais de Telegram e navegadores (Chrome, Opera, Brave, entre outros);

- Informações bancárias;

- Dados de carteiras de criptomoedas físicas e digitais.

Versão para Windows

No Windows, o Realst é mais sofisticado, utilizando um instalador NSIS (MeetenApp.exe), assinado digitalmente com certificados roubados. O malware acessa um servidor remoto para baixar arquivos adicionais que incluem ferramentas para coletar e enviar dados da vítima.

Entre os dados roubados estão:

- Histórico e cookies de navegadores;

- Credenciais de carteiras como Binance e Phantom;

- Informações do sistema e dados bancários.

Como se proteger

- Desconfie de contatos não verificados: Nunca baixe software recomendado por terceiros em redes sociais sem uma verificação prévia.

- Use ferramentas de análise de malware: Antes de instalar programas desconhecidos, escaneie-os com serviços como VirusTotal.

- Evite armazenar grandes valores em navegadores: Prefira carteiras de hardware ou soluções seguras para proteger criptomoedas.

- Atualize seu sistema e antivírus: Mantenha os dispositivos protegidos contra ameaças recentes.

Conclusão

Esse tipo de golpe é uma ameaça crescente para quem trabalha na Web3, devido à sua combinação de sofisticação técnica e táticas de engano. Proteger seus ativos digitais requer atenção, ferramentas confiáveis e boas práticas de segurança cibernética.