Especialistas em segurança cibernética identificaram uma nova classe de ataque chamada “DoubleClickjacking”, desenvolvida pelo pesquisador Paulos Yibelo. Essa técnica inovadora explora cliques duplos para burlar proteções de segurança contra clickjacking, como X-Frame-Options ou cookies SameSite, tornando possíveis invasões de contas com mínima interação do usuário.

Pesquisadores descobrem vulnerabilidade inovadora: DoubleClickjacking

Como funciona o DoubleClickjacking

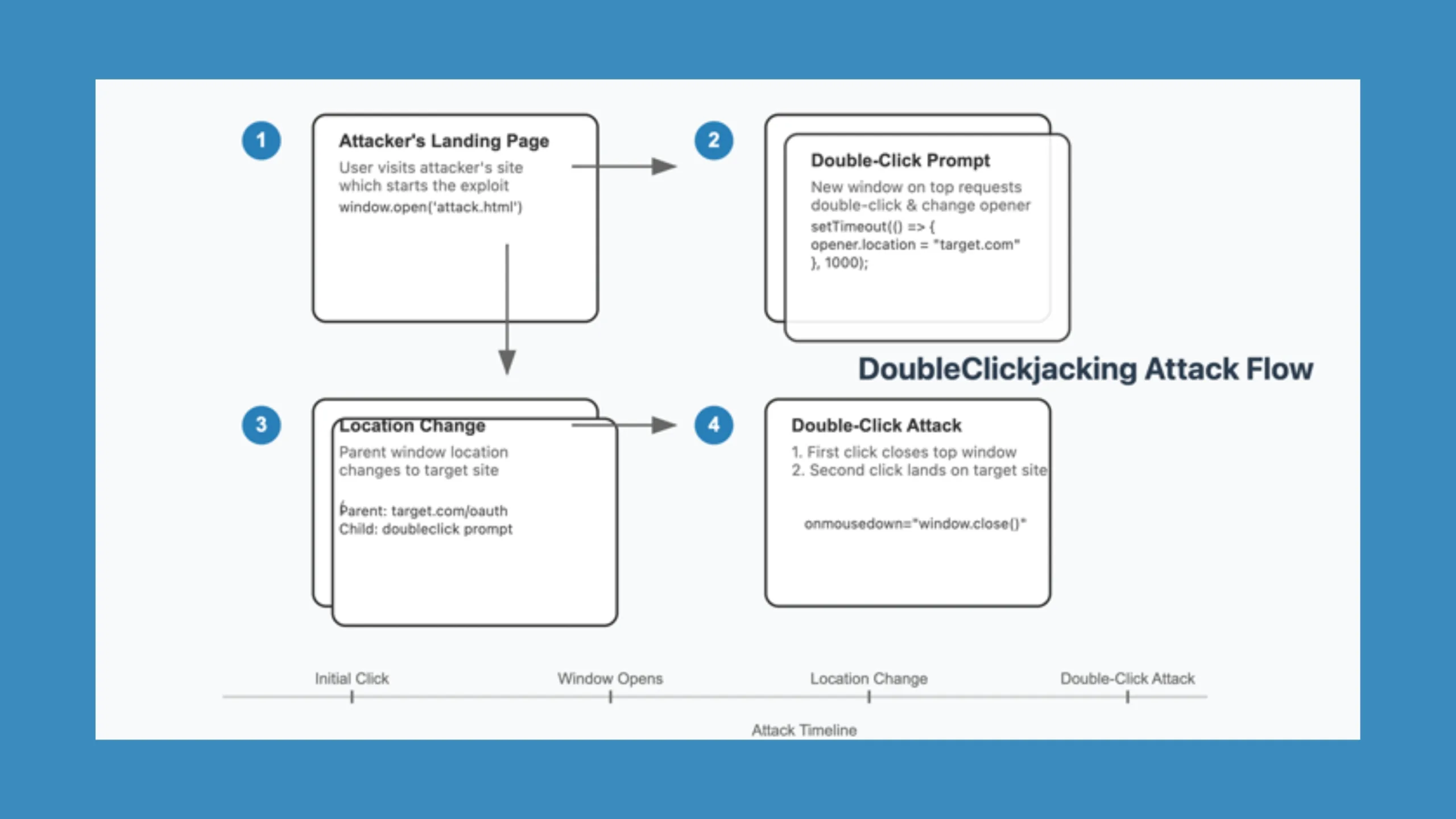

O DoubleClickjacking se diferencia do clickjacking tradicional ao explorar o intervalo entre dois cliques consecutivos do usuário. O ataque segue estes passos:

- O usuário acessa um site malicioso que abre uma nova janela ou aba no navegador.

- Essa janela solicita um clique duplo, simulando algo inofensivo, como uma verificação CAPTCHA.

- Durante o segundo clique, o site malicioso redireciona furtivamente o usuário para uma página prejudicial, usando JavaScript para manipular a navegação.

- Simultaneamente, a janela inicial é fechada, e o usuário aprova inadvertidamente permissões ou acessos maliciosos, como a autorização de um aplicativo OAuth.

Impacto nas defesas tradicionais

Métodos consagrados de segurança, como o uso de X-Frame-Options, cookies SameSite e Content Security Policy (CSP), são ineficazes contra este tipo de ataque. Isso ocorre porque tais medidas foram projetadas para impedir cliques forçados únicos, enquanto o DoubleClickjacking manipula eventos de clique em sequência.

Mitigação e prevenção

Para proteger os usuários, proprietários de sites devem implementar abordagens do lado do cliente, como desabilitar botões críticos até que um gesto do mouse ou pressionamento de tecla seja detectado. Empresas como Dropbox já adotaram essas medidas para prevenir ataques similares.

No longo prazo, especialistas recomendam que navegadores desenvolvam padrões específicos, semelhantes ao X-Frame-Options, para se defender contra explorações baseadas em cliques duplos.

Contexto e variações do ataque

A descoberta do DoubleClickjacking ocorre quase um ano após o mesmo pesquisador demonstrar o “gesture-jacking”, uma técnica que usa teclas como Enter ou Espaço para enganar usuários e realizar ações maliciosas. Plataformas como Coinbase e Yahoo! já foram exploradas dessa forma, demonstrando a urgência de medidas adicionais para proteger as interações dos usuários.

Com o avanço de técnicas como o DoubleClickjacking, o cenário de segurança cibernética se torna cada vez mais desafiador, exigindo soluções inovadoras tanto de desenvolvedores de sites quanto de fornecedores de navegadores.