Pesquisadores de segurança identificaram um novo malware chamado Glutton, que está sendo usado em ataques direcionados a países como China, Estados Unidos, Camboja, Paquistão e África do Sul. Detectado inicialmente em abril de 2024 pelo QiAnXin XLab, o malware foi atribuído com moderada confiança ao grupo cibernético chinês Winnti (APT41), conhecido por sua atividade de espionagem e ataques cibernéticos.

Objetivo e Funcionamento do Glutton

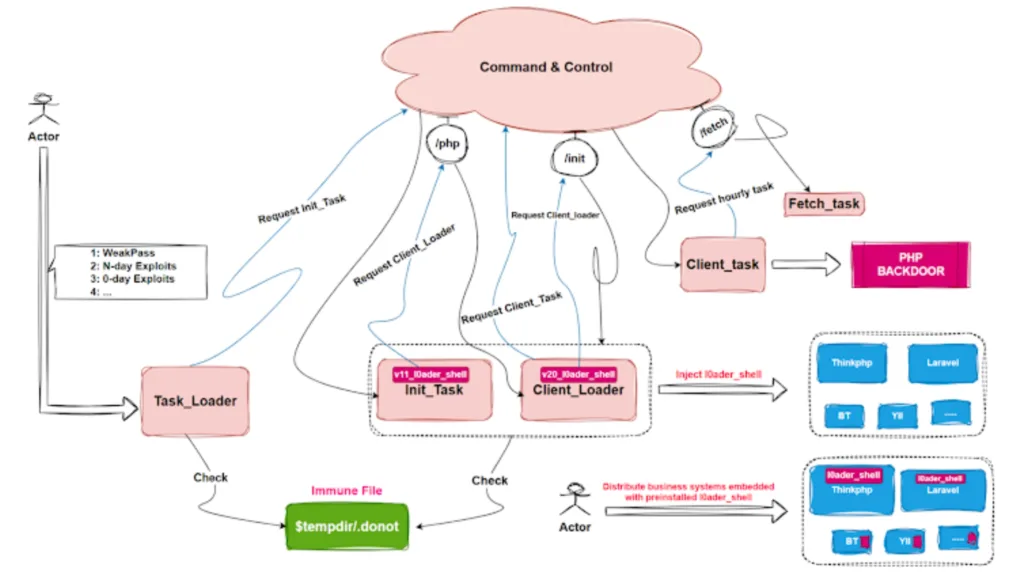

O Glutton tem como principal objetivo comprometer sistemas alvos, criando backdoors e injetando código malicioso em frameworks PHP populares, como Laravel, ThinkPHP, Yii e Baota (BT). Além disso, o malware utiliza um componente ELF (Executable and Linkable Format) que é altamente similar a uma ferramenta do grupo Winnti, a PWNLNX, o que fortalece a ligação com o grupo cibernético, embora não possa ser confirmada devido à falta das características típicas de stealth observadas nas ferramentas do APT41.

Dentre suas funções, o Glutton coleta informações sensíveis do sistema infectado e executa injeção de código para manipular os frameworks PHP. O uso de comunicação HTTP sem criptografia e a ausência de técnicas de ofuscação nos arquivos maliciosos tornam-no vulnerável a detecção, o que é considerado atípico para a sofisticação de grupos como o Winnti.

Estrutura Modular e Exploração de Vulnerabilidades

Este malware é uma estrutura modular, o que significa que ele pode ser personalizado e adaptado durante o ataque. A infiltração inicial nos sistemas ocorre por meio da exploração de falhas de segurança em sistemas vulneráveis, incluindo falhas zero-day e ataques de força bruta. Outra tática não convencional envolve a divulgação de hosts comprometidos em fóruns de crimes cibernéticos, permitindo que os atacantes ataquem outros criminosos com ferramentas próprias.

O malware utiliza o módulo task_loader, que avalia o ambiente de execução do alvo e carrega outros módulos, incluindo o init_task, que baixa o backdoor ELF disfarçado de PHP-FPM (FastCGI Process Manager). Esse backdoor infecta arquivos PHP, permitindo que o atacante execute comandos maliciosos e modifique arquivos do sistema. Um dos módulos secundários, o client_loader, tem a capacidade de baixar e executar payloads adicionais, garantindo persistência no sistema comprometido.

Capacidade de Execução e Ataques Recursivos

O Glutton possui um backdoor PHP altamente funcional, com 22 comandos exclusivos, como a alternância entre conexões C2 (comando e controle) via TCP/UDP, execução de código PHP arbitrário, modificação de arquivos de sistema e a possibilidade de buscar novos payloads. Os ataques se mantêm furtivos ao operar exclusivamente dentro de processos PHP ou PHP-FPM, sem deixar resíduos nos sistemas atacados, dificultando a detecção.

Além disso, o Glutton utiliza a ferramenta HackBrowserData, frequentemente usada por criminosos cibernéticos para roubar dados e prepará-los para campanhas de phishing ou ataques de engenharia social.

Impacto e Estratégia dos Invasores

O Glutton é notável pela sua abordagem estratégica: não apenas ataca vítimas tradicionais de crimes cibernéticos, mas também explora outros criminosos cibernéticos. Ao utilizar a própria infraestrutura e ferramentas de ataque contra os próprios invasores, cria-se uma cadeia de ataques recursivos, onde as ferramentas dos criminosos são utilizadas contra eles.

Em uma descoberta recente, o XLab também detalhou uma nova versão de malware do APT41 chamada Mélofée, que utiliza técnicas avançadas de persistência e mascara os rastros de arquivos e conexões de rede. O malware Mélofée oferece funcionalidades de coleta de dados e execução de comandos com capacidades furtivas aprimoradas, sendo utilizado para ataques direcionados a alvos de alto valor.

O Glutton, com sua capacidade de explorar falhas de segurança em frameworks PHP, representa uma ameaça crescente, não só para as vítimas tradicionais de crimes cibernéticos, mas também para os próprios criminosos, o que demonstra a sofisticação e a evolução das táticas de ataque.