Um novo malware para roubo de informações chamado Mystic Stealer está ganhando cada vez mais força e está sendo usado em muitos ataques. Ele foi promovido em fóruns de hackers e mercados darknet desde abril de 2023, ganhando força rapidamente na comunidade do cibercrime.

O Mystic Stealer, alugado por US$ 150/mês (cerca de R$ 717,40), tem como alvo 40 navegadores da web, 70 extensões de navegador, 21 aplicativos de criptomoeda, 9 MFA e aplicativos de gerenciamento de senha, 55 extensões de navegador de criptomoeda, credenciais Steam e Telegram e muito mais.

Dois relatórios individuais sobre o Mystic Stealer, publicados quase simultaneamente pela Zscaler e pela Cyfirma, alertam sobre o surgimento do novo malware, sua sofisticação e o que parece ser um aumento nas vendas que traz muitas novas campanhas online.

Malware Mystic Stealer sendo utilizado amplamente em ataques

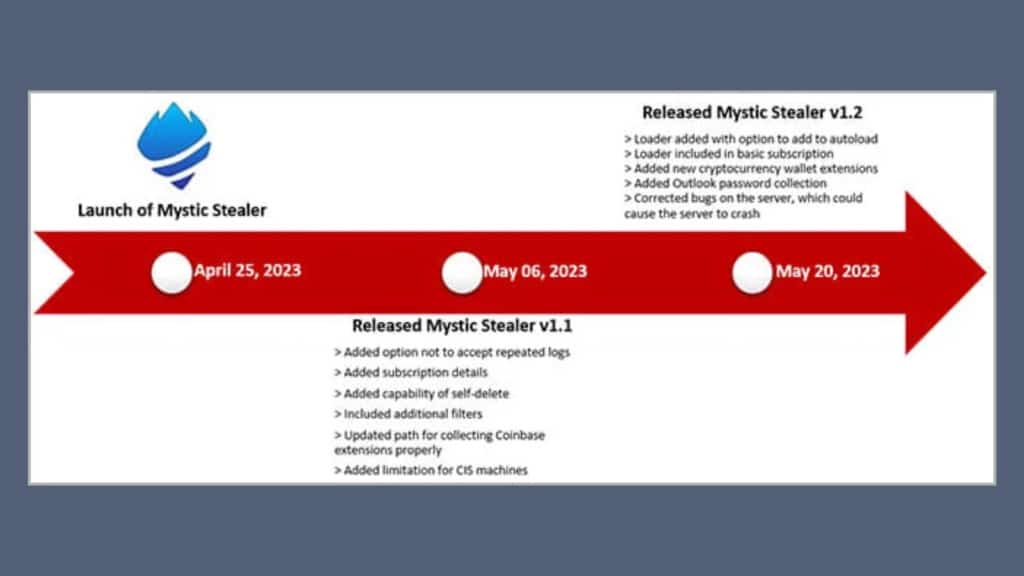

O malware Mystic Stealer estreou a versão 1.0 no final de abril de 2023, mas rapidamente aumentou para a versão 1.2 no final de maio, indicando um desenvolvimento ativo para o projeto. O vendedor anunciou o novo malware em vários fóruns de hackers, incluindo WWH-Club, BHF e XSS, alugando-o para indivíduos interessados pelo preço competitivo de assinatura de US$ 150 por mês ou US$ 390 (cerca de R$ 1.870,00) por trimestre.

O projeto também opera um canal de Telegram (Mystic Stealer News) onde notícias de desenvolvimento, solicitações de recursos e outros tópicos relevantes são discutidos. Além disso, é relatado que o criador do novo malware aceita feedback de membros estabelecidos da comunidade de hackers underground e os convida abertamente a compartilhar sugestões para melhorar o Mystic.

O Cyfirma (Via: Bleeping Computer) relata que os veteranos no espaço verificaram a eficácia do malware e confirmaram que, apesar de seu status de desenvolvimento inicial, é um potente ladrão de informações.

Detalhes técnicos

Mystic Stealer pode atingir todas as versões do Windows, incluindo XP a 11, suportando arquiteturas de sistema operacional de 32 e 64 bits. Além disso, o malware não precisa de nenhuma dependência, portanto, sua pegada nos sistemas infectados é mínima, enquanto opera na memória para evitar a detecção de produtos antivírus.

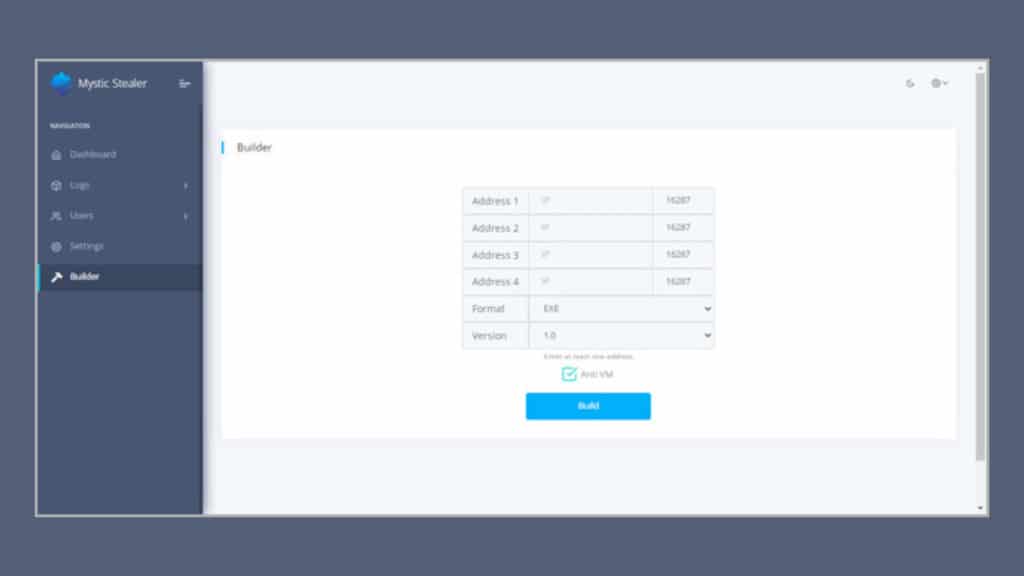

O Mystic realiza várias verificações anti-virtualização, como inspecionar os detalhes do CPUID para garantir que não seja executado em ambientes de sandbox. O autor de Mystic adicionou uma exclusão para os países da Comunidade de Estados Independentes (CEI) (antiga União Soviética), o que pode indicar a origem do novo malware.

O Zscaler relata que outra restrição definida pelo criador é impedir que o malware execute compilações anteriores a uma data especificada, possivelmente para minimizar a exposição do malware aos pesquisadores de segurança.

A partir de 20 de maio de 2023, o autor do malware adicionou uma funcionalidade de carregador que permite ao Mystic buscar cargas adicionais do servidor C2. Toda a comunicação com o C2 é criptografada usando um protocolo binário personalizado sobre TCP, enquanto todos os dados roubados são enviados diretamente para o servidor sem primeiro armazená-los no disco.

Essa é uma abordagem incomum para malwares que roubam informações, mas ajuda o Mystic a evitar a detecção. O operador pode configurar até quatro terminais C2 para resiliência, que são criptografados usando um algoritmo baseado em XTEA modificado.

Capacidades de roubo do malware

Após a primeira execução, o Mystic coleta informações do sistema operacional e do hardware e faz uma captura de tela, enviando os dados para o servidor C2 do invasor. Dependendo das instruções que recebe, o malware terá como alvo dados mais específicos armazenados em navegadores da web, aplicativos, etc.

O relatório do Zscaler fornece a lista completa de aplicativos direcionados, que inclui navegadores populares, gerenciadores de senhas e aplicativos de carteira de criptomoedas. Embora o futuro do Mystic Stealer ainda esteja em debate, considerando a natureza volátil dos projetos ilegais de MaaS, seu surgimento sinaliza um risco elevado para usuários e organizações.