No últimos meses tem sido recorrente encontrarmos aplicativos maliciosos na Google Play Store. Agora, por exemplo, mas quatro aplicativos foram identificados na loja da empresa. Os aplicativos Android contendo malware estão direcionando sites de usuários que roubam dados dos usuários ou geram receita “pay-per-click” (pague por clique) para as operadoras.

Aplicativos Android maliciosos encontrados na Play Store

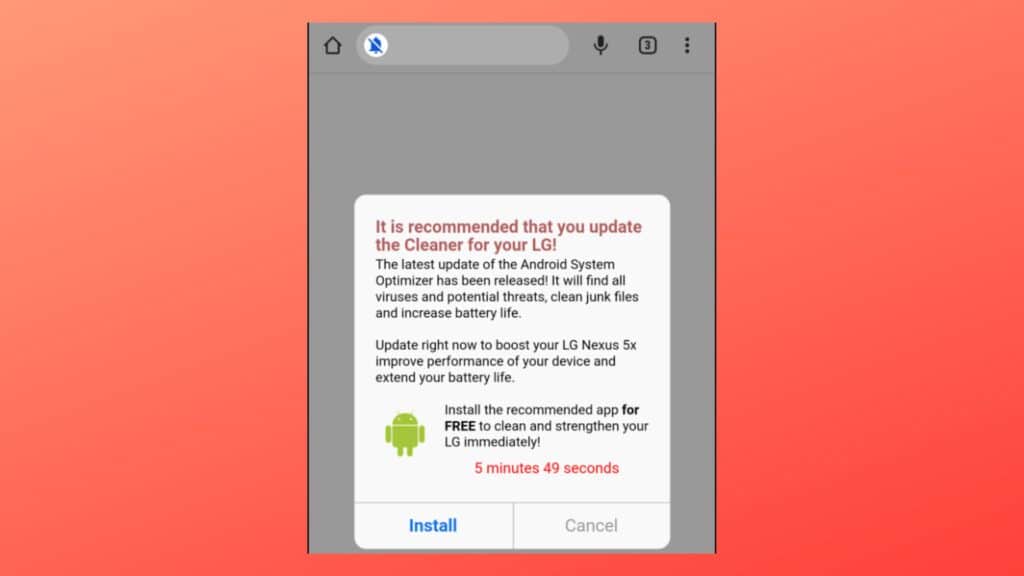

Os aplicativos identificados na loja do Google têm uma ação parecida no direcionamento dos sites. Alguns dos sites, inclusive, oferecem às vítimas download de ferramentas ou até mesmo atualizações falsas. O objetivo aqui é induzir os usuários a instalar manualmente os arquivos maliciosos.

As instalações dos aplicativos somam mais de um milhão e todos eles pertencem a uma conta de desenvolvedor chamada Mobile apps Group, possivelmente por trás do golpe.

Mobile apps Group

Informações do Malwarebytes (Via: Bleeping Computer) apontam que esse desenvolvedor já foi pego duas vezes no passado por distribuir adware no Google Play. No entanto, após enviar versões livres de qualquer ameaça, foi autorizado a continuar publicando aplicativos.

Os quatro aplicativos maliciosos descobertos desta vez são:

- Bluetooth Auto Connect (aplicativo com mais de 1.000.000 de instalações);

- Bluetooth App Sender (com mais de 50.000 instalações);

- Driver: Bluetooth, Wi-Fi, USB (com mais de 10.000 instalações);

- Mobile transfer: smart switch (com mais de 1.000 instalações).

Os aplicativos não têm avaliações favoráveis ??no Google Play e muitos usuários deixaram comentários sobre anúncios intrusivos que abrem automaticamente em novas abas do navegador. Curiosamente, o desenvolvedor responde a alguns desses comentários, oferecendo ajuda para resolver os problemas do anúncio.

A BleepingComputer entrou em contato com o ‘Mobile apps Group’ para solicitar um comentário sobre as descobertas dos pesquisadores do Malwarebytes, mas ainda não recebemos resposta.

Monitoramento da conta do desenvolvedor

Ao monitorar a atividade do software do Mobile apps Group, o Malwarebytes descobriu que os aplicativos têm um atraso de 72 horas antes de mostrar o primeiro anúncio ou abrir um link de phishing no navegador da web e, em seguida, continuam a lançar mais guias com conteúdo semelhante a cada dois horas.

Os pesquisadores observam que novas guias do navegador são abertas mesmo quando o dispositivo está bloqueado, portanto, quando os usuários retornam aos telefones depois de um tempo, encontram vários sites de phishing e anúncios abertos.

Se você tiver um dos aplicativos acima presentes em seu dispositivo Android, é recomendável removê-los e executar uma verificação completa do sistema usando o Play Protect ou um pacote antivírus móvel de um fornecedor confiável.