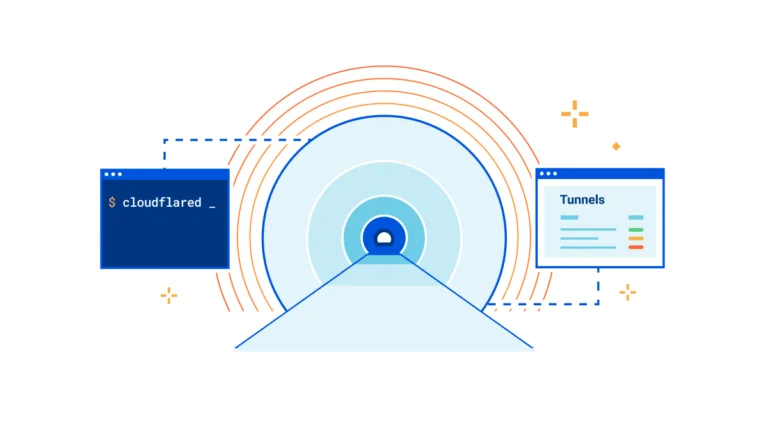

As ondas ultrassônicas podem passar por superfícies sólidas, permitindo que os hackers realizem ataques remotos a um smartphone dentro de um pequeno raio.

Os pesquisadores descobriram uma brecha de segurança nos sistemas de reconhecimento de voz de smartphones. Usando a brecha com ondas ultrassônicas (inaudíveis a seres humanos) eles podem ativar o Siri e o Google Assistant.

Como os ataques por ondas ultrassônicas podem explorar um smartphone

Segundo uma pesquisa da Universidade de Washington em St. Louis, EUA, as ondas ultrassônicas podem se propagar através de superfícies sólidas para ativar os sistemas de reconhecimento de voz nos telefones celulares.

Além disso, com a adição de algum hardware barato, um invasor pode iniciar o ataque para escutar a resposta do telefone. Assim, o invasor pode enviar comandos para os telefones para fazer chamadas, tirar fotos ou ler o conteúdo de mensagens; tudo sem o conhecimento do proprietário do smartphone.

Sobre a pesquisa

Os humanos não conseguem ouvir, mas as ondas sonoras ultrassônicas podem ser captadas por microfones. De acordo com o pesquisador Zhang, se alguém souber trabalhar com sinais, poderá fazer com que o telefone interprete as ondas sonoras recebidas, supondo que alguém esteja dando um comando.

A equipe de pesquisa montou uma série de experimentos em 17 modelos de telefone diferentes, incluindo os modelos iPhone, Galaxy e Moto. Para testar a capacidade das ondas ultrassônicas de transmitir comandos através de superfícies sólidas, os pesquisadores fizeram algumas experiências que envolviam um telefone colocado sobre uma mesa.

Em seguida, eles conectaram um microfone e um transdutor piezoelétrico que converte eletricidade em ondas ultrassônicas, na parte inferior da mesa. Para passar seus comandos, os pesquisadores também esconderam um gerador de formas de onda embaixo da mesa.

Os pesquisadores pediram primeiro ao assistente virtual que abaixasse o volume do telefone para o nível 3, o que seria quase inaudível para uma vítima em um ambiente de escritório.

Mais testes

Em seguida, a equipe realizou dois testes: recuperar uma senha usando SMS (texto) e fazer uma chamada falsa. Para o primeiro teste, os pesquisadores enviaram um comando “ler minhas mensagens” de um dispositivo de ataque, para ler uma mensagem de código bancário simulada enviada ao telefone de destino. A resposta foi audível para um microfone escondido colocado pelos pesquisadores, mas não para a vítima.

No segundo teste, o dispositivo de ataque enviou um comando “ligar para Sam com viva-voz”. O atacante pôde conversar com “Sam”, mais uma vez usando o microfone escondido embaixo da mesa.

Ondas ultrassônicas passaram por metal, vidro e madeira durante os experimentos. Além disso, os pesquisadores testaram diferentes superfícies de mesa e configurações de telefone, mesmo a distâncias de até 10 metros. Os ataques de ondas ultrassônicas também funcionavam em mesas de plástico, mas não com tanta confiabilidade.

Precaução e outras medidas contra ataques por ondas ultrassônicas

Falando sobre a pesquisa, Ning Zhang, professor assistente de ciência da computação e engenharia da McKelvey School of Engineering, disse:

Sinto que não está sendo dada atenção suficiente à física de nossos sistemas de computação. Essa será uma das chaves para entender os ataques que se propagam entre esses dois mundos.

A equipe de especialistas sugeriu que, se conseguirmos diferenciar o sinal recebido por telefone entre ondas ultrassônicas e vozes humanas genuínas, essa situação poderá ser resolvida.

A outra maneira poderia ser alterar o layout dos telefones celulares, como o posicionamento do microfone, para amortecer ou suprimir as ondas de ultrassom. Isso pode impedir um “ataque de surf” (cunhado pelos pesquisadores para esses ataques).

Por fim, Zhang acrescentou que há outra maneira simples de manter um telefone fora de perigo contra ataques de ondas ultrassônicas: a defesa baseada em camadas. Ele usa um tecido macio para aumentar a “incompatibilidade de impedância”. Em palavras simples, colocar o telefone em uma toalha de mesa pode ajudar a proteger o dispositivo contra ataques ultrassônicos até certo ponto.

Fonte: Cyware