Os avanços tecnológicos têm levado a um aumento significativo na sofisticação dos ataques cibernéticos. Como resultado, é crucial garantir a segurança dos sistemas desde o início. Uma das áreas fundamentais para focar é a segurança de inicialização, ou Security Boot.

A segurança de inicialização envolve proteger o processo pelo qual um sistema inicia e carrega seu sistema operacional. Uma falha nesse processo pode abrir caminho para invasores mal-intencionados obterem acesso privilegiado e controle total sobre o sistema. Portanto, implementar medidas eficazes de Security Boot é essencial.

Existem várias práticas recomendadas para garantir a segurança de inicialização:

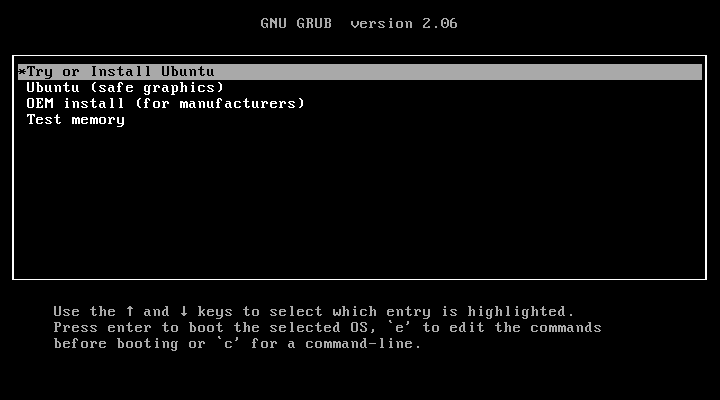

1. Controle de Integridade do Bootloader

O bootloader é responsável por carregar o sistema operacional durante a inicialização. Garantir a integridade do bootloader é crucial para evitar a injeção de código malicioso ou modificações não autorizadas. Assim, é recomendado habilitar recursos de assinatura digital e verificação de integridade para garantir que apenas código confiável seja carregado durante o processo de inicialização.

2. Ativação de Secure Boot

O Secure Boot é uma tecnologia que garante que apenas software confiável e assinado digitalmente seja executado durante o processo de inicialização. Ao habilitar o Secure Boot, o sistema verifica a assinatura digital de todos os componentes críticos do boot para garantir sua autenticidade. Isso impede a execução de malware ou código não autorizado na fase inicial do boot.

3. Proteção contra Ataques de Inicialização a Frio

Os ataques de inicialização a frio visam explorar vulnerabilidades em sistemas que deixam vestígios de informações sensíveis na memória após serem desligados. Para evitar esses tipos de ataques, é recomendado criptografar a memória do sistema durante o processo de desligamento e exigir autenticação no próximo boot para descriptografá-la.

4. Gerenciamento

Uma estratégia eficaz de Security Boot também requer um sólido gerenciamento do processo de inicialização. Isso envolve a implementação das seguintes práticas:

- Restrição de acesso físico: É fundamental garantir que apenas pessoas autorizadas tenham acesso físico aos dispositivos e servidores. O controle físico das máquinas é essencial para evitar manipulações não autorizadas do boot e garantir a segurança do sistema desde o início.

- Monitoramento contínuo: É importante ter sistemas de monitoramento em vigor para detectar qualquer atividade suspeita ou anormal durante o processo de inicialização. Isso permite identificar eventuais tentativas de comprometer a segurança do boot e agir prontamente para mitigar possíveis ameaças.

- Atualizações regulares: Manter o sistema operacional e os softwares atualizados é fundamental para garantir a correção de falhas de segurança conhecidas. É importante implementar um processo de atualização regular para aplicar patches de segurança e corrigir quaisquer vulnerabilidades que possam comprometer a segurança do boot.

- Treinamento e conscientização: Além das medidas técnicas, é fundamental fornecer treinamento adequado e conscientização sobre as melhores práticas de segurança do boot para todos os usuários. Isso pode ajudar a evitar erros humanos que possam abrir brechas de segurança no processo de inicialização.

Seguindo essas práticas recomendadas de gerenciamento, juntamente com as medidas de segurança técnicas, é possível garantir uma sólida segurança de inicialização e proteger os sistemas contra ataques cibernéticos. O Security Boot deve ser considerado uma prioridade desde o início do desenvolvimento e implantação de qualquer sistema para garantir a integridade e a confidencialidade dos dados.

5. Monitoramento contínuo de integridade

Além do monitoramento contínuo durante o processo de inicialização, é fundamental implementar mecanismos de monitoramento de integridade do sistema operacional e dos componentes críticos. Esses mecanismos podem alertar sobre possíveis alterações não autorizadas nos arquivos do sistema ou em configurações importantes.

Ao detectar qualquer modificação suspeita, é possível tomar medidas imediatas para investigar e corrigir possíveis ameaças à segurança do boot. Isso inclui o uso de ferramentas de verificação de integridade, como hashes ou assinaturas digitais, para comparar as versões atuais dos arquivos com versões de referência confiáveis.

6. Proteção contra ataques de força bruta

Outra medida importante para garantir a segurança de inicialização é proteger o sistema contra ataques de força bruta. Isso envolve a implementação de medidas de segurança, como bloqueio de contas após várias tentativas de login malsucedidas e a utilização de senhas fortes e complexas.

Além disso, é recomendável utilizar técnicas de autenticação multifator, como o uso de tokens ou biometria, para aumentar a segurança do processo de autenticação durante a inicialização do sistema.

7. Backup e recuperação de desastres

Mesmo com todas as medidas de segurança implementadas, é importante estar preparado para possíveis falhas de segurança ou eventos catastróficos. Para isso, é essencial ter um plano de backup e recuperação de desastres adequado.

Isso inclui a realização regular de backups completos do sistema, armazenando-os em locais seguros e testando periodicamente a sua recuperação. Além disso, é recomendado ter um plano de resposta a incidentes que detalhe os passos a serem seguidos em caso de violação da segurança do boot.

Essas práticas de backup e recuperação de desastres garantem que, mesmo em casos extremos, seja possível restaurar o sistema de maneira segura e eficiente, minimizando o tempo de inatividade e as perdas de dados.

8. Auditoria de registros e análise de segurança

Outra prática essencial para garantir a segurança de inicialização é implementar uma auditoria de registros e análise de segurança contínua. Isso envolve o monitoramento e registro de todos os eventos relevantes durante o processo de inicialização, bem como a análise regular desses registros em busca de atividades suspeitas.

A auditoria de registros pode fornecer informações valiosas sobre possíveis tentativas de comprometimento do boot e ajudar na identificação de vulnerabilidades. Além disso, a análise de segurança permite detectar padrões e anomalias que podem indicar atividades maliciosas.

9. Atualizações regulares de políticas de segurança

As ameaças cibernéticas estão em constante evolução, portanto, é fundamental atualizar regularmente as políticas de segurança relacionadas à inicialização dos sistemas. Isso inclui revisar e aprimorar as práticas recomendadas de Security Boot, bem como garantir a conformidade com as regulamentações aplicáveis.

Ficar atualizado sobre as últimas tendências e padrões de segurança pode ajudar a identificar novos desafios e implementar medidas de proteção adequadas. As atualizações regulares de políticas de segurança garantem que a segurança de inicialização continue eficaz e adaptada às ameaças mais recentes.

Conclusão

Em conclusão, garantir a segurança de inicialização é essencial para proteger os sistemas contra ataques cibernéticos. Ao implementar práticas recomendadas, como controle de integridade do bootloader, ativação do Secure Boot, proteção contra ataques de inicialização a frio, gerenciamento eficaz, monitoramento contínuo de integridade, proteção contra ataques de força bruta, backup e recuperação de desastres, auditoria de registros e análise de segurança e atualizações regulares de políticas de segurança, é possível estabelecer uma sólida segurança de inicialização e reduzir significativamente as vulnerabilidades dos sistemas aos ataques cibernéticos. A proteção da inicialização é um aspecto crítico da segurança de um sistema e deve ser tratada com a devida atenção para garantir a integridade e confiabilidade das operações.

Além disso, é importante adotar uma abordagem proativa em relação à segurança, revisando regularmente as políticas de segurança e implementando melhorias contínuas para mitigar riscos e manter a eficácia das medidas de proteção. Portanto, ao seguir essas diretrizes e investir em medidas de segurança de inicialização robustas, as organizações podem fortalecer a segurança de seus sistemas e garantir a continuidade das operações sem interrupções indesejadas.