Um novo relatório da empresa ExtraHop de detecção e resposta de rede nativa da nuvem mostra que, no quarto aniversário do ataque WannaCry, uma grande porcentagem de ambientes de TI ainda está executando vulnerabilidades conhecidas. Portanto, segundo o estudo, mais da metade dos ambientes de TI ainda contém vulnerabilidades WannaCry ou NotPetya.

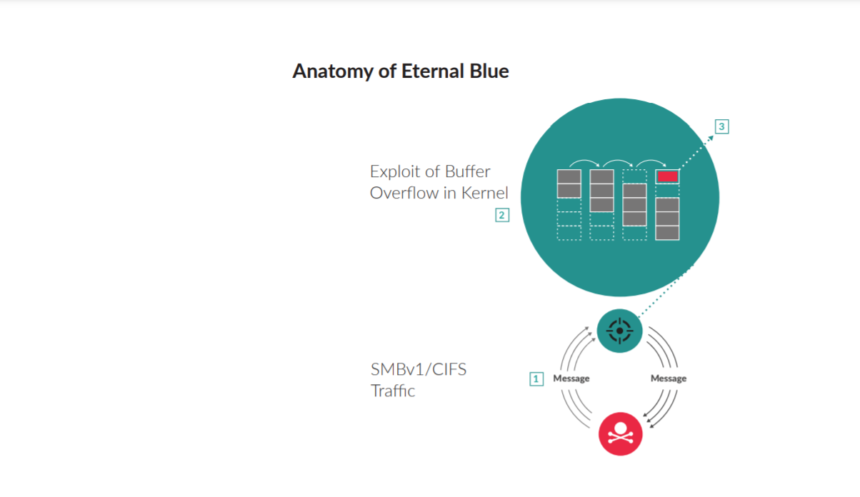

Ele mostra o uso contínuo de protocolos imprudentes e inseguros, incluindo Server Message Block versão um (SMBv1). Foi justamente este tipo de falha que foi explorada pela variante de ransomware WannaCry para criptografar quase um quarto de milhão de máquinas em todo o mundo. Para desespero das empresas, ele ainda é encontrado em 67 por cento de ambientes.

Mais da metade dos ambientes de TI ainda contém vulnerabilidades WannaCry ou NotPetya

No início de 2021, a equipe de pesquisa de ameaças ExtraHop analisou a prevalência de protocolos inseguros em ambientes corporativos, especificamente SMBv1, Link-Local Multicast Name Resolution (LLMNR), NT Lan Manager (NTLMv1) e Hypertext Transfer Protocol (HTTP).

Ele mostra que 70 por cento dos ambientes ainda estão executando LLMNR, 34 por cento dos ambientes corporativos têm pelo menos 10 clientes executando NTLMv1 e 81 por cento dos ambientes corporativos ainda usam credenciais de texto simples HTTP inseguras.

É fácil dizer que as organizações devem se livrar desses protocolos em seus ambientes, mas muitas vezes não é tão simples. Migrar o SMBv1 e outros protocolos obsoletos pode não ser uma opção para sistemas legados e, mesmo quando for uma opção, a migração pode desencadear interrupções disruptivas. Muitas organizações de TI e segurança escolherão tentar e conter o protocolo obsoleto em vez de arriscar uma interrupção, disse Ted Driggs, chefe de produto da ExtraHop. As organizações precisam de um inventário preciso e atualizado do comportamento de seus ativos para avaliar a postura de risco no que se refere a protocolos inseguros. Só então podem decidir como remediar o problema ou limitar o alcance de sistemas vulneráveis ??na rede.

O relatório completo pode ser encontrado no site ExtraHop.

Risco permanente

Logo que surgiu, o WannaCry fez grandes estrafos pelo planeta todo. Já chegou ao ponto de, em um único dia, mais de 57 mil usuários em todo o mundo serem infectados. Os cibercriminosos exigiam uma bagatela entre US$300 e US$ 600 em Bitcoin. E a negociação é simples: não pague e dê adeus aos seus arquivos. Mesmo asism, com pagamento, isso não significa a recuperação dos dados em definitivo.

Antes de qualquer coisa, tome o WannaCry como um alerta: faça backup dos seus dados o quanto antes. Com uma cópia consistente dos seus dados, caso você tenha problemas com ransomwares ou de outra natureza, você só precisa reinstalar o sistema operacional, restaurar os dados e voltar ao trabalho.Agora, se houve algum tempo para o Linux brilhar no desktop, esse momento é agora. Sim, eu sei. Você deve estar arregalando os olhos e pensando: Isso de novo? Toda a internet fala disso.

Com informações de Betanews