Os pesquisadores de cibersegurança da Trend Micro descobriram uma nova cepa de malware usada nos posts do GitHub e nos canais do Slack. O malware funciona explorando uma vulnerabilidade do mecanismo VBScript classificada como CVE-2018-8174 (corrigida pela Microsoft no ano passado).

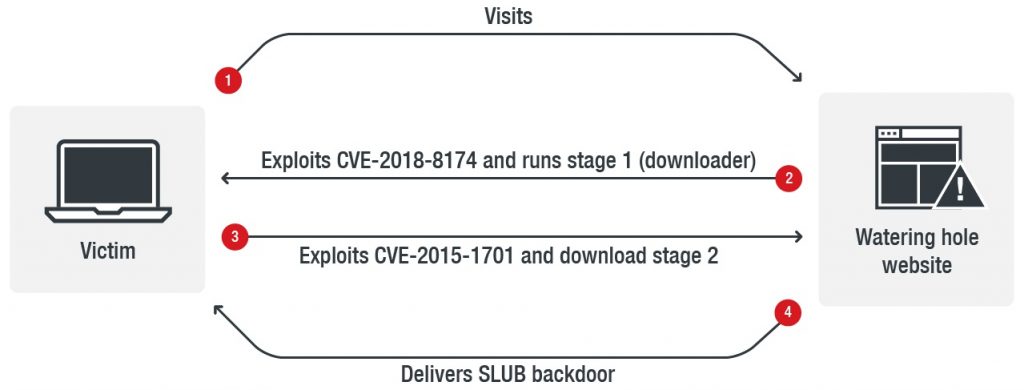

Ao fazer isso, o malware pode comprometer sites genuínos e autênticos e redirecionar os visitantes para uma página falsa. Quando os visitantes chegam a essa página, uma DLL mal-intencionada é baixada e executada no PowerShell em seus dispositivos, após o qual outro executável é baixado para instalar a carga final, um backdoor.

A pesquisa

Em seu relatório, os pesquisadores da Trend Micro explicaram que o malware varre o dispositivo infectado em busca de programas antivírus instalados. Se houver algum, sai imediatamente do sistema. No entanto, os programas antivírus não podem detectar o backdoor a partir de agora.

O malware pode extrair dados valiosos de dispositivos comprometidos, principalmente PCs com Windows. Os pesquisadores afirmam que Slub foi nomeado assim por causa dos dois serviços. O malware os utiliza para obter instruções dos invasores e explorar dados de computadores infectados.

O malware foi identificado no mês passado em um site comprometido. Ele é frequentemente visitado por pessoas que são hackers, como os designers de chips. Estes são um alvo em potencial para roubar projetos de processadores.

Os cérebros por trás do Slub comprometeram as páginas da Web com códigos maliciosos. Desse modo, seqüestram todas as máquinas que visitaram essas páginas. Os usuários que não instalaram a atualização do Windows para o CVE-2018-8174 e que acabaram visitando a (s) página (s) comprometida (s) poderiam ter sido infectados pelo Slub.

Como funciona o ataque

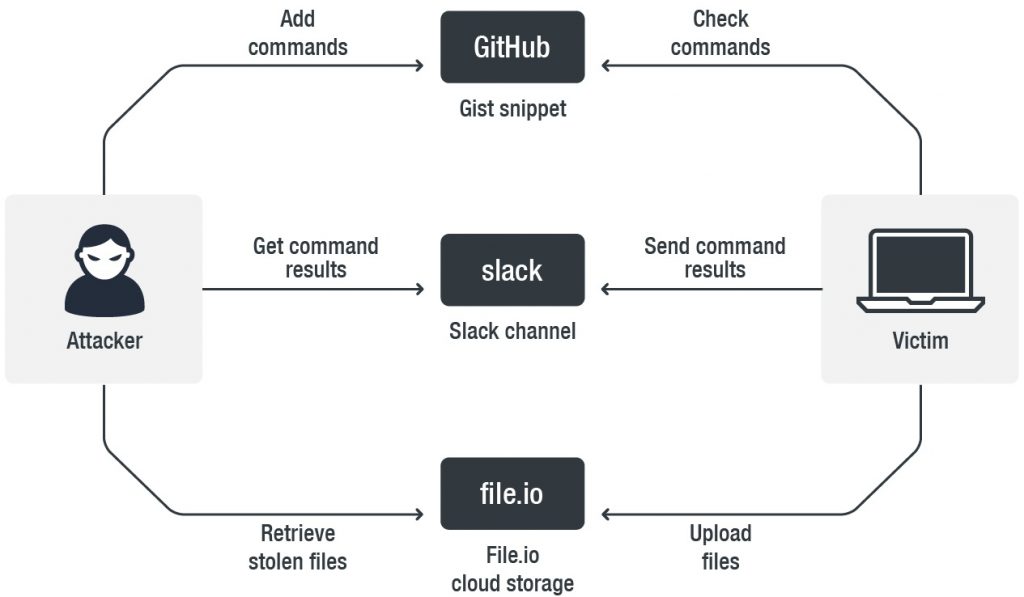

Através do backdoor, os invasores podem acessar secretamente o dispositivo para enviar comandos e depois de estabelecê-lo em uma caixa. Então, o malware retorna ao GitHub para obter a lista de comandos do post do Gist. Existem comandos como instruir o spyware para enviar informações de hardware e sistema, fazer capturas de tela e carregá-lo em um espaço de trabalho do Slack que esteja no controle do invasor.

Além disso, existem comandos na lista para instruir o malware para fazer o upload de arquivos do dispositivo infectado. Assim, isso é feito através do site de compartilhamento file.io. Através dele, baixa e executa outro software e executar diversos comandos.

O malware basicamente transforma o espaço de trabalho do Slack em um canal de backdoor. Foi a primeira vez que pesquisadores observaram algo do tipo. Até então, jamais o Slack havia sido usado dessa maneira. Foi o que afirmaram os pesquisadores Cedric Pernet, Daniel Lunghi, Jaromir Horejsi e Joseph Chen.

O que dizem os pesquisadores

O alvo escolhido pelos atacantes pode ser considerado interessante para aqueles que seguem atividades políticas, o que pode dar uma idéia da natureza dos grupos e indivíduos que os atacantes estão mirando, disseram os pesquisadores.

Os atacantes também parecem ser profissionais, baseados em sua maneira de lidar com o ataque. Eles usam apenas serviços públicos de terceiros e, portanto, não precisam registrar nenhum domínio ou qualquer outra coisa que possa deixar rastros. Os poucos endereços de e-mail que encontramos durante a investigação também estavam usando sistemas de lixo eletrônico, dando aos invasores uma pegada limpa, acrescentaram os pesquisadores.