Os e-mails de extorsão sexual que um malware envia, informando que seu computador foi invadido e que o vídeo foi criado em sites adultos tornaram-se tão comuns que muitos os ignoram e os tratam simplesmente como outro spam.

Entretanto, isso não significa, porém, que eles não sejam lucrativos, pois um novo relatório mostra que os invasores estão gerando um fluxo de receita decente utilizando PCs infectados para fazer seu trabalho sujo.

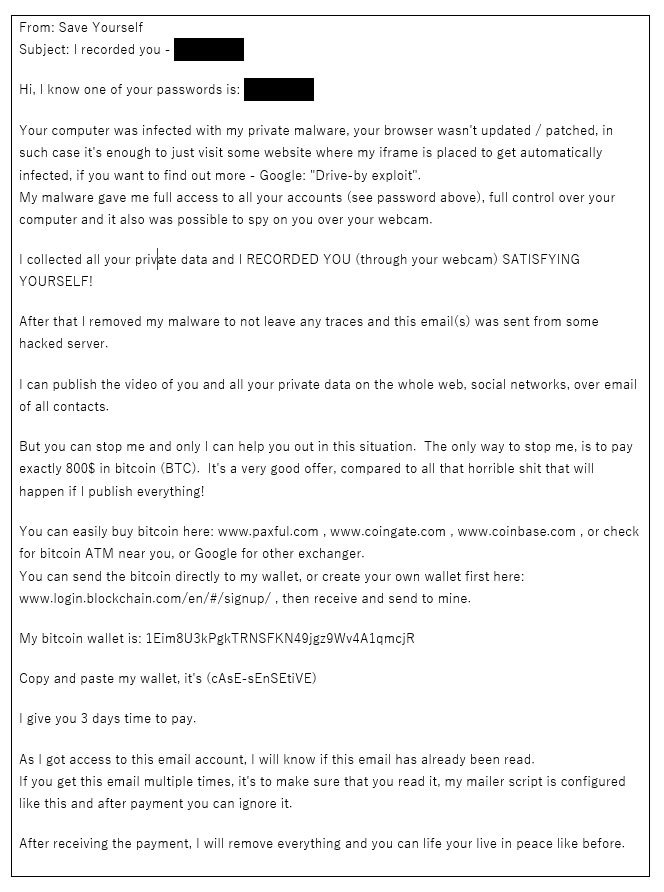

Para aqueles que não estão familiarizados com o spam sextortion, são e-mails que fingem ser de um hacker que afirma que instalou o software no seu computador e conseguiu gravar um vídeo em sites adultos.

No entanto, eles então exigem algo entre US $ 300 a US $ 5.000 em bitcoins ou enviarão o vídeo para todos os seus contatos.

Além disso, em um novo relatório da Check Point Research, os pesquisadores mostram como o botnet Phorpiex está sendo usado para distribuir milhões de e-mails de abuso sexual e está gerando uma quantia arrumada.

O botnet Phorpiex faz você fazer o trabalho sujo

O botnet Phorpiex, de quase uma década, também conhecido como Trik, é um worm que se espalha por e-mail. Depois que uma máquina é infectada, o malware baixa outros malwares em um computador infectado ou realiza outras atividades maliciosas, como usar o computador para enviar spam.

Consequentemente, a Check Point Research descobriu recentemente que o Phorpiex adicionou uma nova carga útil que atua como um bot de spam para distribuir e-mails de abuso sexual.

O bot de spam é uma das cargas finais em cada campanha da Phorpiex observada em 2019, afirmaram os pesquisadores em seu relatório. O bot de spam do Phorpiex não possui seu próprio mecanismo de persistência, pois é baixado e executado por outros módulos do Phorpiex.

Quando instalado, o módulo de bot de spam se conectará aos servidores de comando e controle do malware e tentará baixar bancos de dados de e-mail que consistem em até 20.000 endereços de e-mail por banco de dados.

Algumas dessas campanhas de spam tinham 325 a 1363 bancos de dados de e-mail em um único servidor de comando e controle, permitindo que um PC infectado envie spam a milhões de vítimas com e-mails de abuso sexual, como o abaixo:

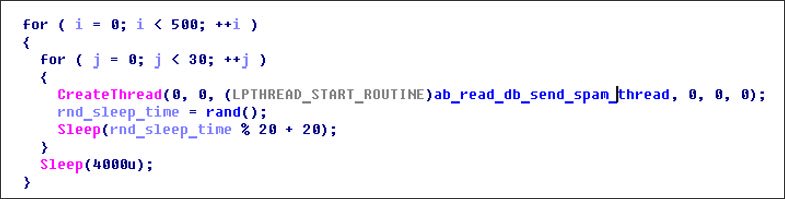

Ao enviar o spam, o Phorpiex criará 15.000 threads que são usados individualmente para enviar spam. Devido à grande quantidade de threads ativos que enviam e-mails de uma só vez, a Check Point estima que um único dispositivo infectado pode enviar até 30.000 e-mails de abuso sexual por hora.

Contudo, os e-mails de sextortion são bastante lucrativos para a botnet Phorpiex.

Malware que envia e-mails de extorsão sexual: dinheiro fácil com pouco esforço

Então, ao monitorar os e-mails de abuso sexual distribuídos por essa botnet, a Check Point conseguiu acompanhar o montante dos pagamentos feitos com essas demandas de exortação.

Além disso, desde abril de 2019, os pesquisadores monitoraram 74 endereços de bitcoin e viram um total de 157 pagamentos, totalizando 11.99545 bitcoins. Isso chega a aproximadamente US $ 95.721,89, aos preços atuais em um período de 6 meses.

Por outro lado, comparado a outras ameaças cibernéticas, como o Sodinokibi Ransomware, onde um afiliado recebeu US $ 287.499,00 em pagamentos de resgate em apenas 72 horas, os ganhos de sextortion não parecem tão bons.

Ao mesmo tempo, é importante lembrar que essa é uma carga final em uma máquina infectada, que o PC já foi destruído por outras atividades maliciosas e que há pouco ou nenhum custo adicional nos bots de spam.

Portanto, isso permite que os atores da ameaça se concentrem em outras tarefas mais lucrativas, enquanto ainda recebem um fluxo de receita recorrente e constante.