Os pesquisadores da Uptycs Threat Research descobriram recentemente um novo ransomware Linux que parece estar em desenvolvimento ativo. A equipe observou um ransomware Executable and Linkable Format (ELF) que criptografa os arquivos dentro dos sistemas Linux com base no caminho da pasta fornecida.

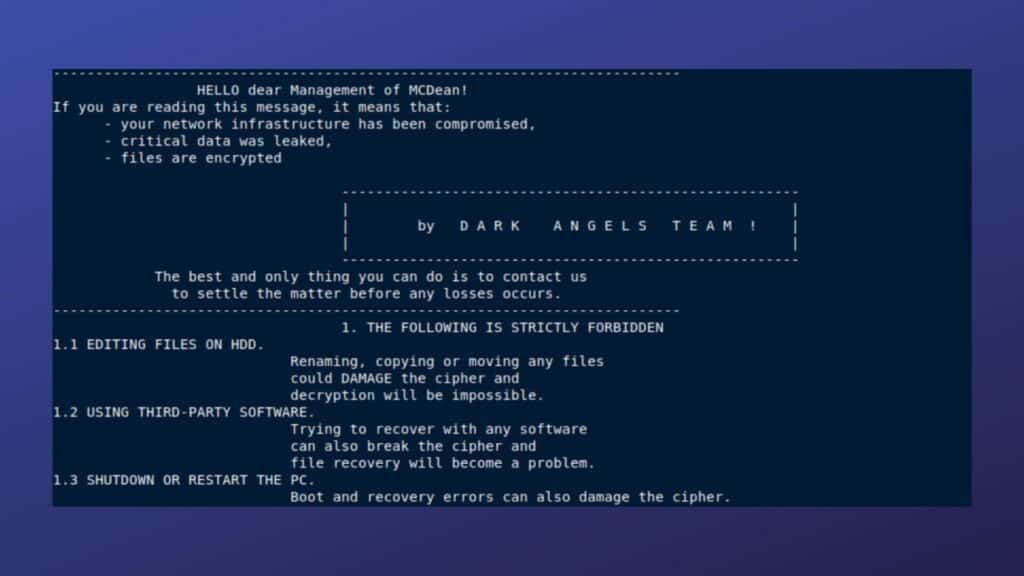

O Security Affairs lembra que o ransomware DarkAngels foi visto pela primeira vez este ano durante o mês de maio, em que suas variantes visavam sistemas Windows

O arquivo ELF encontrado pelos pesquisadores é novo, mas o link Onion encontrado no binário do ransomware parece estar inativo, indicando que esse novo ransomware direcionado ao Linux ainda pode estar em desenvolvimento.

Visão geral técnica do novo ransomware para Linux em desenvolvimento

O binário de ransomware para a versão ELF observada (hash: 3b56cea72e8140a7044336933cf382d98dd95c732e5937a0a61e0e7296762c7b) requer uma pasta como argumento para a criptografia no sistema da vítima. Uma vez que o caminho da pasta é fornecido, ele começa a criptografar os arquivos presentes dentro da pasta. A extensão usada pelo agente da ameaça é .crypted.

O binário usa a função pthread_create para criar um novo thread. A função pthread_create() inicia um novo thread no processo de chamada. A nova thread inicia a execução invocando start_routine()(FUN_0041cf55).

De acordo com o levantado pelo Security Affairs, a função start_routine()(FUN_0041cf55) executa as seguintes etapas para criptografar os arquivos de destino: Abre o arquivo de destino e define o bloqueio de gravação nele usando fcntl(); Fecha o arquivo de destino e o renomeia para <target_file>.crypted; Abre outro arquivo com o nome <target_file>.crypted.README_TO_RESTORE , grava o conteúdo README nele e o fecha; Abre <target_file>.crypted e grava o conteúdo criptografado nele usando a combinação de lseek e chamada de gravação; Além disso, uma lista de todos os arquivos criptografados é armazenada em um arquivo chamado wrkman.log.0.

Ransomwares direcionados ao Linux

Famílias de ransomware direcionadas a sistemas Linux ou multiplataforma para atingir vários sistemas operacionais não são novidade. No passado, os agentes de ameaças expandiram suas campanhas de ransomware em vários tipos de sistemas operacionais para atingir mais vítimas.

O ransomware DarkAngels parece ainda estar em fase de desenvolvimento, com um objetivo claro de atingir sistemas Linux. Podemos ver alguns novos recursos ou avanços nesta família de ransomware no futuro.

A equipe de pesquisa de ameaças da Uptycs está monitorando continuamente as campanhas de malware relacionadas para proteger os clientes e informar a comunidade de segurança mais ampla.

O sistema Linux tem sido bastante visado pelos cibercriminosos e mais ações de segurança para manter as coisas seguras nele.