O Google lançou uma atualização de emergência para o navegador Chrome, corrigindo a terceira vulnerabilidade de dia zero explorada ativamente apenas em 2025. A falha, identificada como CVE-2025-5419, afeta diretamente o motor JavaScript V8 e já vinha sendo explorada por cibercriminosos.

Google corrige falha crítica no Chrome explorada em ataques direcionados

A vulnerabilidade de dia zero no V8 do Chrome

A falha CVE-2025-5419 é classificada como de alta gravidade e decorre de uma leitura/gravação fora dos limites na engine JavaScript V8. Segundo o comunicado de segurança oficial do Google, o problema foi inicialmente reportado pelos pesquisadores Clement Lecigne e Benoît Sevens, membros do grupo Threat Analysis Group (TAG) do próprio Google.

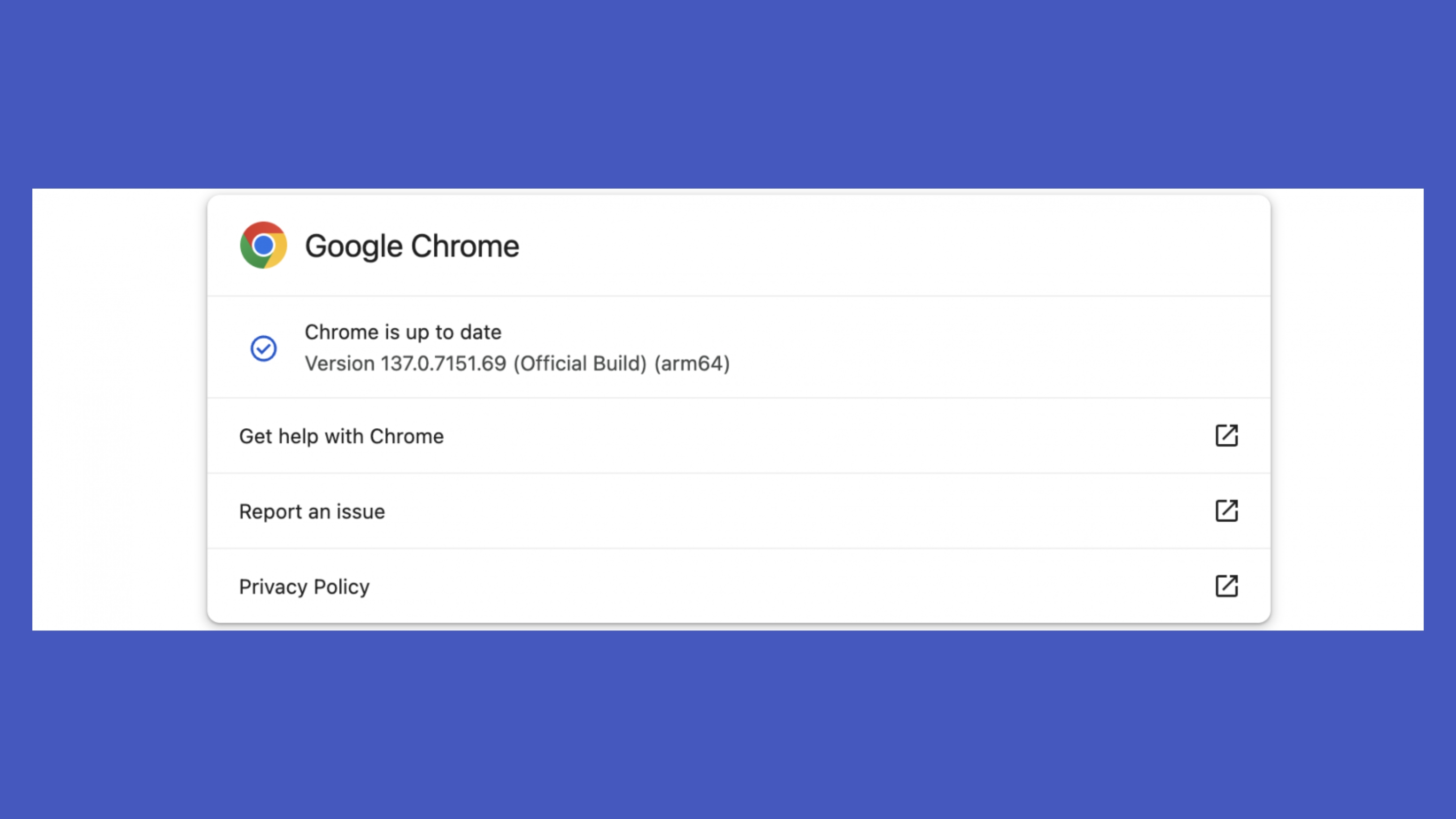

A descoberta ocorreu uma semana antes da divulgação pública, e o Google aplicou rapidamente uma mitigação temporária via configuração no canal Stable. Em seguida, a correção definitiva foi incluída na versão 137.0.7151.68/.69 para Windows e macOS, e 137.0.7151.68 para Linux, já disponível para usuários do Chrome Desktop.

Terceiro dia zero em menos de seis meses

O CVE-2025-5419 é o terceiro exploit zero-day corrigido pelo Google neste ano. Em março, uma falha de escape de sandbox (CVE-2025-2783), descoberta por pesquisadores da Kaspersky, foi usada para entregar malware em ataques de espionagem a mídias e agências russas. Em maio, outra falha crítica permitia o controle de contas de usuários após exploração bem-sucedida.

Esse ritmo crescente de vulnerabilidades exploradas levanta preocupações sobre a sofisticação das ameaças e a necessidade de respostas rápidas. O histórico recente mostra que explorações ativas estão se tornando cada vez mais frequentes e direcionadas.

Atualização imediata é recomendada

Embora o Chrome atualize automaticamente, o Google recomenda que os usuários forcem a verificação da nova versão. Para isso, basta ir em Menu > Ajuda > Sobre o Google Chrome, aguardar o download da atualização e clicar em “Reiniciar”.

A empresa alerta que, enquanto a maioria dos usuários não tiver aplicado a correção, detalhes técnicos sobre a exploração e a vulnerabilidade permanecerão restritos para evitar novos ataques. Isso inclui links e informações técnicas do bug report.

Além disso, o Google indica que bibliotecas de terceiros afetadas pelo mesmo bug podem ainda não estar corrigidas, o que exige cautela adicional por parte de desenvolvedores e mantenedores de projetos baseados em Chromium.

Um alerta para o ecossistema open source

A falha CVE-2025-5419 no Chrome não é apenas uma preocupação para usuários finais — ela acende um alerta para toda a comunidade de código aberto, especialmente os projetos que utilizam o V8 ou bibliotecas similares. É crucial que mantenedores estejam atentos a essas atualizações e apliquem correções derivadas o quanto antes.

Este episódio também reforça a importância de ferramentas automatizadas de segurança, ciclos curtos de atualização e uma vigilância constante frente a ameaças de exploração direcionada.

Conclusão: atenção redobrada com navegadores e bibliotecas críticas

O ano de 2025 já soma três vulnerabilidades zero-day exploradas no Chrome, mostrando que a superfície de ataque dos navegadores modernos é ampla e complexa. Essa nova correção urgente do Google evidencia a importância de manter sistemas atualizados e alerta os desenvolvedores sobre a necessidade de acompanhar atualizações upstream em tempo real.

Quem utiliza o Chrome — seja no desktop ou via projetos derivados — deve priorizar essa atualização de segurança, garantindo proteção contra falhas já em uso por agentes maliciosos.