O Google acaba de lançar atualizações de segurança de emergência para corrigir mais uma vulnerabilidade de dia zero do Chrome explorada em ataques desde o início do ano. Essa é a quarta vulnerabilidade de zero dia corrigida no Chrome em 2023.

Em um comunicado de segurança publicado na ontem pelo Google, a empresa diz estar ciente de que existe uma exploração para CVE-2023-4863. A nova versão está sendo lançada para usuários nos canais Stable e Extended Stable, e estima-se que alcançará toda a base de usuários nos próximos dias ou semanas.

Correção de vulnerabilidade de zero dia do Google Chrome

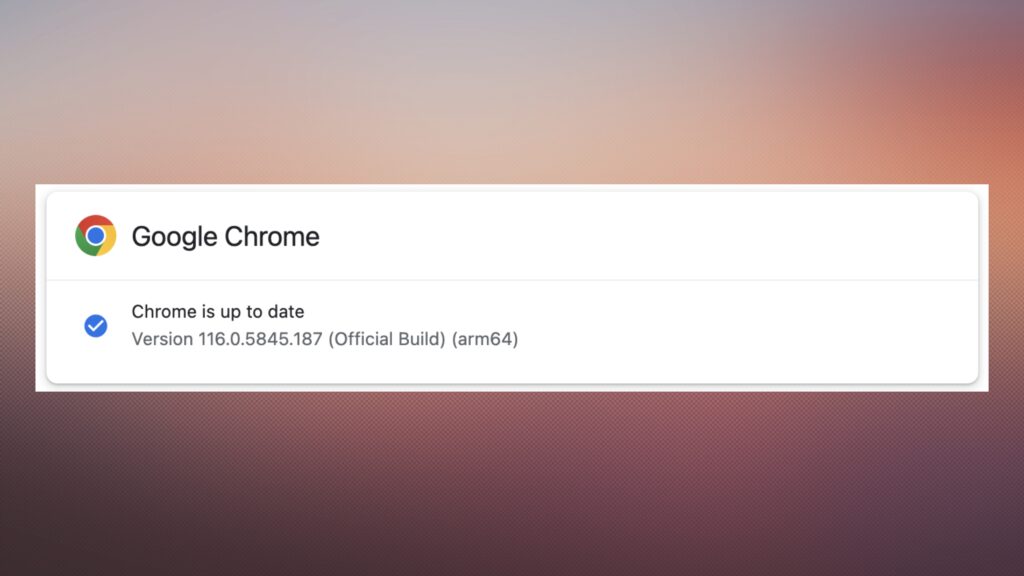

Os usuários do Chrome são aconselhados a atualizar seu navegador para a versão 116.0.5845.187 (Mac e Linux) e 116.0.5845.187/.188 (Windows) o mais rápido possível, pois corrige a vulnerabilidade CVE-2023-4863 no Windows, Mac e Sistemas Linux. Inclusive, o Bleeping Computer revela que esta atualização foi disponibilizada imediatamente quando verificada se havia novas atualizações no menu do Chrome > Ajuda > Sobre o Google Chrome.

O navegador da web também verificará novas atualizações e as instalará automaticamente sem exigir interação do usuário após a reinicialização.

Detalhes do ataque ainda não disponíveis

A vulnerabilidade crítica de zero dia, rastreada como CVE-2023-4863, é causada por uma fraqueza de estouro de buffer de heap WebP cujo impacto varia de travamentos à execução arbitrária de código. O bug foi relatado pela Apple Security Engineering and Architecture (SEAR) e pelo Citizen Lab da Munk School da Universidade de Toronto na última quarta-feira, 6 de setembro.

Os pesquisadores de segurança do Citizen Lab frequentemente encontraram e divulgaram bugs de dia zero abusados ??em ataques de spyware altamente direcionados por atores de ameaças apoiados pelo governo, visando indivíduos de alto risco, como políticos da oposição, jornalistas e dissidentes em todo o mundo.

Na última quinta-feira, a Apple corrigiu dois dias zero marcados pelo Citizen Lab como sendo explorados em ataques como parte de uma cadeia de exploração conhecida como BLASTPASS para infectar iPhones totalmente corrigidos com o spyware mercenário Pegasus do Grupo NSO. Embora o Google tenha dito que o dia zero CVE-2023-4863 foi explorado à solta, a empresa ainda não compartilhou mais detalhes sobre esses ataques.

O acesso a detalhes e links de bugs pode ser mantido restrito até que a maioria dos usuários seja atualizada com uma correção.

Também manteremos restrições se o bug existir em uma biblioteca de terceiros da qual outros projetos dependem de forma semelhante, mas ainda não foram corrigidos.

Google

Isso significa que os usuários do Chrome podem atualizar seus navegadores para impedir ataques antes do lançamento de especificações técnicas adicionais.