Pesquisadores da Trend Micro investigaram ataques de mineração de criptomoedas baseados em nuvem direcionados ao GitHub Actions e às VMs do Azure e os agentes de ameaças por trás deles.

Os agentes de ameaças estão tentando comprometer um grande número de sistemas baseados em nuvem para minerar criptomoedas com um impacto significativo nas organizações-alvo em termos de consumo e custo de recursos.

Investigações da Trend Micro

Para demonstrar o impacto nas organizações, os pesquisadores da Trend Micro implantaram o minerador monero XMRig em um de seus sistemas e observaram um aumento na taxa de utilização da CPU de uma média de 13% para 100%. Isso significa que o custo da eletricidade para a organização-alvo saltou de US$ 20 (pouco mais de R$ 108,00) para US$ 130 (pouco mais de R$ 705,00) por mês (+600%) para uma única instância de nuvem. Considerando que as organizações geralmente controlam várias instâncias de nuvem, o impacto econômico sobre elas aumenta drasticamente.

Especialistas apontaram que o desempenho de uma infraestrutura infectada com um minerador desacelera e pode causar a interrupção dos serviços online de um negócio, impactando a reputação da organização.

“Grupos de mineração de criptomoedas entram em implantações na nuvem por meio de métodos semelhantes, geralmente por meio da exploração de uma falha de segurança nos sistemas de destino, como uma vulnerabilidade não corrigida, credenciais fracas ou uma implementação de nuvem mal configurada.” afirma o relatório publicado pela Trend Micro.

“No entanto, cada grupo tem mais ou menos suas características únicas, desde seu nível de habilidade e experiência até as ferramentas e técnicas que usa, que o diferenciam de outros grupos.”

Atores de ameaças estavam executando scripts maliciosos para implantar mineradores de criptomoeda Monero, executar escape de contêiner para host usando técnicas bem conhecidas e escanear a Internet em busca de portas expostas de outros contêineres comprometidos.

Ataques de mineração de criptomoedas direcionados ao GitHub Actions e do Azure VM

Em seu artigo mais recente, a Trend Micro detalhou como os invasores estão aproveitando o GitHub Actions (GHAs) e as máquinas virtuais (VMs) do Azure para mineração de criptomoedas baseada em nuvem.

Os especialistas observaram os agentes de ameaças abusando dos runners ou servidores fornecidos pelo GitHub para executar os pipelines e a automação de uma organização baixando e instalando maliciosamente seus mineradores. Também analisamos diferentes scripts GHA YAML encontrados no GitHub que tentaram minerar todos os tipos de criptomoedas usando os executores GHA.

O GHA permite que os usuários automatizem o pipeline de criação, teste e implantação de software.

Os especialistas apontaram que os executores Linux e Windows são hospedados em máquinas virtuais Standard_DS2_v2 no Azure e vêm com duas vCPUs e 7 GB de memória.

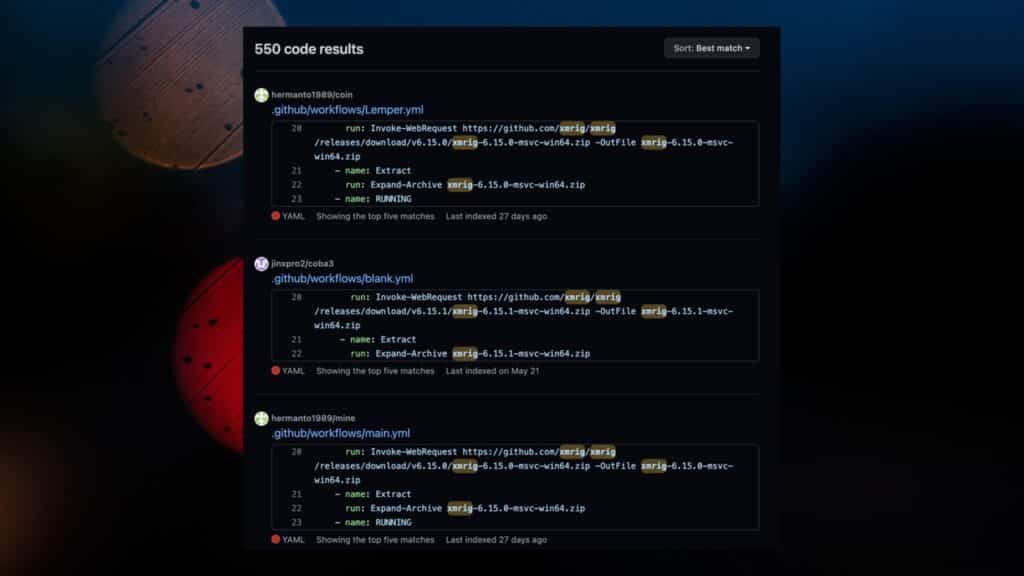

Os especialistas identificaram mais de mil repositórios e mais de 550 amostras de código que estão abusando do GitHub Actions como parte de uma campanha de mineração de criptomoedas aproveitando os executores do GitHub.

O relatório fornece recomendações sobre como detectar mineradores de criptomoedas, juntamente com indicadores de comprometimento de campanhas conhecidas de mineração de criptomoedas.