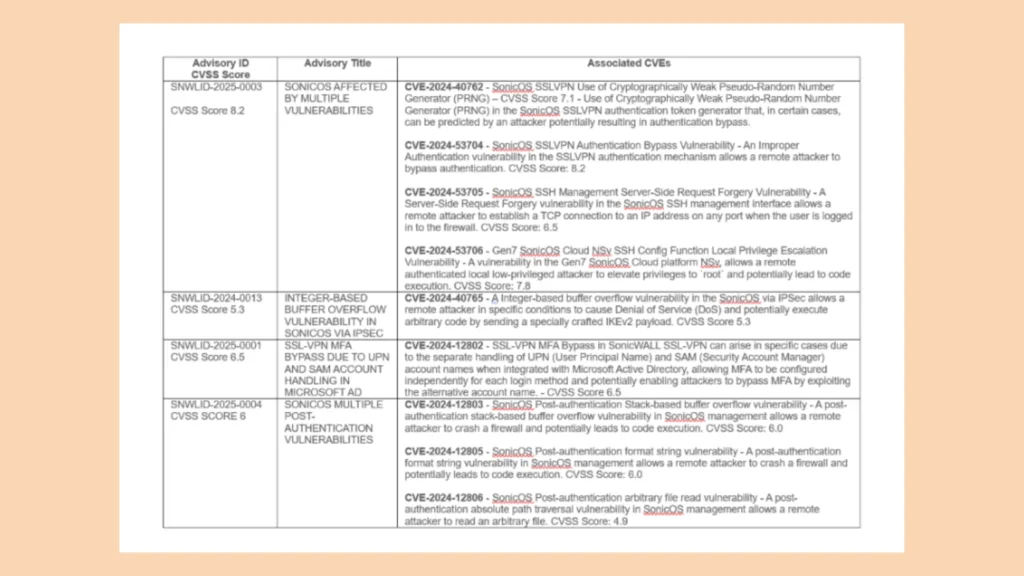

A SonicWall enviou um comunicado urgente aos seus clientes recomendando a atualização imediata do firmware SonicOS de seus firewalls. A vulnerabilidade, identificada como CVE-2024-53704, possui uma pontuação CVSS de 8,2, sendo considerada de alta gravidade. A falha afeta o gerenciamento de SSL VPN e SSH, e a empresa enfatiza que há riscos reais de exploração, especialmente em dispositivos com essas funções habilitadas.

Segundo a notificação da SonicWall, o firmware atualizado foi disponibilizado em 7 de janeiro de 2025 e inclui correções para essa e outras vulnerabilidades de menor criticidade.

SonicWall emite alerta sobre vulnerabilidade crítica no SonicOS

Impacto e versões afetadas

A falha pode ser explorada para realizar um bypass de autenticação, comprometendo a segurança de firewalls que utilizam SSL VPN ou SSH. Para mitigar os riscos, é essencial instalar as seguintes versões ou superiores:

- Firewalls de hardware Gen 6 / 6.5: SonicOS 6.5.5.1-6n

- Firewalls NSv Gen 6 / 6.5: SonicOS 6.5.4.v-21s-RC2457

- Firewalls Gen 7: SonicOS 7.0.1-5165 ou 7.1.3-7015

- TZ80: SonicOS 8.0.0-8037

A empresa reforça que a atualização é crucial, especialmente para usuários de SSL VPN, considerados em risco iminente de exploração.

Recomendações de mitigação

Além da atualização do firmware, a SonicWall sugere medidas alternativas para minimizar os impactos das vulnerabilidades:

- SSL VPN:

- Restrinja o acesso apenas a fontes confiáveis.

- Desative o acesso SSL VPN à Internet, se possível.

- SSH:

- Limite o gerenciamento do firewall a fontes confiáveis.

- Desative o gerenciamento SSH para acessos vindos da Internet.

A documentação detalhada para configurar as restrições recomendadas está disponível no site oficial da SonicWall.

Conclusão

Clientes da SonicWall devem priorizar a aplicação das atualizações e implementar as medidas de mitigação sugeridas para proteger seus dispositivos contra possíveis ataques. Empresas que utilizam firewalls SonicWall com SSL VPN ou SSH habilitado estão especialmente vulneráveis e devem agir imediatamente para evitar comprometer sua infraestrutura.