Mais uma falha em plugin, deixa sites WordPress vulneráveis. Dessa vez, um plugin WordPress premium chamado LayerSlider, usado em mais de um milhão de sites, é vulnerável à injeção de SQL não autenticada, exigindo que os administradores priorizem a aplicação de atualizações de segurança para o plugin.

Falha no plugin LayerSlider do WordPress

O plugin LayerSlider é uma ferramenta versátil para criar controles deslizantes responsivos, galerias de imagens e animações em sites WordPress, permitindo aos usuários construir elementos visualmente atraentes com conteúdo dinâmico em plataformas online.

O pesquisador AmrAwad descobriu a falha crítica (pontuação CVSS: 9,8), rastreada como CVE-2024-2879, em 25 de março de 2024, e a relatou à empresa de segurança WordPress Wordfence por meio de seu programa de recompensas de bugs. Por suas reportagens responsáveis, AmrAwad recebeu uma recompensa de US$ 5.500 (cerca de R$ 27,2 mil)

A falha

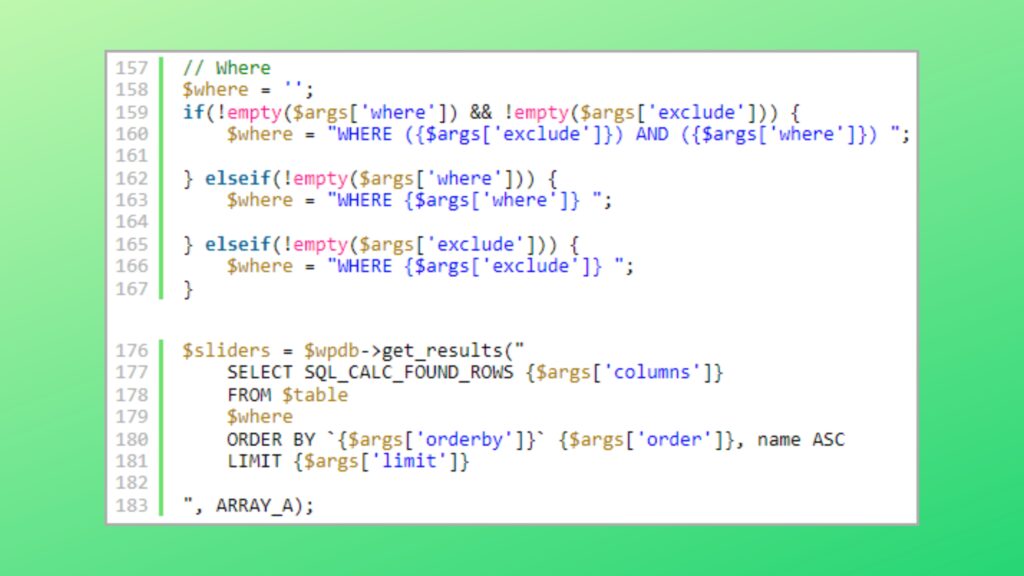

A falha, que afeta as versões 7.9.11 a 7.10.0 do plugin, pode permitir que invasores extraiam dados confidenciais, como hashes de senha, do banco de dados do site, colocando-os em risco de aquisição total ou violação de dados. Os detalhes técnicos fornecidos no relatório do Wordfence revelam que a vulnerabilidade existia no manuseio do parâmetro ‘id’ pela função ‘ls_get_popup_markup’ do plugin.

Esta função não limpa adequadamente o parâmetro ‘id’, permitindo que invasores injetem código SQL malicioso em consultas especialmente criadas, resultando na execução de comandos.

Imagem: Reprodução | Bleeping Computer

A estrutura das consultas possíveis limita o ataque à injeção cega de SQL baseada no tempo, o que significa que os invasores precisam observar os tempos de resposta para inferir dados do banco de dados. Apesar desta limitação, a CVE-2024-2879 ainda permite que agentes mal-intencionados extraiam informações do banco de dados do site sem exigir qualquer autenticação no site, incluindo hashes de senha e informações confidenciais do usuário.

De acordo com o Wordfence, o problema é ainda mais agravado porque as consultas não são preparadas usando a função ‘$wpdb->prepare()’ do WordPress, que evita a injeção de SQL, garantindo que a entrada do usuário seja higienizada antes de ser usada em consultas de banco de dados.

O criador do plugin, Kreatura Team, foi imediatamente notificado da falha e rapidamente reconheceu o relatório. Os desenvolvedores lançaram uma atualização de segurança em 27 de março de 2024, menos de 48 horas após o contato inicial.

O que fazer?

Recomenda-se que todos os usuários do LayerSlider atualizem para a versão 7.10.1, que aborda a vulnerabilidade crítica. Em geral, é importante que os administradores de sites WordPress mantenham todos os seus plug-ins atualizados, desativem aqueles que não são necessários, usem senhas de conta fortes e desativem contas inativas que podem ser invadidas.