O grupo de cibercriminosos REvil sofreu um forte revés nesta terça-feira (13/07) ao terem seus sites derrubados por autoridades responsáveis por este tipo de investigação em vários países da Europa e Estados Unidos. Pelo menos esta era a teoria predominante no meio de cibersegurança. Outra possibilidade é que o grupo tenha feito um recuo estratégico e retirado seus sites do ar.

Check Point Software comenta sobre sites REvil supostamente desativados

Acompanhe o comentário a seguir de Claudio Bannwart, diretor regional da Check Point Software Brasil:

Os sites do grupo cibercriminoso REvil estão aparentemente fora do ar. Uma derrubada silenciosa é uma possível explicação para o ocorrido, semelhante ao que aconteceu na situação do DarkSide, quando os hackers foram ‘discretamente’ derrubados pelas autoridades competentes. Contudo, outra possibilidade viável é o grupo de ransomware ter decidido se manter na discrição, dada toda a atenção que receberam ultimamente com os ataques à US Colonial Pipeline, Kaseya e JBS. É possível que o Revil tenha se ‘aposentado’, pelo menos temporariamente, como sucedeu há alguns anos com o ransomware GandCrab. Entretanto, não tiraremos conclusões precipitadas, pois o REvil é, sem dúvida, um dos grupos de cibercriminosos de ransomware mais implacáveis e criativos já vistos.

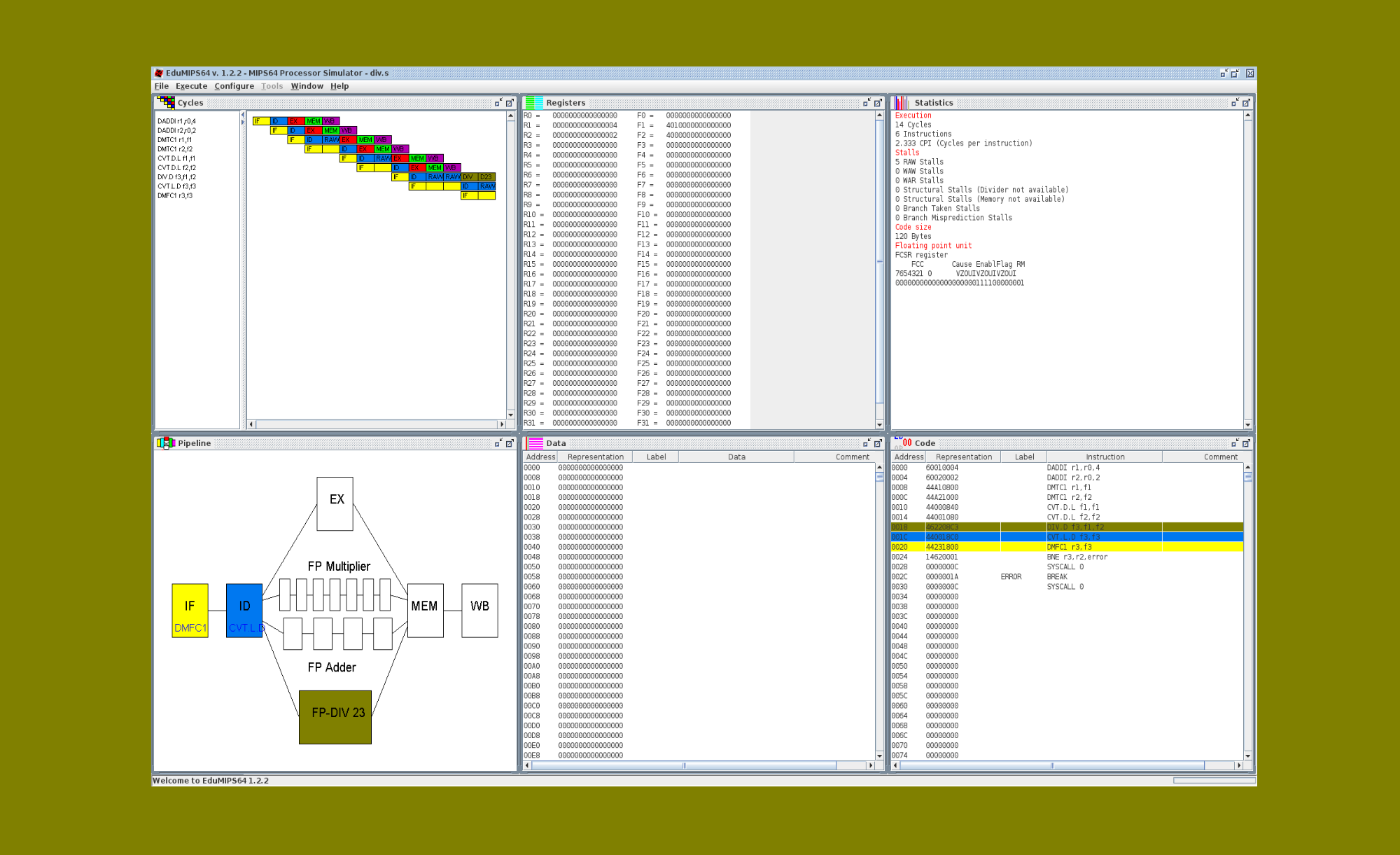

As últimas estatísticas da divisão Check Point Research (antes desse acontecimento sobre REvil hoje):

- Nos últimos dois meses (maio e junho), a Check Point Research (CPR) registou 15 ciberataques do REvil por semana;

- Os Estados Unidos, o Brasil e a Índia são os países mais atacados por esse grupo de ransomware;

- De acordo com a CPR, os ataques globais de ransomware aumentaram 93% nos últimos 12 meses;

- O número médio de ataques de ransomware por semana no Brasil aumentou em 6 % nos últimos dois meses, em 92 % desde o início de 2021 e em 102 % nos últimos 12 meses.

O diretor regional da Check Point Software Brasil reforça as recomendações básicas para que os usuários se previnam e permaneçam protegidos contra um próximo ataque:

Instalar atualizações e patches regularmente. O WannaCry atingiu fortemente organizações em todo o mundo em maio de 2017, infectando mais de 200 mil computadores em três dias. No entanto, um patch para a vulnerabilidade EternalBlue explorada estava disponível por um mês antes do ataque. Atualizações e correções (patches) precisam ser instaladas imediatamente e ter uma configuração automática.

Instalar o antiransomware. A proteção antiransomware observa qualquer atividade incomum, como abrir e criptografar um grande número de arquivos e, se algum comportamento suspeito for detectado, pode reagir imediatamente e evitar danos massivos.

A educação é uma parte essencial da proteção. Muitos ataques cibernéticos começam com um e-mail direcionado que não contém malware, mas usa engenharia social para tentar fazer com que o usuário clique em um link perigoso. A educação e conscientização do usuário é, portanto, uma das partes mais importantes da proteção.

Os ataques de ransomware não começam com o próprio ransomware, portanto, é preciso tomar cuidado com outros códigos maliciosos, como malwares Trickbot ou Dridex, que se infiltram nas organizações e preparam o terreno para um ataque de ransomware subsequente.

Fazer backup e arquivar dados é essencial. Se algo der errado, seus dados devem ser recuperados de maneira fácil e rápida. É imperativo fazer backup de forma consistente, inclusive automaticamente nos dispositivos dos funcionários, e não depender deles para se lembrar de ativar o backup por conta própria.

Limitar o acesso apenas às informações necessárias e ao acesso ao segmento. Se uma empresa deseja minimizar o impacto de um ataque potencialmente bem-sucedido, é importante garantir que os usuários tenham acesso apenas às informações e recursos de que absolutamente precisam para realizar seu trabalho. A segmentação minimiza o risco de ransomware se espalhar incontrolavelmente pela rede. Lidar com as consequências de um ataque de ransomware em um sistema pode ser difícil, mas reparar o dano após um ataque em toda a rede é muito mais árduo.

Ter mais atenção nos fins de semana e feriados. A maioria dos ataques de ransomware no ano passado ocorreu nos finais de semana ou feriados, quando as organizações tendem a ser menos ágeis para responder a uma ameaça.