O Projeto Debian lançou uma nova atualização de segurança de microcódigo intel para as microarquiteturas de CPU Intel para resolver uma regressão que afeta os processadores HEDT e Xeon e adicionar mitigações para as CPUs Coffe Lake. Portanto, o Debian lança microcódigo Intel atualizado para CPUs Coffe Lake.

No mês passado, em 13 de novembro, o Projeto Debian enviou microcódigo de CPU atualizado para vários tipos de CPUs Intel para mitigar a vulnerabilidade TAA (TSX Asynchronous Abort) (CVE-2019-11135).

Debian lança microcódigo Intel atualizado para CPUs Coffe Lake

No entanto, nem todos os modelos de CPU Intel foram cobertos pela atualização. Então eles lançaram uma nova atualização de segurança de microcódigo intel que aborda essa falha também nos processadores Coffe Lake.

Esta atualização inclui o microcódigo de CPU atualizado para os modelos CFL-S (Coffe Lake Desktop) das CPUs Intel que ainda não foram incluídas na atualização de microcódigo Intel lançada como DSA 4565-1, diz o comunicado de segurança. Recomendamos que você atualize seus pacotes de microcódigo intel.

Regressão nos processadores HEDT e Xeon corrigida

Além disso, a nova atualização de segurança do microcódigo intel trata uma regressão nos processadores HEDT e Xeon. Ele vem com a assinatura 0x50654 que pode ter causado travamentos nas reinicializações, revertendo o microcódigo da CPU. Portanto, os usuários que instalaram a atualização anterior devem instalar o pacote intel-microcode o mais rápido possível e também instalar a atualização mais recente do kernel Linux.

Enquanto na distribuição Debian GNU/Linux 9 “Stretch” “oldstable”, os usuários devem atualizar o microcódigo intel para a versão 3.20191115.2 ~ deb9u1. Na mais recente série estável Debian GNU/Linux 10 “Buster”, eles devem atualizar o intel- microcódigo para a versão 3.20191115.2 ~ deb10u1. Reinicie seus computadores após instalar com êxito a nova versão do microcódigo intel.

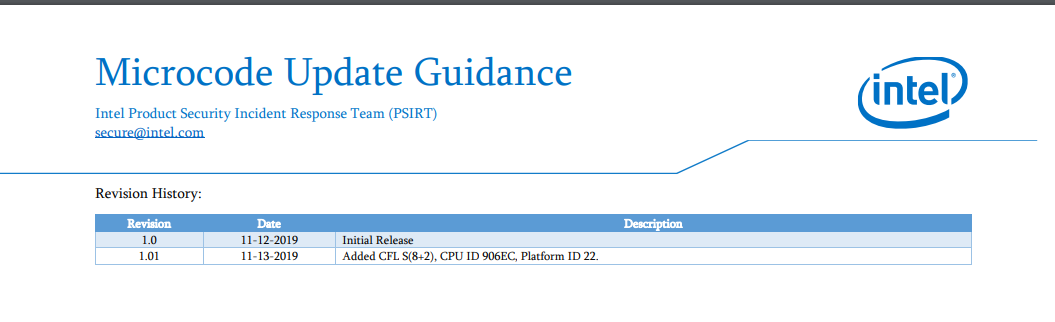

Para obter mais detalhes sobre as atualizações mais recentes do Intel Microcode e processadores suportados, consulte https://www.intel.com/content/dam/www/public/us/en/security-advisory/documents/IPU-2019.2-microcode-update -guidance-v1.01.pdf .