Cibercriminosos estão usando um plug-ins WordPress legítimos, mas desatualizado, para sites clandestinos como parte de uma campanha em andamento. As informações são da Sucuri, trazidas à tona em um relatório publicado na semana passada.

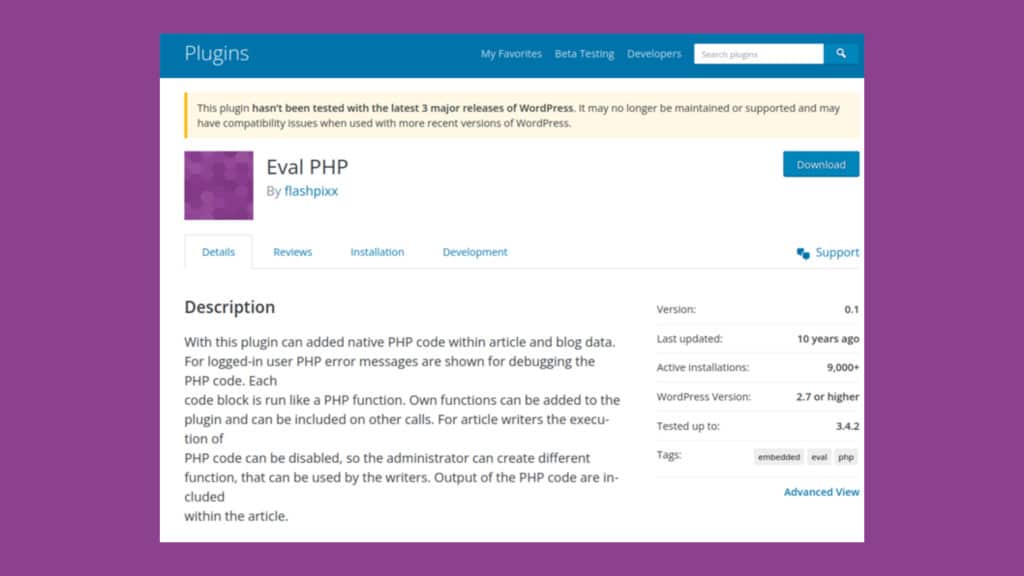

O plug-in desatualizado que está sendo utilizado pelos hackers é o Eval PHP, lançado por um desenvolvedor chamado flashpixx. Ele permite que os usuários insiram páginas de código PHP e postagens de sites WordPress que são executadas toda vez que as postagens são abertas em um navegador da web.

Hackers exploram plug-ins desatualizados do WordPress

Embora o Eval PHP nunca tenha recebido uma atualização em 11 anos, as estatísticas coletadas pelo WordPress mostram que ele está instalado em mais de 8.000 sites, com o número de downloads disparando de um ou dois em média desde setembro de 2022 para 6.988 em 30 de março de 2023. Somente em 23 de abril de 2023, ele foi baixado 2.140 vezes. O plugin acumulou 23.110 downloads nos últimos sete dias.

A Sucuri, de propriedade da GoDaddy, disse que observou os bancos de dados de alguns sites infectados injetados com código malicioso na tabela “wp_posts”, que armazena as postagens, páginas e informações do menu de navegação de um site. As solicitações se originam de três endereços IP diferentes baseados na Rússia.

Este código é bastante simples: ele usa a função file_put_contents para criar um script PHP no docroot do site com o backdoor de execução de código remoto especificado.

Ben Martin, pesquisador de segurança

Embora a injeção em questão coloque um backdoor convencional na estrutura do arquivo, a combinação de um plug-in legítimo e um dropper de backdoor em uma postagem do WordPress permite que eles reinfectem facilmente o site e permaneçam ocultos. Tudo o que o invasor precisa fazer é visitar uma das postagens ou páginas infectadas e o backdoor será injetado na estrutura do arquivo.

As descobertas da Sucuri

A Sucuri disse que detectou mais de 6.000 instâncias desse backdoor em sites comprometidos nos últimos 6 meses, descrevendo o padrão de inserção do malware diretamente no banco de dados como um “desenvolvimento novo e interessante”.

O desenvolvimento mais uma vez aponta como os agentes mal-intencionados estão experimentando diferentes métodos para manter sua posição em ambientes comprometidos e evitar varreduras do lado do servidor e monitoramento de integridade de arquivos.

Para se livrar desse perigo, os proprietários do site são aconselhados a proteger o painel WP Admin, bem como estar atentos a quaisquer logins suspeitos para evitar que os agentes de ameaças obtenham acesso administrativo e instalem o plug-in.