Os malwares têm conseguido se instalar em muitos aplicativos, ultimamente. Agora, uma campanha de malware que distribuiu cavalos de troia no Android, conseguiu roubar credenciais de bancos de quase 300.000 dispositivos por meio de aplicativos maliciosos instalados via Play Store do Google.

De acordo com o BleepingComputer, os trojans bancários Android entregues em dispositivos comprometidos tentam roubar as credenciais dos usuários quando eles fazem login em um banco online ou em aplicativos de criptomoeda, por exemplo.

O site aponta que, o roubo de credenciais é comumente feito usando sobreposições de formulários de login de banco falsas exibidas na parte superior das telas de login de aplicativos legítimos, o que favorece a ação dos malwares. Uma vez roubadas as credenciais, essas são enviadas de volta para os servidores do invasor, onde são coletadas para serem vendidas a outros atores da ameaça ou usadas para roubar criptomoedas e dinheiro das contas das vítimas.

Malwares tomam conta dos aplicativos Android da Play Store

Embora os agentes de ameaças que se infiltram na Google Play Store com cavalos de troia bancários Android não sejam novidade, as mudanças recentes nas políticas do Google e o aumento do policiamento forçaram os agentes de ameaças a desenvolver suas táticas para evitar a detecção.

Essa evolução inclui a criação de pequenos aplicativos de aparência realista que se concentram em temas comuns, como fitness, criptomoeda, códigos QR e digitalização de PDF para enganar os usuários e fazê-los instalar o aplicativo, lembra o BleepingComputer.

Mas, não é só isso. Em seguida, para adicionar mais legitimidade aos aplicativos, os atores da ameaça criam sites que se encaixam no tema do aplicativo para ajudar a passar as avaliações do Google.

Uma vez instalados, esses aplicativos e comunicarão silenciosamente com o servidor do agente da ameaça para receber comandos. Quando estiver pronto para distribuir o cavalo de Troia bancário, o servidor do agente da ameaça dirá ao aplicativo instalado para realizar uma falsa “atualização” que “descarta” e inicia o malware no dispositivo Android.

Aplicativos infectam 300.000 dispositivos Android

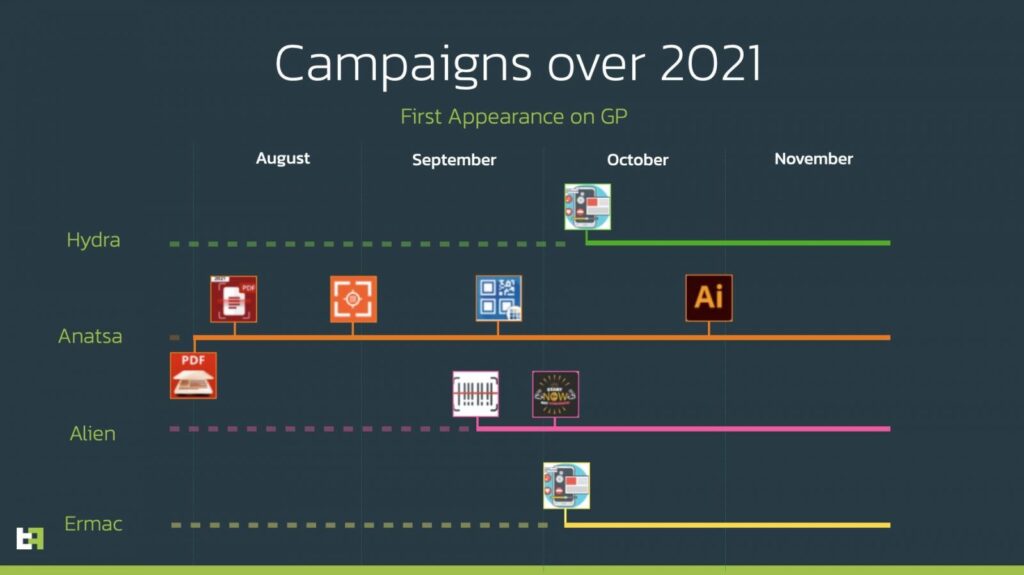

Desde julho de 2021, o ThreatFabric tem esses aplicativos falsos lançando quatro cavalos de Troia bancários diferentes chamados Alien, Hydra, Ermac e Anatsa por meio de dezesseis aplicativos diferentes.

Os aplicativos conhecidos por serem usados ??durante essas campanhas de distribuição de malware são: Two Factor Authenticator; Protection Guard; QR CreatorScanner; Master Scanner; QR Scanner 2021; QR Scanner; PDF Document Scanner – Scan to PDF; PDF Document Scanner; PDF Document Scanner Free; CryptoTracker e; Gym and Fitness Trainer

Outros aplicativos maliciosos vistos instalados pelos droppers acima e seus trojans bancários associados são: Master Scanner Live (Alien trojan); Gym and Fitness Trainer (Alien trojan); PDF AI: TEXT RECOGNIZER (Anatsa trojan); QR CreatorScanner (Hydra trojan); QR CreatorScanner (Ermac trojan).

Durante esses quatro meses de atividade maliciosa, o ThreatFrabric descobriu que os malwares foram instalados 300.000 vezes, com alguns individuais instalados mais de 50.000 vezes.

O número de bancos, aplicativos de transferência de dinheiro, trocas de criptomoedas, carteiras de criptomoedas e serviços de correio é impressionante, com aproximadamente 537 sites online e aplicativos móveis direcionados para o roubo de credenciais.

Via: BleepingComputer