Detalhes sofisticados da infecção do Trickbot, um cavalo de Troia que infestou máquinas de 60 corporações em todo o mundo desde novembro de 2020 acabam de ser descobertos pela Check Point Research (CPR). De acordo com o levantamento, a América Latina foi a segunda região mais infectada. Ainda de acordo com a Check Point Research, este trojan bancário infectou mais de 140 mil máquinas de clientes da Amazon, Microsoft, Google e outras 57 corporações em todo o mundo, desde novembro de 2020.

Os autores do Trickbot estão buscando seletivamente alvos importantes para roubar e comprometer os dados confidenciais. Além disso, a infraestrutura do Trickbot pode ser utilizada por várias famílias de malware para causar mais danos em máquinas infectadas. Os pesquisadores da Check Point Software orientam aos usuários que abram apenas documentos de fontes confiáveis, pois os autores do Trickbot estão aproveitando as técnicas evasivas (como antianálise e contra desobstrução que dificulta a leitura de um código) para persistirem nas máquinas.

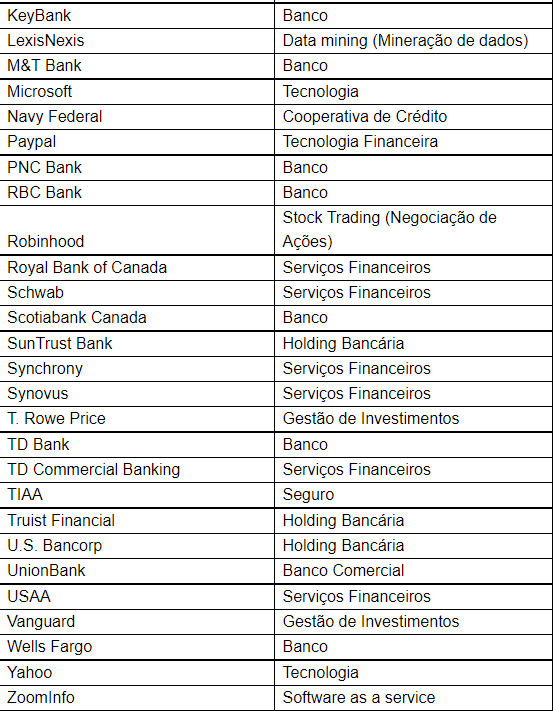

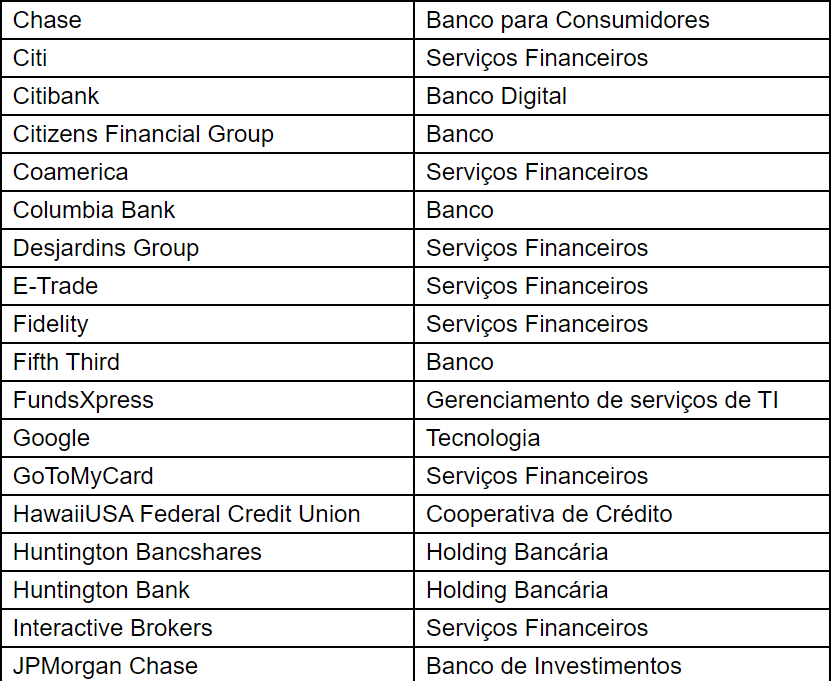

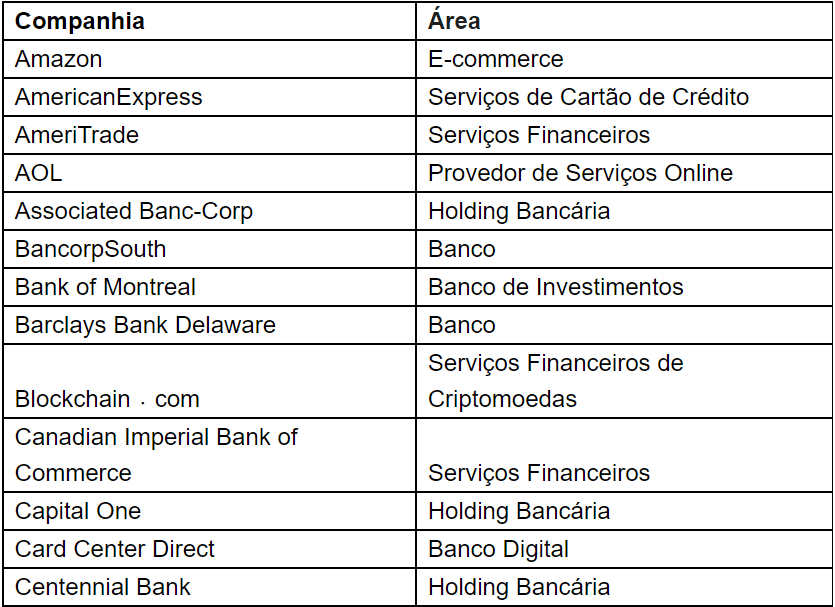

Várias empresas cujos clientes são visados pelo Trickbot:

Principais detalhes de implementação do Trickbot

- O malware é muito seletivo na escolha de seus alvos;

- Vários truques (como antianálise e contra desobstrução) implementados dentro dos módulos mostram a formação altamente técnica dos autores;

- A infraestrutura de Trickbots pode ser utilizada por várias famílias de malware para causar mais danos em máquinas infectadas;

- Malware sofisticado e versátil com mais de 20 módulos que podem ser baixados e executados sob demanda.

Como funciona o Trickbot:

- Os atacantes recebem um banco de dados de e-mails roubados e enviam documentos maliciosos para os endereços escolhidos;

- O usuário baixa e abre tal documento, permitindo a execução de macro no processo.

- O primeiro estágio do malware é executado e a carga útil (payload) principal do Trickbot é baixada;

- O payload principal do Trickbot é executado e estabelece sua persistência na máquina infectada;

- Os módulos auxiliares do Trickbot podem ser carregados na máquina infectada sob demanda pelos atacantes, e a funcionalidade desses módulos pode variar: é possível estar se disseminando pela rede corporativa comprometida, roubando credenciais corporativas e detalhes de login para sites bancários, entre outras ações.

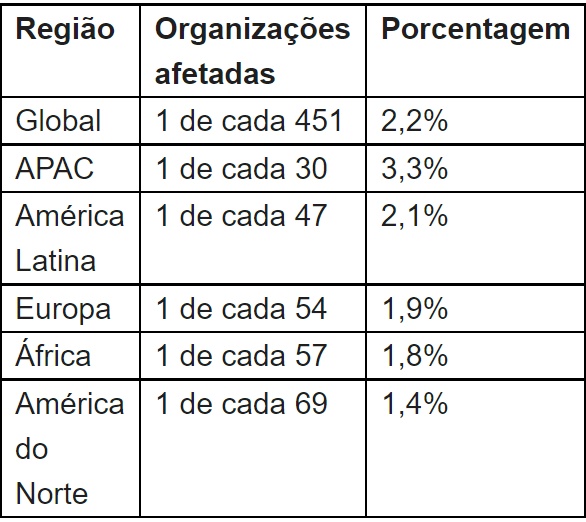

Escala de Impacto

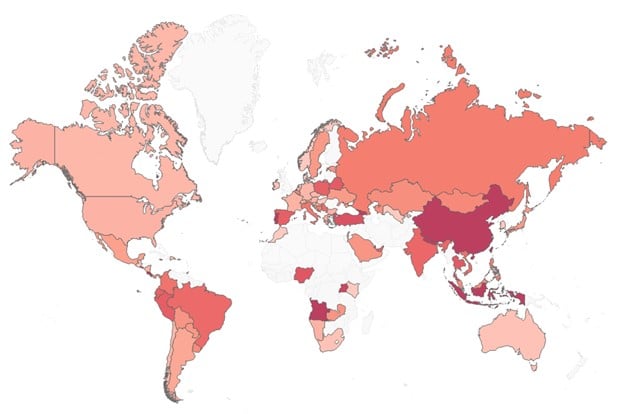

A seguir, o mapa de calor com a porcentagem de organizações que foram afetadas pelo Trickbot em cada país de acordo com os dados de telemetria da Check Point Research (CPR):

Porcentagem de organizações impactadas pelo Trickbot (quanto mais escura a cor – maior o impacto):

Os números do Trickbot foram surpreendentes. Documentamos mais de 140 mil máquinas direcionadas aos clientes de algumas das maiores e mais conceituadas empresas do mundo. Passamos a observar que os autores do Trickbot têm as habilidades para abordar o desenvolvimento de malware de um nível muito baixo e prestar atenção aos pequenos detalhes, relata Alexander Chailytko, gerente de Segurança Cibernética, Pesquisa & Inovação da Check Point Software Technologies.

O Trickbot ataca vítimas de alto perfil para roubar as credenciais e fornecer a seus operadores acesso aos portais com dados confidenciais, onde podem causar ainda mais danos. Ao mesmo tempo, sabemos que os operadores por trás da infraestrutura também são muito experientes no desenvolvimento de malware em alto nível.

A combinação desses dois fatores é o que permite que o Trickbot continue sendo uma ameaça perigosa por mais de cinco anos. Por isso, recomendamos veementemente que as pessoas abram apenas documentos de fontes confiáveis e usem senhas diferentes em sites diferentes, alerta Chailytko.

Principais orientações de segurança que farão toda a diferença

- Abrir apenas documentos recebidos de fontes confiáveis. Não habilitar a execução de macros dentro dos documentos;

- Certificar-se de ter o sistema operacional e as atualizações de antivírus mais recentes em execução;

- Usar senhas diferenciadas em sites diferentes.

A lista das empresas atacadas:

A Check Point Software oferece proteção de Dia Zero em suas soluções de segurança de rede, nuvem, e de usuários e acesso remoto. Esteja o usuário na nuvem, no data center ou em ambos, as soluções de segurança de rede da Check Point Software simplificam a segurança sem afetar o desempenho da rede, fornecem uma abordagem unificada para facilita as operações e permitem escalar para o crescimento contínuo dos negócios. A linha Check Point Quantum oferece alto desempenho, velocidade e ampla proteção de dia zero, reduzindo a sobrecarga de segurança.