Mastodon, a plataforma de rede social descentralizada gratuita e de código aberto, acaba de corrigir uma vulnerabilidade crítica. Essa falha, agora corrigida, permite que invasores se façam passar por qualquer conta remota e assumam o controle.

Mastodon e a vulnerabilidade corrigida

A plataforma Mastodon se tornou popular depois que Elon Musk adquiriu o Twitter e agora possui quase 12 milhões de usuários espalhados por 11.000 instâncias. As instâncias (servidores) no Mastodon são comunidades autônomas, mas interconectadas (através de um sistema conhecido como “federação”) que possuem diretrizes e políticas próprias, controladas por proprietários que fornecem a infraestrutura e atuam como administradores de seus servidores.

A falha recém-corrigida é rastreada como CVE-2024-23832 e decorre de validação de origem insuficiente no Mastodon, permitindo que invasores se façam passar por usuários e assumam o controle de suas contas. A vulnerabilidade é classificada como 9,4 no CVSS v3.1 e afeta todas as versões do Mastodon anteriores a 3.5.17, 4.0.13, 4.1.13 e 4.2.5.

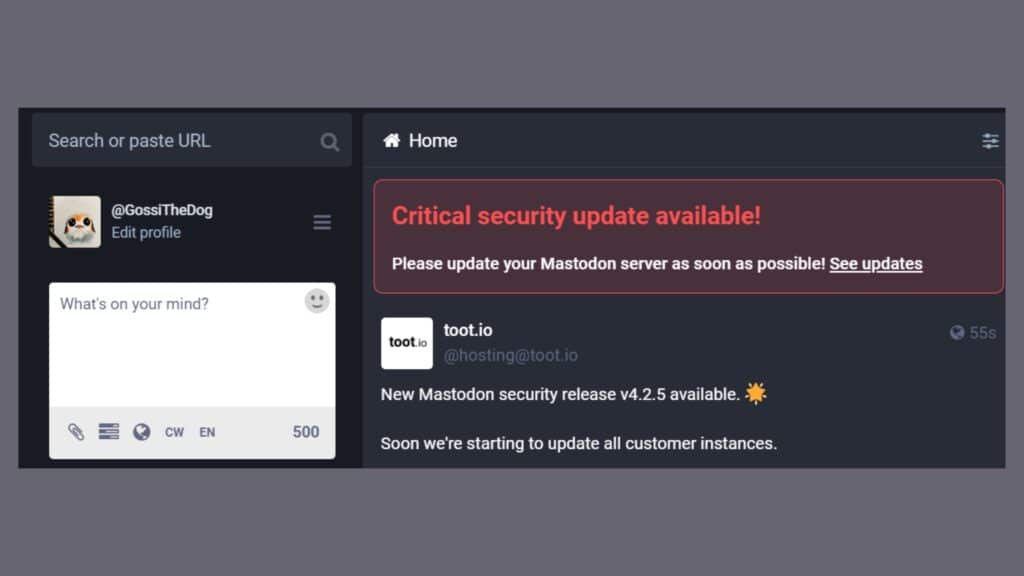

A falha foi corrigida a partir da versão 4.2.5, lançada ontem, para a qual todos os administradores do servidor Mastodon são aconselhados a atualizar o mais rápido possível para proteger os usuários de suas instâncias.

O Mastodon reteve detalhes técnicos por enquanto para evitar a exploração ativa da vulnerabilidade. No entanto, eles prometeram compartilhar mais informações sobre o CVE-2024-23832 em 15 de fevereiro de 2024.

Os usuários da plataforma não podem fazer nada para resolver o risco de segurança, mas devem garantir que os administradores da instância da qual participam tenham atualizado para uma versão segura até meados de fevereiro; caso contrário, suas contas estarão sujeitas a invasões. Felizmente, o Mastodon optou por alertar os administradores do servidor por meio de um banner pronunciado sobre a atualização crítica, portanto, todas as instâncias mantidas ativamente devem tomar conhecimento da atualização e migrar para a versão segura nos próximos dias.

Controle de contas

As repercussões da representação e controle de contas no Mastodon podem ser significativas, impactando usuários individuais, comunidades e a integridade da plataforma, portanto, CVE-2024-23832 é uma falha grave. Em julho de 2023, a equipe do Mastodon corrigiu outro bug crítico rastreado como CVE-2023-36460 e apelidado de ‘ TootRoot ‘, que permitia aos invasores enviar “toots” (o equivalente a tweets) que criariam web shells nas instâncias de destino.

Os invasores poderiam aproveitar essa falha para comprometer completamente os servidores Mastodon, permitindo-lhes acessar informações confidenciais do usuário, comunicações e backdoors da planta.