A equipe de pesquisa da SafetyDetectives descobriu um vazamento de dados críticos que afetava os fornecedores de uma plataforma de integrador de mercado brasileiro e seus clientes. O banco de dados continha mais de 1,75 bilhão de registros, incluindo detalhes de pedidos de clientes, como nomes completos, endereços de e-mail, endereços de entrega completos, detalhes de produtos adquiridos, bem como dados de fornecedores de plataforma – nomes completos, endereços de e-mail, endereços comerciais e residenciais, números CNPJ e CPF e muito mais. A plataforma brasileira de integrador de comércio eletrônico vaza mais de um bilhão de registros.

A equipe de segurança cibernética da Safety Detectives, liderada por Anurag Sen, descobriu um vazamento de dados críticos que afetava a plataforma de Integrador do Mercado Brasileiro Hariexpress.com.br. De acordo com o site da empresa, a Hariexpress integra vários mercados de comércio eletrônico em uma única plataforma, permitindo que os comerciantes organizem e automatizem processos em todas as suas diferentes lojas online.

Servidor mal configurado

O servidor ElasticSearch mal configurado da Hariexpress expôs uma grande quantidade de PII de clientes de comércio eletrônico e usuários da plataforma.

A última vez que verificamos o servidor Hariexpress para verificar seu status, ele expôs mais de 1,75 bilhão de registros e 610+ GB de dados confidenciais. Provavelmente estava mais alto quando foi garantido.

A Hariexpress funciona com sede em São Paulo. A empresa integra vários processos em uma única plataforma para melhorar a eficiência e a capacidade operacional dos comerciantes com mais de uma loja de comércio eletrônico. Os recursos incluem clonagem de loja e gerenciamento de estoque unificado, sem mencionar a análise de ERP que informa sobre o desempenho dos negócios.

A Hariexpress possui alguns parceiros importantes que integram seus serviços com a plataforma. Isso inclui Mercado Livre, B2W Digital, Amazon, Shopee, Magalu, tinyERP. Bling! E Nuvemshop. Os Correios são outro parceiro.

Plataforma brasileira de integrador de comércio eletrônico vaza mais de um bilhão de registros

O que foi vazado?

O servidor ElasticSearch da Hariexpress foi deixado sem criptografia, sem nenhuma proteção por senha. Como resultado, ele expôs mais de 1,75 bilhão de registros, totalizando mais de 610 GB de dados.

O banco de dados não seguro da Hariexpress vazou detalhes de pedidos de clientes de comércio eletrônico, além de formulários de dados de PII dos consumidores, incluindo:

- Nomes completos; e “apelidos” da conta (nomes de usuário)

- Endereço de e-mail

- Números de telefone

- Endereços de entrega completos

- Detalhes de faturamento; incluindo endereços de cobrança e o valor pago pelas mercadorias

- Imagens das mercadorias entregues

O servidor aberto também incluiu as PII dos fornecedores, ou seja , os Negócios que usam a plataforma Hariexpress.

Bem como vazamento de dados para compradores de comércio eletrônico, expostas detalhes da ordem também vazaram conjuntos específicos de fornecedores de comércio eletrônico (vendedores) de dados :

- Nomes completos dos vendedores; e “apelidos” da conta (nomes de usuário)

- Endereços de e-mail dos vendedores

- Números de telefone dos vendedores

- Endereços comerciais/residenciais dos vendedores

- Números CNPJ dos vendedores; um número de identificação para empresas brasileiras

- Números de CPF dos vendedores (número fiscal)

- Detalhes de faturamento; incluindo preço unitário e tempo de venda

Havia outros registros no ElasticSearch aberto do Hariexpress que também expunham PIIs :

- Links para imagens de faturas ; que incluía nomes e endereços de compradores e vendedores

- Nome de usuário interno e senhas criptografadas ; para cada conta Hariexpress de negócios

- Números de rastreamento de pedido

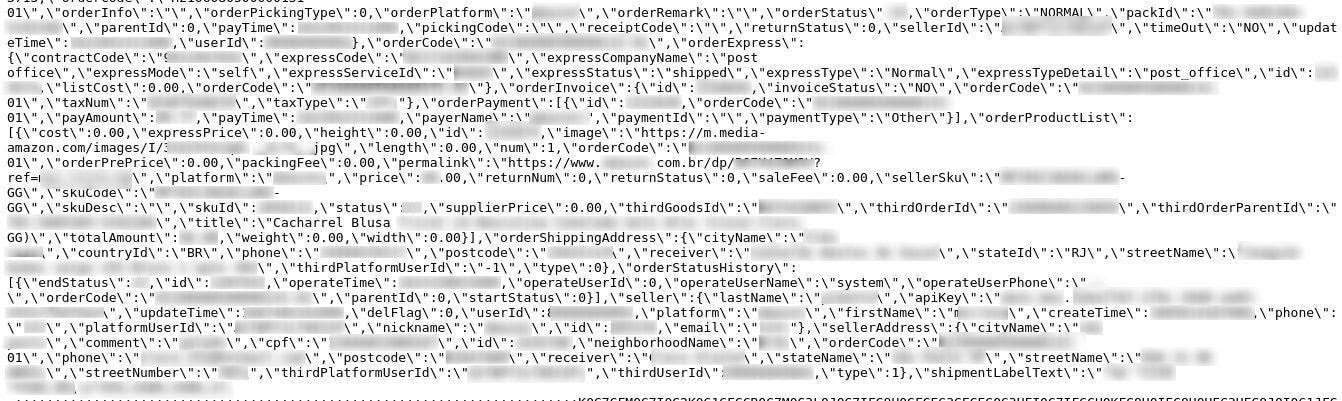

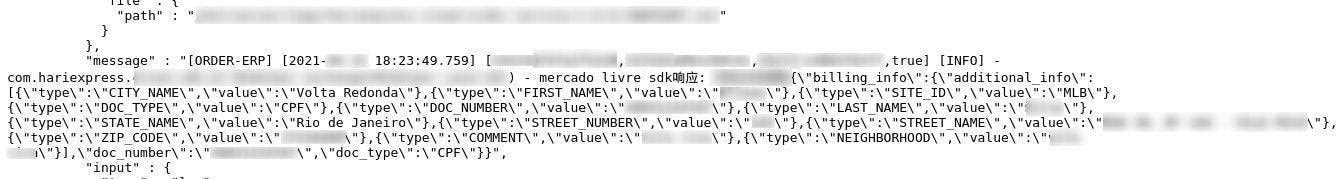

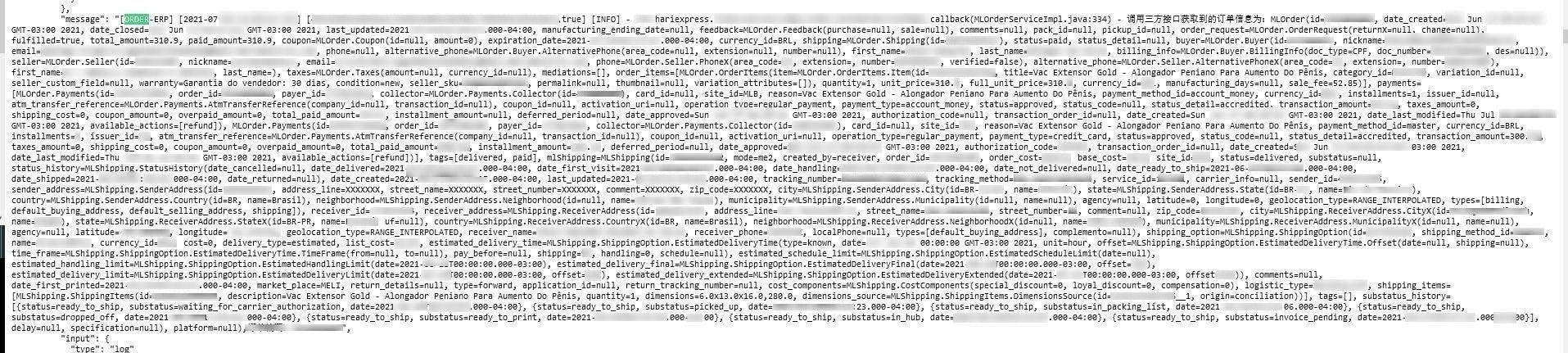

Os detalhes do pedido continham uma longa lista de dados pertencentes a compradores e vendedores de comércio eletrônico. Você pode ver exemplos de detalhes de pedidos que vazaram abaixo.

O vazamento de detalhes do pedido pode ser um problema de várias maneiras. Alguns registros revelam detalhes de compras confidenciais de clientes de comércio eletrônico. Os pedidos feitos em particular agora revelam informações pessoais que podem ser consideradas constrangedoras ou prejudiciais.

Links extensos para imagens do produto encontradas no servidor

Em outros lugares, imagens de faturas e faturas de serviço de correio vazaram as PII de compradores e vendedores de comércio eletrônico.

A violação afetou as empresas de comércio eletrônico de outras maneiras também, com as credenciais da conta Hariexpress dos fornecedores incluídas no conteúdo dos logs do servidor. Os números do CNPJ dos fornecedores também podem ser consultados.

Números CNPJ

O grande tamanho do servidor torna difícil saber exatamente quantas pessoas foram afetadas por essa violação. Sabemos que havia milhares de entradas de endereço de e-mail nos logs do servidor e, como tal, podemos supor que milhares de pessoas foram afetadas. No entanto, uma estimativa exata é difícil devido à presença de entradas de endereços de e-mail duplicados.

Você pode ver uma análise completa da violação de dados da Hariexpress na tabela abaixo.

| Número de registros vazados | 1.751.023.279 |

| Número de usuários afetados | Desconhecido |

| Tamanho da violação | 610+ GB |

| Localização do servidor | Washington, Estados Unidos |

| Localização da empresa | São Paulo, Brasil |

O servidor ElasticSearch da Hariexpress estava ativo e sendo atualizado no momento da descoberta. O servidor foi aparentemente exposto na Internet em 12 de maio de 2021, e a equipe de segurança cibernética dos Detetives de Segurança o descobriu um mês depois.

A informação da base de dados estava em português, o que prolongou a nossa investigação. Entramos em contato com a Hariexpress a respeito do servidor da empresa em 1º de julho de 2021, recebendo uma resposta em 5 de julho de 2021. Um funcionário da Hariexpress solicitou nosso número de contato, mas ficou inacessível depois disso. No dia 8 de julho, entramos em contato com o CERT brasileiro, que afirmou não ser o responsável por essa divulgação.

Impacto de violação de dados

Uma violação de dados dessa magnitude poderia facilmente afetar centenas de milhares, senão milhões, de usuários brasileiros da Hariexpress e compradores de comércio eletrônico. O conteúdo do servidor que vazou da Hariexpress também pode afetar seus próprios negócios.

Não podemos saber se hackers antiéticos descobriram o servidor ElasticSearch inseguro da Hariexpress. Os usuários, entregadores, consumidores e a própria Hariexpress devem compreender os riscos que podem enfrentar com essa violação de dados.

Impactos nos compradores de comércio eletrônico

A maioria das informações críticas do servidor pertence aos clientes de empresas de comércio eletrônico que usam a plataforma Hariexpress.

Afinal, o comércio eletrônico brasileiro é uma indústria em rápido crescimento, projetada para chegar a 149 bilhões de reais em 2021. As plataformas de comércio eletrônico podem fazer tudo o que podem para proteger grandes quantidades de dados do usuário, mas não podem se preparar para uma violação de terceiros como a abordada no este relatório. Esse “ponto cego” torna possíveis mega-violações, como a violação Hariexpress.

É difícil dizer exatamente quantos clientes são afetados. Se você é brasileiro e já comprou em qualquer plataforma de comércio eletrônico associada ao Hariexpress, deve estar alerta para as seguintes ameaças à segurança cibernética.

Ataques de phishing e tentativas de engenharia social devem estar na vanguarda do pensamento de qualquer cliente preocupado. Os hackers podem usar endereços de e-mail vazados para entrar em contato com a vítima.

Os hackers podem usar uma longa lista de diferentes formas de PII do cliente para construir a confiança da vítima. O e-mail pode ser personalizado para o destinatário usando um nome e endereço. O hacker pode construir uma narrativa convincente usando informações de pedidos, faturas e detalhes de cobrança. Por exemplo, o hacker pode se passar por um funcionário de correio, citando um problema com a conclusão do pedido.

A partir daqui, o hacker pode convencer a vítima a fornecer formas adicionais de informações pessoais ou clicar em um link que baixa software malicioso no dispositivo da vítima. Este é um ataque de phishing.

Os ataques de phishing podem ser usados para ajudar os hackers a cometer fraudes.

Os golpistas podem usar os números do CPF para construir fraudes em torno de reduções ou devoluções de impostos. Os golpistas também podem usar faturas e informações de cobrança para lançar outras tentativas fraudulentas. Um desses esquemas é o esquema de faturamento falso, que usa informações de faturamento e faturas vazadas para criar uma fatura falsa. A vítima então paga esta fatura sem saber.

O roubo é outro risco para os consumidores. Os criminosos podem usar informações de entrega e endereços de entrega para organizar tentativas de roubo; das mercadorias encomendadas ou do endereço residencial do cliente. Pedidos de alto valor chamariam a atenção para alvos mais ricos.

Impactos nos usuários e mensageiros do Hariexpress.com.br

Os usuários do Hariexpress e mensageiros associados também correm risco devido a essa violação de dados.

Os mensageiros Hariexpress podem ser o destinatário das tentativas de roubo mencionadas acima . A Hariexpress integra em sua plataforma o serviço de courier Correios.

Os vendedores que usam Hariexpress devem estar cientes de que seus nomes e endereços estão incluídos no banco de dados aberto. Os usuários do Hariexpress podem ser alvos de tentativas de phishing e golpes usando essas informações. Por exemplo, um hacker pode se passar por um cliente insatisfeito ao solicitar um reembolso ou um novo pedido, citando a extensa lista de registros de pedidos e informações de fatura.

Os usuários do Hariexpress podem enfrentar o controle da conta usando credenciais de login que vazaram. Isso pode ser extremamente prejudicial para os usuários do Hariexpress, fornecendo aos hackers uma riqueza de informações sobre o negócio de comércio eletrônico do usuário e a base de clientes.

A espionagem corporativa também é um problema. O ElasticSearch aberto vazou pedidos de clientes para várias empresas de comércio eletrônico. Empresas rivais que adquiriram essas informações podem entrar em contato com os clientes de um vendedor, prejudicando o vendedor original com uma oferta melhor e roubando esse negócio. Isso também pode ser um problema para Hariexpress.com.br.

Empresas rivais também podem se passar por comprador ou colega, citando detalhes do pedido do cliente para construir confiança e obter mais informações sobre o negócio do vendedor. Isso pode incluir segredos da indústria.

Impacto no Hariexpress.com.br

Em primeiro lugar, o Hariexpress vazou mais de 1,75 bilhão de registros, muitos dos quais relacionados a usuários do Hariexpress e membros do público brasileiro. A Hariexpress colocou esses indivíduos em risco de crime, infringindo as leis brasileiras de proteção de dados no processo.

A Lei Geral de Proteção de Dados do Brasil (oficialmente Lei Geral de Proteção de Dados ou LGPD) entrou em vigor no final de 2020. A lei se aplica a qualquer empresa ou pessoa que lida com dados de cidadãos brasileiros.

As empresas que manejarem mal os dados terão que pagar multa máxima de 2% do faturamento do ano anterior, até um total de 50 milhões de reais (~ $ 10 milhões).

A Hariexpress pode perder negócios devido a danos à reputação com um vazamento de tamanho considerável. Os proprietários de empresas confiaram na Hariexpress a proteção de seus meios de subsistência, e a Hariexpress falhou em manter essas informações seguras.

Os usuários atuais podem, portanto, querer deixar o Hariexpress devido a preocupações com a segurança cibernética. Os clientes em potencial podem usar outras ferramentas de integração de mercado pelo mesmo motivo.

Fonte: https: // www. safetydetectives.com/blog/ hariexpress-lea-report/.