A Check Point Software divulga o Índice Global de Ameaças referente ao mês de fevereiro de 2022 com destaque para o malware Emotet. Ele é novamente o malware mais predominante no mundo, bem como no Brasil ao liderar a lista nacional. Em particular, no mês de fevereiro com o início do conflito Rússia/Ucrânia, os pesquisadores da empresa observaram que vários malwares, incluindo o Emotet, estão sendo usados na criação de campanhas de e-mails maliciosos que tiram vantagem deste conflito.

A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point® Software Technologies Ltd, uma fornecedora líder de soluções de cibersegurança global, divulga o Índice Global de Ameaças referente ao mês de fevereiro de 2022. Os pesquisadores relataram que o Emotet permaneceu como o malware mais prevalente, impactando 5% das organizações em todo o mundo, enquanto o Trickbot caiu ainda mais no índice para o sexto lugar.

O Trickbot é um botnet e trojan bancário que pode roubar dados financeiros, credenciais de contas e informações de identificação pessoal, além de se espalhar lateralmente em uma rede e descarregar um ransomware. Durante 2021, o Trickbot apareceu no topo da lista de malwares mais prevalentes por sete vezes. Nas últimas semanas, no entanto, a Check Point Research não notou novas campanhas do Trickbot e este malware agora ocupa o sexto lugar no índice global. Isso pode ser devido, em parte, a alguns membros do Trickbot se juntarem ao grupo de ransomware Conti, conforme sugerido pelo próprio grupo no recente vazamento de dados do Conti.

Além disso, em fevereiro, a CPR observou cibercriminosos se aproveitando do conflito Rússia/Ucrânia para atrair pessoas para baixar anexos maliciosos; e o malware mais prevalente do mês passado, o Emotet, de fato está atuando exatamente assim, com e-mails que contêm arquivos maliciosos e o assunto “Lembre-se: Ucrânia-Rússia conflito militar: bem-estar de nosso membro da tripulação ucraniana”.

Atualmente, estamos vendo vários malwares, incluindo o Emotet, tirar proveito do interesse público em torno do conflito Rússia/Ucrânia, criando campanhas de e-mail sobre o assunto que atraem as pessoas para baixar anexos maliciosos. É importante sempre verificar se o endereço de e-mail do remetente é autêntico, ficar atento a erros ortográficos nos e-mails e não abrir anexos ou clicar em links, a menos que tenha certeza de que o e-mail é seguro, afirma Maya Horowitz, vice-presidente de Pesquisa da Check Point Software Technologies.

Principal malware distribuidor de campanhas de e-mails maliciosos explora o tema do conflito entre Ucrânia e Rússia

De acordo com análise dos pesquisadores da CPR no início do conflito no Leste Europeu, no dia 24 de fevereiro, os ataques cibernéticos ao governo e ao setor militar da Ucrânia aumentaram 196% nos primeiros três dias de combate registrando uma média de 228 ciberataques por organização por dia na Ucrânia. Houve também um aumento de 4% dos ataques cibernéticos às organizações russas e os e-mails de phishing nos idiomas eslavos orientais aumentaram em sete (7) vezes, sendo que um terço desses e-mails de phishing maliciosos foram direcionados a destinatários russos enviados de endereços de e-mails ucranianos.

A CPR também revelou em fevereiro que Educação / Pesquisa prossegue sendo o setor mais atacado globalmente, seguido por Governo/Militar e ISP/MSP. A “Web Server Exposed Git Repository Information Disclosure” foi a vulnerabilidade mais explorada tendo afetado 46% das organizações no mundo; seguida pela “Apache Log4j Remote Code Execution” que caiu do primeiro para o segundo lugar e impacta 44% das organizações em todo o mundo. A “HTTP Headers Remote Code Execution” foi a terceira vulnerabilidade mais explorada, com um impacto global de 41%.

Principais famílias de malware

Em fevereiro, o Emotet ainda foi o malware mais popular, afetando 5% das organizações em todo o mundo, seguido de perto pelo Formbook com um impacto de 3% e, em terceiro lugar, pelo Glupteba com 2%.

Emotet – É um trojan avançado, auto propagável e modular. O Emotet era anteriormente um trojan bancário e recentemente foi usado como distribuidor de outros malwares ou campanhas maliciosas. Ele usa vários métodos para manter técnicas de persistência e evasão para evitar a detecção. Além disso, ele pode se espalhar por e-mails de spam de phishing contendo anexos ou links maliciosos.

Formbook – É um InfoStealer que coleta credenciais de vários navegadores da web, imagens, monitora e registra pressionamentos de tecla e pode baixar e executar arquivos de acordo com seus pedidos C&C.

Glupteba – É um backdoor que gradualmente amadureceu para um botnet. Em 2019, incluiu um mecanismo de atualização de endereço C&C por meio de listas públicas de BitCoin, um recurso integral de roubo de navegador e um explorador de roteador.

Principais setores atacados:

Em fevereiro, Educação/Pesquisa foi o setor mais atacado globalmente, seguido por Governo/Militar e ISP/MSP – estes setores mantiveram suas posições apresentadas em dezembro de 2021 e em janeiro de 2022.

1. Educação e Pesquisa

2. Governo e Militar

3. ISP/MSP

No Brasil, os três setores no ranking nacional mais visados em fevereiro foram:

1. Fornecedores de hardware

2. Governo/Militar

3. Fornecedores de software

Principais vulnerabilidades exploradas

Em fevereiro, a equipe da CPR também revelou que a “Web Server Exposed Git Repository Information Disclosure” foi a vulnerabilidade mais comumente explorada, impactando 46% das organizações globalmente, seguida por “Apache Log4j Remote Code Execution” que caiu do primeiro para o segundo lugar e impacta 44% das organizações em todo o mundo. A “HTTP Headers Remote Code Execution” foi a terceira vulnerabilidade mais explorada, com um impacto global de 41%.

Web Server Exposed Git Repository Information Disclosure – a vulnerabilidade de divulgação de informações foi relatada no Repositório Git. A exploração bem-sucedida desta vulnerabilidade pode permitir a divulgação não intencional de informações da conta.

Apache Log4j Remote Code Execution (CVE-2021-44228) – Existe uma vulnerabilidade de execução remota de código no Apache Log4j. A exploração bem-sucedida dessa vulnerabilidade pode permitir que um atacante remoto execute código arbitrário no sistema afetado.

HTTP Headers Remote Code Execution (CVE-2020-10826,CVE-2020-10827,CVE-2020-10828,CVE-2020-13756) – Os HTTP Headers permitem que o cliente e o servidor passem informações adicionais com uma solicitação HTTP. Um atacante remoto pode usar um HTTP Header vulnerável para executar um código arbitrário na máquina da vítima.

Principais malwares móveis

Em fevereiro, o XLoader foi o malware móvel mais prevalente, seguido por xHelper e AlienBot.

1. XLoader – É um spyware para Android e cavalo de Troia bancário desenvolvido pela Yanbian Gang, um grupo de hackers chinês. Este malware usa falsificação de DNS para distribuir aplicativos Android infectados para coletar informações pessoais e financeiras.

2.xHelper – Um aplicativo Android malicioso, observado desde março de 2019, usado para baixar outros aplicativos maliciosos e exibir anúncios. O aplicativo é capaz de se esconder do usuário e se reinstala caso seja desinstalado.

3.AlienBot – A família de malware AlienBot é um Malware-as-a-Service (MaaS) para dispositivos Android que permite a um atacante remoto, como primeira etapa, injetar código malicioso em aplicativos financeiros legítimos. O atacante obtém acesso às contas das vítimas e, eventualmente, controla completamente o dispositivo.

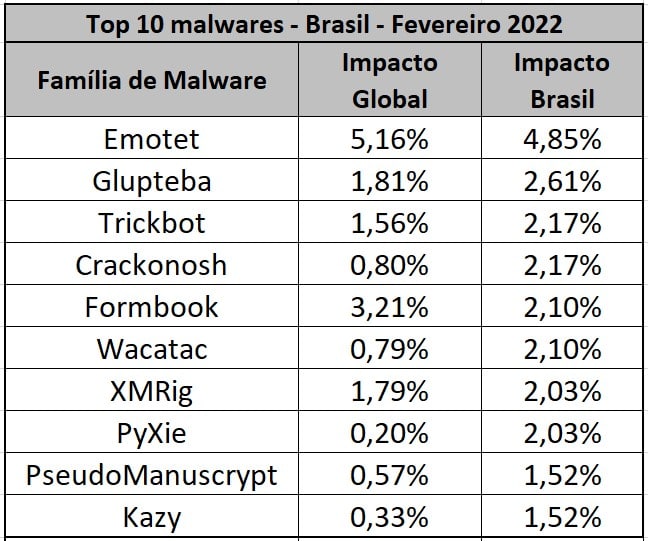

Os principais malwares de fevereiro no Brasil

O principal malware no Brasil em fevereiro prosseguiu sendo o Emotet que apresentou o índice de 4,85% de impacto nas organizações brasileiras; em segundo lugar foi o Glupteba (2,61%) no ranking nacional no mês passado, enquanto o Trickbot (2,17%) ocupou o terceiro lugar.

O Emotet é um cavalo de Troia avançado, autopropagável e modular que já foi usado como um trojan bancário e, atualmente, distribui outros malwares ou campanhas maliciosas. O Emotet usa vários métodos para manter técnicas de persistência e evasão a fim de evitar a detecção, e pode ser distribuído por e-mails de phishing contendo anexos ou links maliciosos. Segundo relatório Threat Intelligence da Check Point Software, nos últimos 30 dias, 61% dos arquivos maliciosos no Brasil foram encaminhados via e-mail.

O Índice de impacto de ameaças globais da Check Point Software e seu mapa ThreatCloud são alimentados pela inteligência ThreatCloud da Check Point, a maior rede colaborativa que fornece inteligência de ameaças em tempo real derivada de centenas de milhões de sensores em todo o mundo, em redes, endpoints e dispositivos móveis. A inteligência é enriquecida com mecanismos baseados em IA e dados de pesquisa exclusivos da divisão Check Point Research (CPR).

A lista completa das dez principais famílias de malware em fevereiro pode ser encontrada no Check Point Software Blog.