Os usuários do Windows lidam com o ransomware IceFire há algum tempo já. No entanto, os usuários do Linux estão sendo atacados por essa ameaça também. Cibercriminosos vinculados à operação de ransomware IceFire agora visam ativamente os sistemas Linux em todo o mundo com um novo criptografador dedicado.

Ransomware IceFire mirando no Linux

Os pesquisadores de segurança do SentinelLabs descobriram que a gangue do ransomware IceFore invadiu as redes de várias organizações de mídia e entretenimento em todo o mundo nas últimas semanas, começando em meados de fevereiro, de acordo com um relatório compartilhado antecipadamente com o BleepingComputer. Uma vez dentro de suas redes, os invasores implantam sua nova variante de malware para criptografar os sistemas Linux das vítimas.

Quando executado, o IceFire ransomware criptografa arquivos, acrescenta a extensão ‘.ifire’ ao nome do arquivo e, em seguida, cobre seus rastros excluindo-se e removendo o binário. No entanto, ele não criptografa todos os arquivos no Linux. O ransomware evita estrategicamente criptografar caminhos específicos, permitindo que partes críticas do sistema permaneçam operacionais. Esta abordagem calculada destina-se a evitar um desligamento completo do sistema, o que poderia causar danos irreparáveis e interrupções ainda mais significativas.

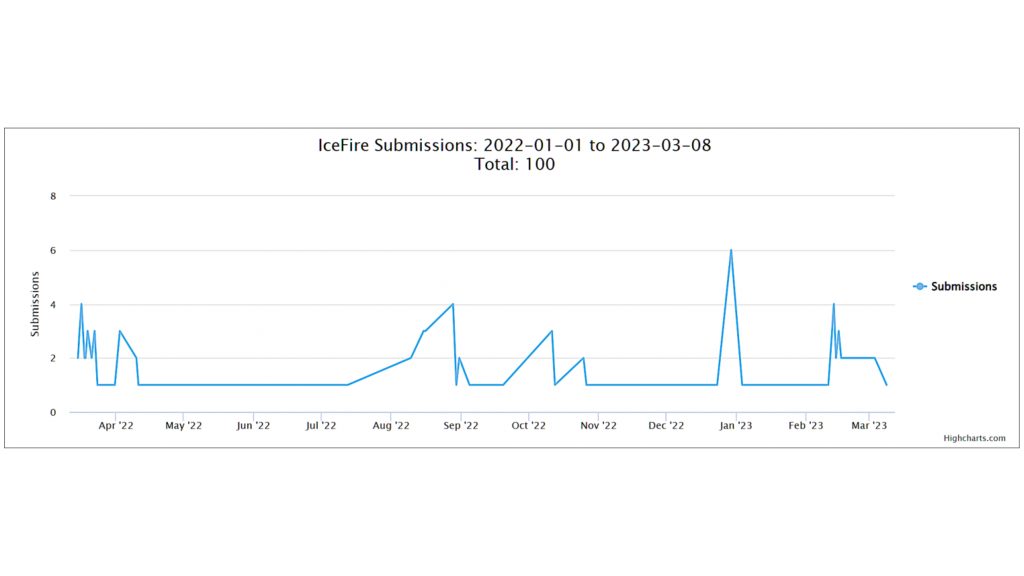

Embora ativo desde pelo menos março de 2022 e principalmente inativo desde o final de novembro, o ransomware IceFire voltou no início de janeiro em novos ataques, como mostram os envios na plataforma ID-Ransomware.

A maioria das variedades de ransomware criptografa servidores Linux

O movimento do IceFire ransomware para expandir a segmentação do Linux depois de se concentrar anteriormente em atacar apenas sistemas Windows é uma mudança estratégica que se alinha com outros grupos de ransomware que também começaram a atacar sistemas Linux nos últimos anos.

A mudança corresponde a uma tendência em que as empresas fizeram a transição para máquinas virtuais VMware ESXi com Linux, que apresentam gerenciamento de dispositivos aprimorado e manuseio de recursos muito mais eficiente.

Depois de implantar seu malware em hosts ESXi, os operadores de ransomware podem usar um único comando para criptografar os servidores Linux das vítimas em massa. Embora o ransomware IceFire não tenha como alvo específico as VMs VMware ESXi, seu criptografador Linux é igualmente eficiente, conforme demonstrado pelos arquivos criptografados das vítimas enviados à plataforma ID-Ransomware para análise.

De acordo com o SentinelLabs, essa evolução do IceFire fortalece que o ransomware direcionado ao Linux continue a crescer em popularidade até 2023. Essa é mais uma ameaça que atinge o Linux e precisa ser detida.