Uma equipe de acadêmicos da Universidade da Califórnia em San Diego, descobriu que sinais de Bluetooth podem ser impressos para rastrear smartphones. Isso é possível graças a imperfeições no hardware do chipset Bluetooth introduzidos durante o processo de fabricação, resultando em uma “impressão digital exclusiva da camada física”.

Impressão digital nos chips Bluetooth

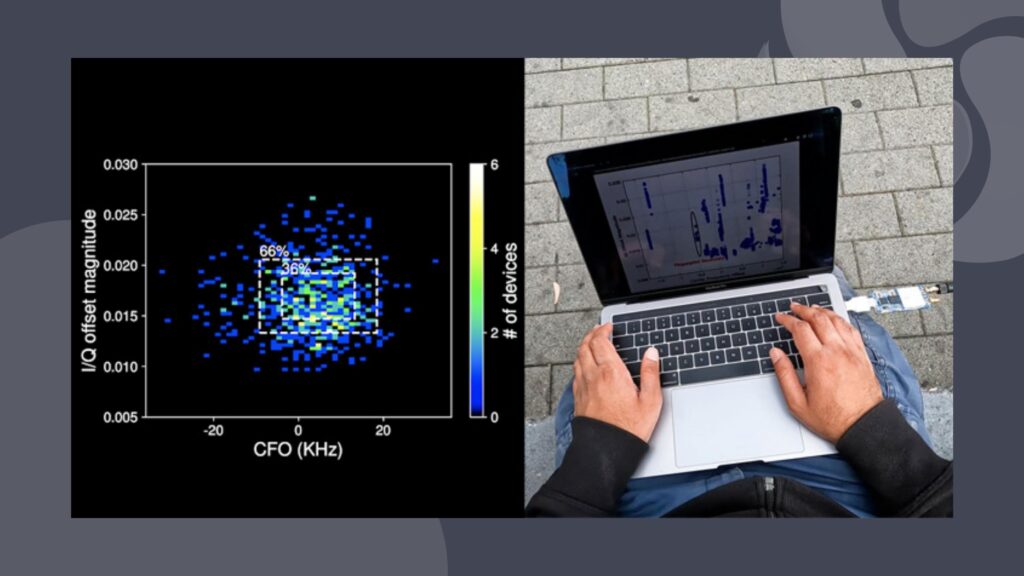

“Para realizar um ataque de impressão digital na camada física, o invasor deve estar equipado com um farejador de rádio definido por software: um receptor de rádio capaz de gravar sinais de rádio IQ brutos”, disseram os pesquisadores em um novo artigo intitulado “Evaluating Physical-Layer BLE Location Tracking” Ataques em dispositivos móveis.”

O ataque é possível devido à natureza onipresente dos beacons Bluetooth Low Energy (BLE) que são continuamente transmitidos por dispositivos modernos para permitir funções cruciais, como rastreamento de contatos durante emergências de saúde pública. Os defeitos de hardware, por outro lado, decorrem do fato de que os componentes Wi-Fi e BLE são frequentemente integrados em um “combo chip” especializado, submetendo efetivamente o Bluetooth ao mesmo conjunto de métricas que podem ser usadas para impressões digitais exclusivas de Wi-Fi. -Dispositivos Fi: deslocamento de frequência da portadora e desequilíbrio de QI.

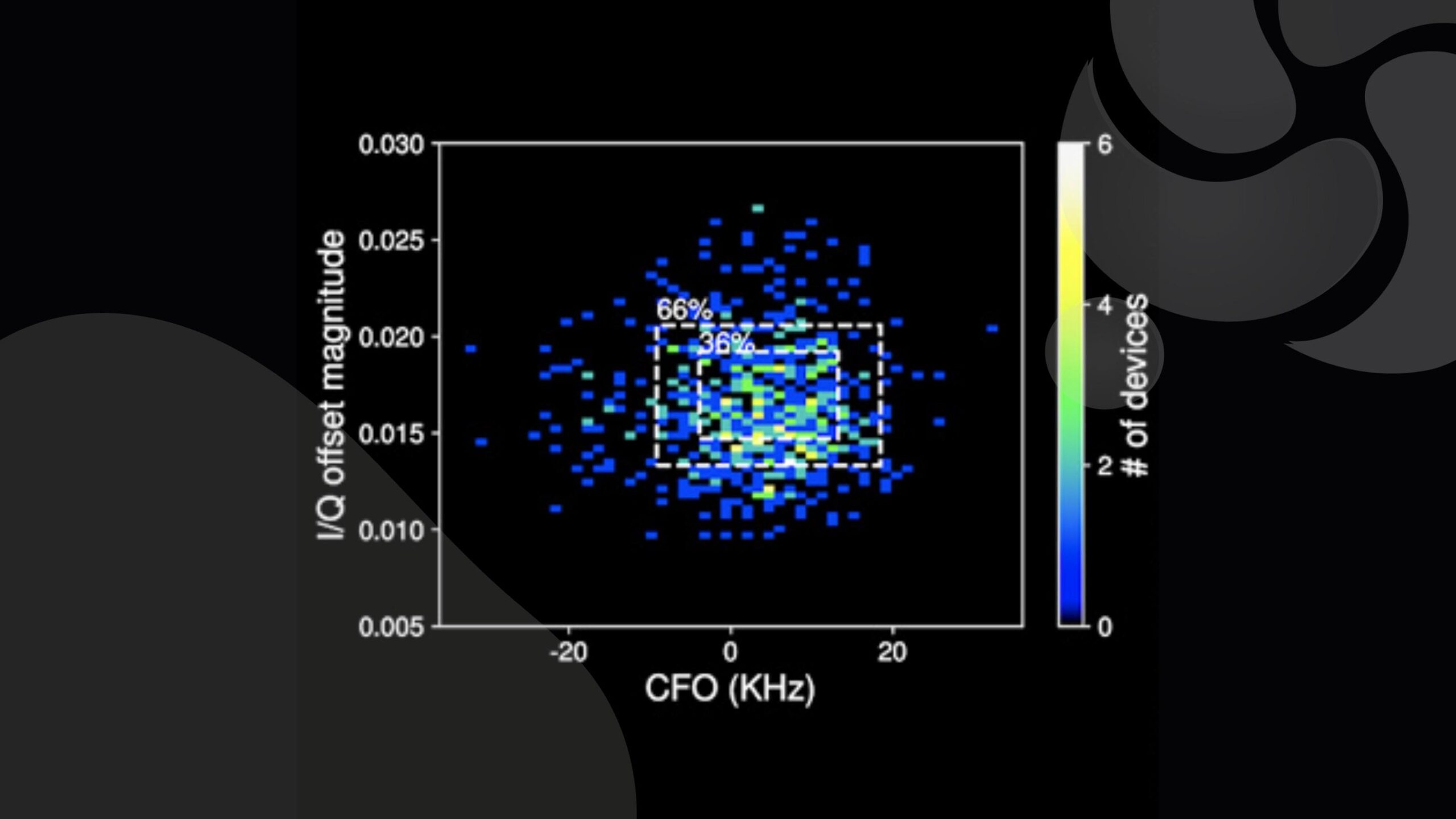

A impressão digital e o rastreamento de um dispositivo envolvem a extração de imperfeições de CFO e I/Q para cada pacote, calculando a distância de Mahalanobis para determinar “o quão perto os recursos do novo pacote” estão de sua impressão digital de imperfeição de hardware previamente gravada.

“Além disso, como os dispositivos BLE têm identificadores temporariamente estáveis em seus pacotes [ou seja, endereço MAC], podemos identificar um dispositivo com base na média de vários pacotes, aumentando a precisão da identificação”, disseram os pesquisadores.

Desafios na identificação dos sinais de Bluetooth

Existem vários desafios para realizar o ataque em um cenário adversário, sendo o principal deles que a capacidade de identificar exclusivamente um dispositivo depende do chipset BLE usado, bem como dos chipsets de outros dispositivos que estão em proximidade física ao alvo.

Além disso, outros fatores críticos que podem afetar as leituras incluem a temperatura do dispositivo, diferenças na potência de transmissão BLE entre dispositivos iPhone e Android e a qualidade do rádio sniffer usado pelo agente malicioso para executar os ataques de impressão digital.

Os pesquisadores disseram que, “Avaliando a praticidade desse ataque em campo, principalmente em ambientes movimentados, como cafeterias, descobrimos que certos dispositivos têm impressões digitais únicas e, portanto, são particularmente vulneráveis a ataques de rastreamento, outros têm impressões digitais comuns, muitas vezes são identificados erroneamente.

Ainda segundo eles, “BLE apresenta uma ameaça de rastreamento de localização para dispositivos móveis. No entanto, a capacidade de um invasor de rastrear um alvo específico é essencialmente uma questão de sorte.”