O WordPress 5.6 será lançado oficialmente hoje, e com ele um risco para todos os sites que atualizarem para a nova versão. A informação foi divulga a poucos minutos da escrita deste artigo, e claro, nos pegou de surpresa.

Muitos donos de sites e blogs estão ansiosos pela atualização que abraça de vez o suporte ao PHP 8 que promete melhorias, especialmente desempenho. A notícia foi recebida por nós como um balde e água fria, acreditar que o novo WordPress 5.6 traz novos riscos para todos os sites foi difícil até ler um relatório completo emitido pela equipe do WordFence.

Com tudo, o WordPress 5.6 trará novos recursos, atualizações e muitas correções e melhorias.

Qual é o risco do WordPress 5.6 para a segurança dos sites?

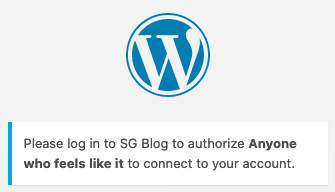

A principal novidade do WordPress 5.6 é o novo recurso que permite a aplicativos externos se conectar a um site e assim gerar um senha exclusiva para este aplicativo. Mas, quando o acesso for liberado ao aplicativo ele poderá fazer qualquer coisa em seu site por meio da API REST do WordPress.

No entanto, a novidade já anda deixando alguns especialistas de orelha em pé. O problema todo é a famosa engenharia social, um usuário mal intencionado pode criar um aplicativo danoso a ponto de enganar o proprietário do site. Assim, o aplicativo poderá se passar pelo original e enganar o proprietário do site que por fim poderá conceder permissões.

Pior ainda, os URLs de solicitação de senha do aplicativo são configurados para enviar a senha recém gerada ao site do solicitante por meio de um URL de redirecionamento. Como as senhas de aplicativos funcionam com as permissões do usuário que as gerou, um invasor pode usar isso para obter o controle de um site. Demonstramos como um invasor pode usar um ataque de engenharia social usando senhas de aplicativos no Wordfence Live.

Apesar do risco, as senhas de aplicativos provavelmente oferecerão alguma utilidade no futuro. Alguns exemplos de como eles podem ser usados incluem a publicação de posts em um site WordPress de outras interfaces, acessando ou atualizando dados no banco de dados do WordPress, ou mesmo criando usuários.

Essa funcionalidade é, superficialmente, semelhante ao XML-RPC, mas a API REST oferece recursos significativamente mais amplos. Além disso, as senhas dos aplicativos são geradas com segurança e têm 24 caracteres, de modo que os ataques de força bruta e de preenchimento de credenciais provavelmente não terão sucesso. Mas, isso não quer dizer que você não tenha que atualizar o WordPress 5.6, é apenas uma alerta sobre as possibilidades.

Se você decidir usar senhas de aplicativos, é altamente recomendável configurar um usuário com permissões mínimas, de preferência com apenas os recursos necessários especificamente para o aplicativo ao qual deseja se conectar.

Se você puder, assista a live realizada hoje pelo Wordfence, já deixamos na minutagem exata do tema: