A Check Point Research revela que o Emotet continua sendo o malware mais predominante, impactando 10% das organizações em todo o mundo, dobrando seu porcentual em comparação com o mês de fevereiro. A empresa acaba de divulgar o Índice Global de Ameaças referente ao mês de março de 2022, que revela o Emotet no topo do hanking.

Malware Emotet

O Emotet é um cavalo de Troia avançado, autopropagável e modular que usa vários métodos para manter técnicas de persistência e evasão para evitar a detecção. Ele retornou em novembro do ano passado e vem fortalecendo sua posição como o malware mais predominante.

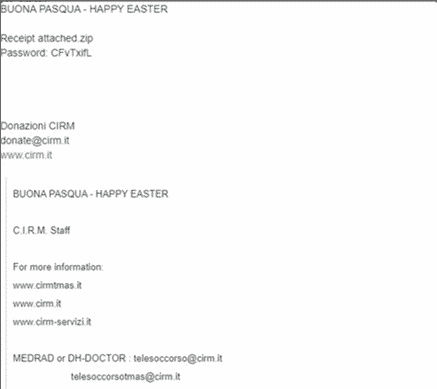

O malware se solidificou ainda mais em março, pois muitas campanhas de e-mail agressivas distribuíram o botnet, incluindo vários golpes de phishing com tema de Páscoa explorando o agito em torno das festividades dessa data.

De acordo com a Check Point, esses e-mails foram enviados para vítimas em todo o mundo, com um exemplo em que a linha do assunto era “buona pasqua, feliz páscoa”, mas anexado ao e-mail havia um arquivo XLS malicioso para disseminar e “instalar” o Emotet.

Mais malwares integram o hanking

Em março, o AgentTesla, o RAT avançado que funciona como keylogger e ladrão de informações, é o segundo malware mais prevalente, após aparecer em quarto lugar no índice de fevereiro. De acordo com a Check Point, a ascensão do AgentTesla se deve a várias novas campanhas de spam mal-intencionado que disseminam o RAT por meio de arquivos xlsx/pdf maliciosos em todo o mundo. Algumas dessas campanhas alavancaram o tema da guerra Rússia/Ucrânia para atrair vítimas.

“A Páscoa não é o único feriado e os cibercriminosos continuarão a usar as mesmas táticas para infligir danos”, afirma Maya Horowitz, vice-presidente de Pesquisa da Check Point Software Technologies. Ele também revela que, em março também observou-se o Apache Log4j se tornando a vulnerabilidade número um mais explorada novamente.

A CPR também revelou em março que Educação / Pesquisa novamente é o setor mais atacado globalmente, seguido por Governo/Militar e Internet Service Providers/Managed Service Providers (ISP/MSP).

Exemplos de e-mails de phishing com tema de Páscoa:

Emotet integra o topo, seguido por mais duas famílias de malware

Em março, o Emotet ainda foi o malware mais popular, afetando 10% das organizações em todo o mundo, seguido pelo AgentTesla e XMRig, ambos impactando 2% das empresas, cada um. Talvez o Emotet ainda se mantenha no topo por mais algum tempo.

Principais setores atacados:

Em março, Educação/Pesquisa foi o setor mais atacado globalmente, seguido por Governo/Militar e ISP/MSP.

1.Educação/Pesquisa

2.Governo/Militar

3.ISP/MSP

No Brasil, os três setores no ranking nacional mais visados em março foram:

1.Integrador de Sistemas/VAR/Distribuidor

2.Varejo/Atacado

3.Governo/Militar

Principais vulnerabilidades exploradas

Em março, a equipe da CPR também revelou que a “Apache Log4j Remote Code Execution” foi a vulnerabilidade mais comumente explorada, impactando 33% das organizações globalmente, seguida por “Web Server Exposed Git Repository Information Disclosure” que caiu do primeiro para o segundo lugar e impacta 26% das organizações em todo o mundo. A “HTTP Headers Remote Code Execution” manteve-se ainda como a terceira vulnerabilidade mais explorada, com um impacto global de 26%.

Principais malwares móveis

Em março, o AlienBot foi o malware móvel mais prevalente, seguido por xHelper e FluBot.

1.AlienBot – A família de malware AlienBot é um Malware-as-a-Service (MaaS) para dispositivos Android que permite a um atacante remoto, como primeira etapa, injetar código malicioso em aplicativos financeiros legítimos.

2.xHelper – Um aplicativo Android malicioso, observado desde março de 2019, usado para baixar outros aplicativos maliciosos e exibir anúncios.

3.FluBot – É um malware de rede de bots Android distribuído por meio de mensagens SMS de phishing, na maioria das vezes se passando por marcas de entrega e logística.

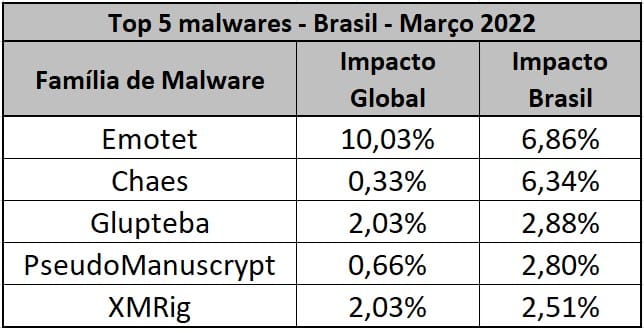

Os principais malwares de março no Brasil

O principal malware no Brasil em março prosseguiu sendo o Emotet que apresentou o índice de 6,86% de impacto nas organizações brasileiras; em segundo lugar foi o Chaes (6,34%) no ranking nacional no mês passado, enquanto o Glupteba (2,88%) ocupou o terceiro lugar.

A lista global completa das dez principais famílias de malware em março pode ser encontrada no Check Point Software Blog.