O Windows 11, assim como as versões anteriores do Windows, traz muitas atualizações. No entanto, os hackers estão atraindo usuários desavisados ??com uma atualização falsa do Windows 11 que vem com malware que rouba dados do navegador e carteiras de criptomoedas.

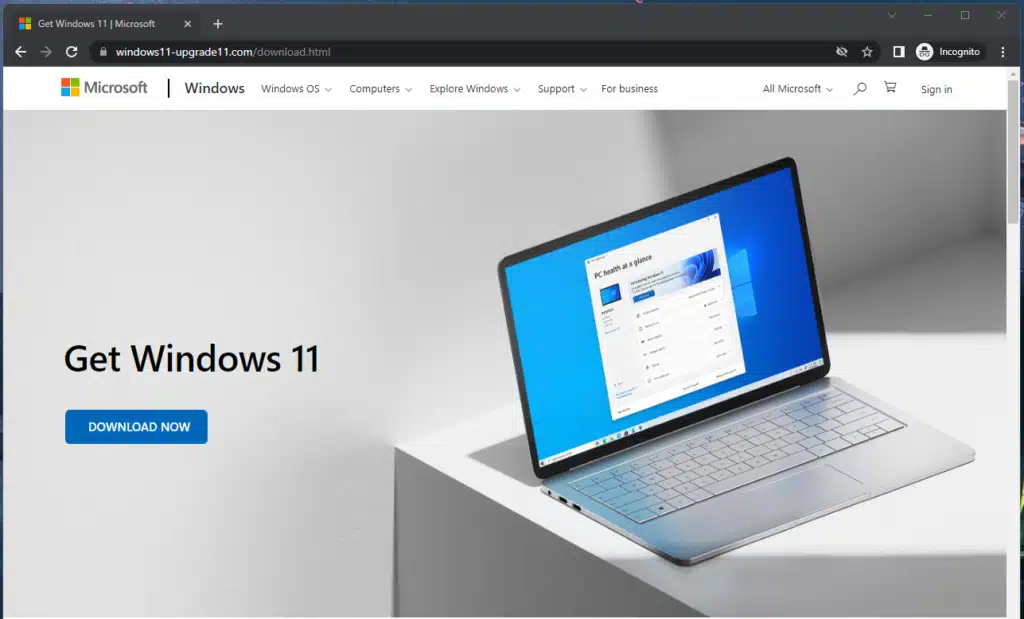

A campanha está atualmente ativa e conta com resultados de pesquisa envenenados para empurrar um site que imita a página promocional da Microsoft para o Windows 11, para oferecer ao ladrão de informações.

Malware em atualização falsa do Windows 11

A Microsoft oferece uma ferramenta de atualização para os usuários verificarem se sua máquina suporta o sistema operacional (SO) mais recente da empresa. Um requisito é o suporte para Trusted Platform Module (TPM) versão 2.0, que está presente em máquinas com menos de quatro anos.

Os hackers estão atacando os usuários que instalam o Windows 11 sem gastar tempo para aprender que o sistema operacional precisa atender a determinadas especificações. O site malicioso que oferece o falso Windows 11 ainda está ativo. Ele apresenta os logotipos oficiais da Microsoft, favicons e um convidativo botão “Baixar agora”.

O BleepingComputer aponta que, se o visitante carregar o site malicioso por meio de conexão direta (o download não está disponível por TOR ou VPN), ele receberá um arquivo ISO que abriga o executável para um novo malware de roubo de informações.

Processo de infecção

De acordo com o CloudSEK (Via: BleepingComputer), os agentes de ameaças por trás dessa campanha estão usando um novo malware que os pesquisadores chamaram de “Inno Stealer” devido ao uso do instalador do Windows Inno Setup.

Os pesquisadores dizem que o Inno Stealer não tem nenhuma semelhança de código com outros ladrões de informações atualmente em circulação e não encontraram evidências do malware sendo carregado na plataforma de varredura Virus Total.

O arquivo do carregador (baseado em Delphi) é o executável “instalação do Windows 11” contido na ISO, que, quando iniciado, despeja um arquivo temporário chamado is-PN131.tmp e cria outro arquivo .TMP onde o carregador grava 3.078 KB de dados.

O CloudSEK explica que o carregador gera um novo processo usando a API CreateProcess do Windows que ajuda a gerar novos processos, estabelecer persistência e plantar quatro arquivos. A persistência é obtida adicionando um arquivo .LNK (atalho) no diretório de inicialização e usando icacls.exe para definir suas permissões de acesso para furtividade.

Dois dos quatro arquivos descartados são scripts de comando do Windows para desabilitar a segurança do Registro, adicionar exceções do Defender, desinstalar produtos de segurança e excluir o volume de sombra.

Segundo os pesquisadores, o malware também remove soluções de segurança da Emsisoft e da ESET, provavelmente porque esses produtos o detectam como malicioso. O terceiro arquivo é um utilitário de execução de comandos que é executado com os mais altos privilégios de sistema; e o quarto é um script VBA necessário para executar dfl.cmd.

No segundo estágio da infecção, um arquivo com a extensão .SCR é colocado no diretório C:\Users\\AppData\Roaming\Windows11InstallationAssistant do sistema comprometido. Esse arquivo é o agente que descompacta a carga útil do ladrão de informações e a executa gerando um novo processo chamado “Windows11InstallationAssistant.scr”, o mesmo que ele.

Via: BleepingComputer