A Cisco afirmou que arquivos confidenciais baixados recentemente por um agente de ameaça de um portal DevHub mal configurado não contêm informações que possam ser usadas para comprometer sistemas da empresa no futuro. A análise conduzida pela Cisco revelou que os documentos expostos incluíam dados disponíveis para clientes e usuários do DevHub, mas alguns arquivos, relacionados a clientes de Serviços Profissionais CX, também estavam acessíveis.

Cisco minimiza impacto de vazamento do DevHub

“Nossa pesquisa identificou um conjunto limitado de clientes CX cujos arquivos estavam incluídos, e eles foram notificados diretamente”, informou a Cisco. A empresa destacou que continua a indexar e avaliar o conteúdo dos arquivos e que, até o momento, não foram encontrados elementos que permitiriam acesso a ambientes de produção ou corporativos.

Após corrigir a configuração do portal, a Cisco restaurou o acesso público ao DevHub e assegurou que os documentos expostos não foram indexados por motores de busca.

Esta atualização segue a confirmação da Cisco no mês passado, quando o portal DevHub foi retirado do ar após o vazamento de dados não públicos. Esse site é um recurso destinado a clientes, contendo códigos de software, modelos e scripts.

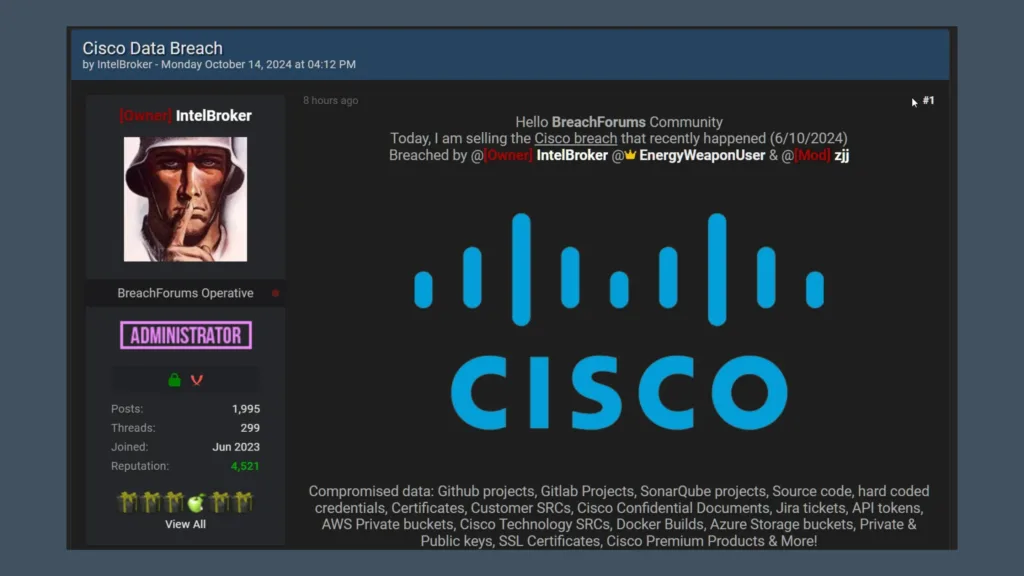

Dados à venda e resposta da Cisco

O agente de ameaça IntelBroker alegou ao BeepingComputer que também obteve acesso a um ambiente de desenvolvimento JFrog da Cisco por meio de um token de API exposto. Arquivos e capturas de tela compartilhadas com o veículo indicaram acesso a códigos-fonte, arquivos de configuração com credenciais de banco de dados, documentação técnica e arquivos SQL.

Embora a Cisco afirme que seus sistemas principais não foram violados, as alegações do IntelBroker indicam a exploração de um ambiente de desenvolvimento terceirizado. A Cisco foi procurada para comentar as novas alegações, mas não respondeu até o momento.