Uma nova vulnerabilidade de falsificação de solicitação do lado do servidor (SSRF), identificada como CVE-2024-27564, está sendo amplamente explorada por agentes de ameaças para realizar ataques contra empresas financeiras e órgãos governamentais nos EUA. O problema foi relatado pela empresa de segurança Veriti e tem potencial para causar impactos significativos no setor digital.

ChatGPT sob ataque: Falha SSRF se torna vetor favorito de cibercriminosos

A falha reside no arquivo pictureproxy.php, permitindo que invasores manipulem o parâmetro url para forçar o servidor a realizar requisições arbitrárias. Segundo a Veriti, mais de 10 mil tentativas de exploração dessa vulnerabilidade foram registradas em apenas uma semana.

O problema surge devido à validação insuficiente do parâmetro url, que pode ser utilizado para injetar URLs maliciosas. O código vulnerável no pictureproxy.php permite que atacantes remotos obriguem o sistema a executar a função file_get_contents, resultando na execução de requisições não autorizadas.

Além disso, essa vulnerabilidade não exige autenticação, tornando-se ainda mais perigosa. Como consequência, os invasores podem explorar o servidor comprometido para sondar outros serviços da web e realizar ataques mais complexos.

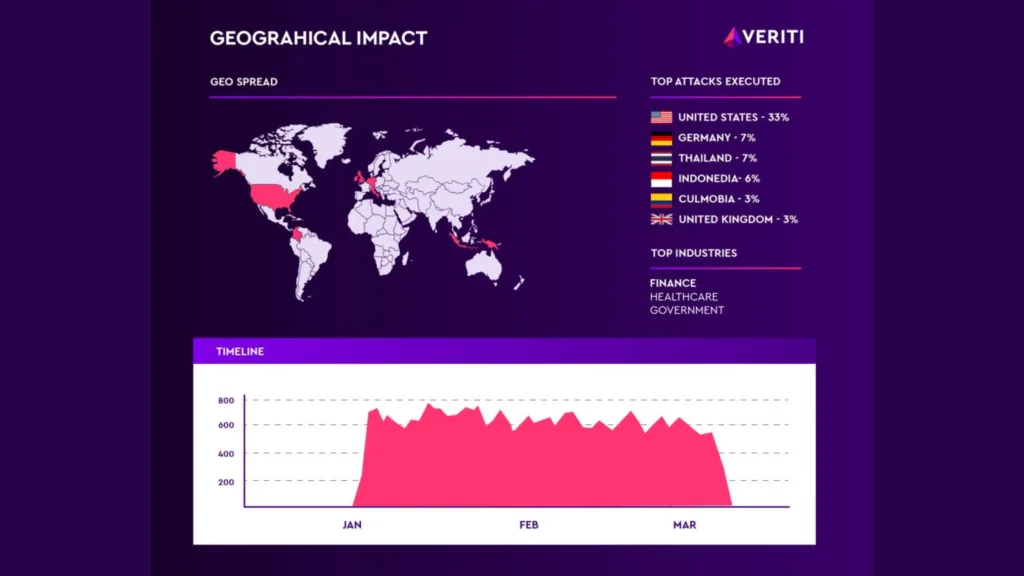

Setores e regiões mais afetados

O relatório da Veriti destaca que os principais alvos dos ataques são organizações governamentais nos EUA, com 35% das empresas analisadas apresentando sistemas de defesa mal configurados. Muitas dessas falhas ocorreram devido a configurações inadequadas em firewalls de próxima geração (NextGenFirewall) e firewalls de aplicativos web (WebApplicationFirewall – WAF).

Os ataques, no entanto, não se limitaram ao território norte-americano. Empresas dos setores financeiro e de saúde na Alemanha, Tailândia, Indonésia, Colômbia e Reino Unido também foram atingidas.

Riscos de subestimar vulnerabilidades médias

Embora a CVE-2024-27564 tenha uma pontuação CVSS de 6,5 (gravidade moderada), especialistas alertam que ignorar falhas desse tipo pode ser um erro caro. Equipes de segurança frequentemente priorizam apenas vulnerabilidades de alto risco, deixando brechas abertas para ataques automatizados, que não se baseiam apenas em classificações de gravidade, mas sim na eficácia da exploração.

A Veriti reforça que configurações incorretas de sistemas de proteção podem transformar até mesmo falhas moderadas em portas de entrada para cibercriminosos, comprometendo a segurança de grandes corporações.

Abaixo, um vídeo da Veriti demonstra a prova de conceito (PoC) da vulnerabilidade SSRF no ChatGPT:

Manter sistemas atualizados e revisar constantemente as configurações de segurança são passos essenciais para evitar explorações como essa. Empresas devem reforçar suas camadas de proteção, garantindo que firewalls e outros mecanismos de defesa estejam configurados corretamente para barrar ataques cibernéticos.